Compitino N.O.

Corso di Reti di Telecomunicazioni, Siena, 16/3/2007

Esercizio 1

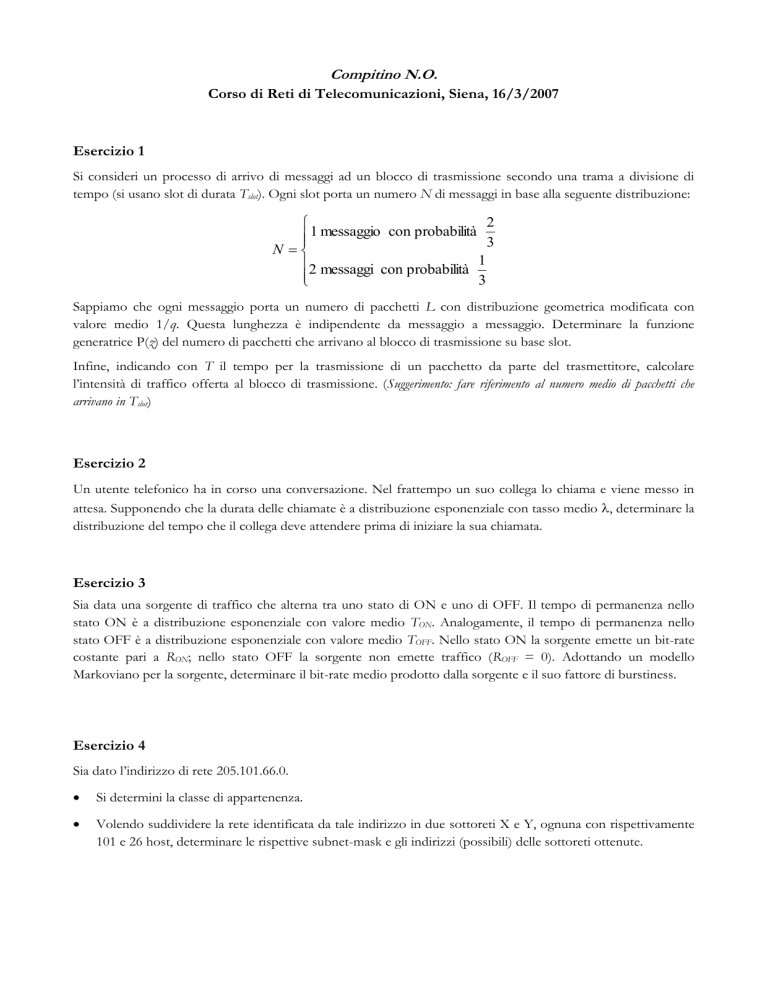

Si consideri un processo di arrivo di messaggi ad un blocco di trasmissione secondo una trama a divisione di

tempo (si usano slot di durata Tslot). Ogni slot porta un numero N di messaggi in base alla seguente distribuzione:

2

1 messaggio con probabilità 3

N

2 messaggi con probabilità 1

3

Sappiamo che ogni messaggio porta un numero di pacchetti L con distribuzione geometrica modificata con

valore medio 1/q. Questa lunghezza è indipendente da messaggio a messaggio. Determinare la funzione

generatrice P(z) del numero di pacchetti che arrivano al blocco di trasmissione su base slot.

Infine, indicando con T il tempo per la trasmissione di un pacchetto da parte del trasmettitore, calcolare

l’intensità di traffico offerta al blocco di trasmissione. (Suggerimento: fare riferimento al numero medio di pacchetti che

arrivano in Tslot)

Esercizio 2

Un utente telefonico ha in corso una conversazione. Nel frattempo un suo collega lo chiama e viene messo in

attesa. Supponendo che la durata delle chiamate è a distribuzione esponenziale con tasso medio , determinare la

distribuzione del tempo che il collega deve attendere prima di iniziare la sua chiamata.

Esercizio 3

Sia data una sorgente di traffico che alterna tra uno stato di ON e uno di OFF. Il tempo di permanenza nello

stato ON è a distribuzione esponenziale con valore medio TON. Analogamente, il tempo di permanenza nello

stato OFF è a distribuzione esponenziale con valore medio TOFF. Nello stato ON la sorgente emette un bit-rate

costante pari a RON; nello stato OFF la sorgente non emette traffico (ROFF = 0). Adottando un modello

Markoviano per la sorgente, determinare il bit-rate medio prodotto dalla sorgente e il suo fattore di burstiness.

Esercizio 4

Sia dato l’indirizzo di rete 205.101.66.0.

Si determini la classe di appartenenza.

Volendo suddividere la rete identificata da tale indirizzo in due sottoreti X e Y, ognuna con rispettivamente

101 e 26 host, determinare le rispettive subnet-mask e gli indirizzi (possibili) delle sottoreti ottenute.