Protezione dei dati remota IBM

PARTE 2

IPS - Information Protection Services

Ottobre 2008

© Copyright International Business Machines Corporation 2008. Tutti i diritti riservati.

IBM, il logo IBM e ibm.com sono marchi di fabbrica o marchi depositati di International Business

Machines Corporation negli Stati Uniti, in altri paesi o in entrambi. Se questi e altri nomi IBM

contraddistinti da un marchio commerciale sono contrassegnati dal simbolo ® o ™ alla loro prima

occorrenza, questi simboli indicano un marchio di proprietà di IBM depositato negli Stati Uniti o

riconosciuto dalla Common Law al momento della pubblicazione delle presenti informazioni. Tali

marchi di fabbrica possono essere depositati o riconosciuti dalla Common Law in altri paesi.

L'elenco attuale dei marchi di IBM è disponibile sul Web selezionando "Copyright and trademark

information" all'indirizzo www.ibm.com/legal/copytrade.shtml

Microsoft e SQL Server sono marchi di fabbrica di Microsoft Corporation negli Stati Uniti, in altri paesi o entrambi.

Tutti gli altri nomi di aziende, prodotti e servizi possono essere marchi di fabbrica o marchi di servizi di terzi.

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs postimplementazione

Protezione dei dati remota –

Caratteristiche fondamentali e

funzionalità

Esigenze dei clienti

Opzioni aggiuntive

Strumenti per la progettazione di una

soluzione

Scenari di dimensionamento

dell'offerta

Panoramica della concorrenza

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

2

Obiettivi

Al termine di questa presentazione, si sarà in

grado di:

Spiegare la tecnologia di protezione dei dati remota

Illustrare i punti chiave relativi alla protezione dei dati

remota

Identificare le caratteristiche e le funzioni fondamentali

della protezione dei dati remota

Illustrare le tre opzioni con cui viene offerto il servizio di

protezione dei dati remota

Raccogliere e analizzare le esigenze dei clienti in

termini di protezione dei dati remota

Identificare i fattori critici richiesti per assicurare che la

soluzione proposta soddisfi le esigenze dei clienti

Utilizzare lo strumento di dimensionamento per

progettare la soluzione di protezione dei dati remota

Illustrare i punti chiave del modello di servizio gestito

IBM

Con le conoscenze impartite si potrà realizzare le soluzioni

più adatte e spiegare il valore della protezione dei dati

remota ai propri clienti.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

3

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs post-implementazione

*Protezione dei dati remota –

Caratteristiche fondamentali e funzionalità

Esigenze dei clienti

Opzioni aggiuntive

Strumenti per la progettazione di una

soluzione

Scenari di dimensionamento dell'offerta

Panoramica della concorrenza

*Indica l'argomento attuale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

4

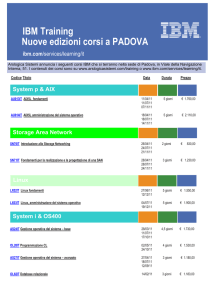

Protezione dei dati remota – Caratteristiche fondamentali e funzionalità

Protezione dei dati remota –

Sistemi operativi supportati

Protezione dei dati remota –

Database supportati

Microsoft Exchange

SQL Server®

Altro database

Supporto VmWare

Ripristini

Protezione dei dati remota –

Replica presso un sito esterno

Protezione dei dati remota - Sicurezza

• Porte TCP/IP

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

5

Protezione dei dati remota - Sistemi operativi supportati

Sistema operativo

IBM segue la matrice di

contabilità dei sistemi

operativi EMC/Avamar

Sun ® Solaris® 7, 8, 9 e 10 (SPARC)

Con file system UFS o VXFS

Microsoft® Windows® Server 2003, Server 2003 x64 Edition, Server

2000, NT4 (SP6a), 2000 (SP3), XP Pro (SP1)

(con gestione aperta di file Columbia Data Products®OTM® compresa per

installazioni Windows NT®, 2000, XP e 2003)

Red Hat ® Linux 7.3, 8, 9

Red Hat Enterprise Linux AS/ES/WS 3.0(32&64 bit) 4.0(32&64 bit)

SUSE Linux Enterprise Server 8, 9(32&64 bit), 10(32&64)

Con file system ext2, ext3, ReiserFS o JFS

® HP-UX

Hewlett-Packard

- ® (PA-RISC)

(

PHSS_24303 richiesta)

11.0 (patch

(patch

(

PHSS_28871 richiesta)

11i v1

11i v2

Con HFS o VxFS

IBM ® AIX® (RISC)

5.1

5.2

5.3

Con file system JFS

Apple Mac OS X v10.4 Tiger (solo PowerPC)

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

6

Protezione dei dati remota - Database supportati

Database

IBM segue la matrice di

compatibilità dei database

EMC/Avamar.

In generale, devono essere

utilizzati degli agenti ove questi

sono supportati.

I database (compreso Exchange)

avranno sempre una velocità di

cambiamento superiore rispetto a

un file server.

Il dimensionamento di applicazioni

database è critico per la

progettazione di una soluzione.

Gli ambienti e le applicazioni

database comportano

probabilmente unità sul sito.

Protezione dei dati remota IBM

Microsoft Exchange TCM 5,5, 2000, e 2003

Backup archivi di informazioni (database) e posta elettronica

Richiede: Windows 2003 e Windows 2000 Server (minimo

Service Pack 2: Service Pack3 richiesto per Exchange Server

2003)

Microsoft SQL Server 2000 Standard o 7.0

Richiede: Windows 2000 o 2003

DB2 8.2

Richiede: IBM AIX 5.2, 5.1

Windows x64 (non Itanium)

© Copyright IBM Corporation 2008

7

Microsoft Exchange

Il servizio di protezione dei dati remota è in grado di eseguire il backup dei dati con due

metodi diversi:

– Backup basato su agente

– Backup con file di esportazione

Si consiglia Exchange Agent . I file di esportazione devono essere utilizzati solo se

necessario.

I file di esportazione consumano molte risorse in termini di banda e storage e aumentano le

finestre di backup.

I backup basati su agenti sfruttano il vantaggio della "commonality", che riduce

considerevolmente la quantità di dati trasmessa in rete rispetto ai backup basati su file di

esportazione.

Exchange Agent supporta due forme di backup:

– Infostor

– Livello Mailbox (messaggi)

Se sono selezionate entrambe le opzioni, l'utilizzo da parte del cliente viene raddoppiato.

– Se il cliente ha un server con 100 GB Infostor e seleziona entrambe le opzioni, l'utilizzo

giornaliero sarà pari a 200 GB.

Nota: I backup di livello Mailbox utilizzano il protocollo di trasporto Microsoft MAPI, che può

comportare limitazioni di capacità del backup.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

8

SQL Server

Il servizio di protezione dei dati remota è in grado di eseguire il backup dei dati

con due metodi diversi:

– Backup basato su agente

– Backup con file di esportazione

Si consiglia SQL Agent. I file di esportazione devono essere utilizzati solo se

necessario.

I file di esportazione consumano molte risorse in termini di banda e storage e

aumentano le finestre di backup.

I backup basati su agenti sfruttano il vantaggio della "commonality", che riduce

considerevolmente la quantità di dati trasmessa in rete rispetto ai backup basati

su file di esportazione.

Attualmente, il servizio di protezione dei dati remota servizio non supporta i

backup con "registro delle transazioni".

– IBM consiglia ai clienti di utilizzare Enterprise Manager di esportare e troncare

i registri delle transazioni in un disco locale di backup.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

9

Altri database

Per applicazioni non comprese nell'elenco di quelle compatibili, si esegue

l'esportazione dei dati applicativi.

La maggior parte delle applicazioni di tipo database dispone di una funzione

di esportazione dei contenuti in un file di cui è possibile eseguire il backup

con l'agente Remote Data Protection OS:

Questo metodo può essere adottato pre qualsiasi applicazione che abbia la

capacità di esportare i dati del database in un file.

È essenziale che il cliente comprenda gli effetti dell'uso di crittografia o

compressione quando esegue l'esportazione di dati da database ai fini del

backup.

I dati crittografati e compressi richiedono ogni volta un backup completo.

La deduplicazione dei dati non è efficiente con questo tipo di dati.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

10

Supporto VmWare

In ambienti VmWarevi sono due termini chiave da comprendere: VmWare

Server e Guest Host.

VmWare Server – Il server che agisce da tecnologia di base per la creazione e la

gestione di sistemi operativi virtualizzati

Guest Host – Gli host su cui risiedono applicazioni di produzione virtualizzate e in

esecuzione

Per la protezione di guest host, l'offerta RDP dispone di supporto nativo per

qualsiasi guest host compreso nell'elenco di piattaforme supportate.

La protezione del VmWare server è supportata dall'offerta RDP, ma si tratta di

un processo piuttosto complesso. Per ulteriori informazioni, consultare il

documento: EMC/Avamar VCB backups.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

11

Ripristini

Ripristino dei dati di file system

I clienti possono ripristinare directory/file singoli o multipli.

I clienti hanno a disposizione due opzioni per il ripristino dei propri dati:

1. Per i ripristini che comportano quantità inferiori a 1 GB, i clienti possono

utilizzare Remote Data Protection Web Restore Portal.

2. Per ripristini superiori a 1 GB, è necessario inoltrare una richiesta al <nostro

partner o al centro di assistenza globale 24x7>.

Ripristino database

Per i ripristini di dati protetti con SQL Server o Exchange Agent, è necessario

inoltrare una richiesta al <nostro partner o al centro di assistenza globale 24x7>.

L'opzione di ripristino dei dati del database (basato su agente) non è disponibile

tramite il Remote Data Protection Web Restore Portal.

Nuovo server

Se un server di un cliente è danneggiato, il cliente dovrà fornire un nuovo server e

attivarlo nella piattaforma di protezione dei dati remota. Una volta eseguito questo

passaggio, viene effettuato un ripristino del client alternativo dal Centro di

assistenza globale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

12

Protezione dei dati remota - Replica presso un sito esterno

Replica presso un sito esterno

La replica dei dati presso un sito esterno è un requisito necessario per qualsiasi

cliente che utilizza un dispositivo locale di protezione dei dati remota.

I dati replicati verranno inviati a un sito di vaulting IBM.

Questo fornisce al cliente punti di conservazione dei dati esterni.

I punti di conservazione dei dati esterni eseguono il mirroring dei punti interni.

I clienti che non utilizzano un dispositivo locale non dispongono dell'opzione di

replica dei dati su un sito di vaulting IBM.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

13

Protezione dei dati remota - Sicurezza

Crittografia

I dati vengono analizzati e suddivisi in

pacchetti prima della trasmissione sulla rete.

– Il risultato è che i dati trasmessi sono

"spezzettati" e crittografati.

Tutti i dati vengono crittografati durante la

trasmissione tra l'host e la piattaforma di

backup. I dati non sono crittografati (ma sono

suddivisi) quando non vengono trasmessi.

Crittografia standard

– AES 128 bit

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

14

Porte TCP/IP

La seguente tabella elenca le porte del client associate al servizio di

protezione dei dati remota.

PROTOCOLLO

IN ENTRATA/

IN USCITA

443

TCP

In uscita

Linea di base.

27000

TCP

In uscita

Linea di base.

28001

TCP

In uscita

Linea di base.

29000

TCP

In uscita

Linea di base.

PORTA

APPLICAZIONE

DESCRIZIONE

Da client a server Web sicuro.

Connessione HTTPS al server di

backup.

Dal client al server di backup;

comunicazione proprietaria.

Dal client al server di backup.

Dal client al server di backup (SSL).

L'appliance presso il sito del cliente non richiede l'apertura delle porte, a meno

che il cliente non abbia necessità di una seconda copia remota.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

15

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs post-implementazione

Protezione dei dati remota –

Caratteristiche fondamentali e funzionalità

*Esigenze dei clienti

Opzioni aggiuntive

Strumenti per la progettazione di una

soluzione

Scenari di dimensionamento dell'offerta

Panoramica della concorrenza

*Indica l'argomento attuale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

16

Esigenze dei clienti

Esigenze dei clienti

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

17

Esigenze dei clienti

La definizione accurata delle esigenze del cliente è

essenziale per il successo di un'implementazione e per il

supporto post-implementazione degli ambienti del cliente.

Sulla base dell'esperienza acquisita, sappiamo che quando

queste esigenze non vengono accuratamente definite, il

livello di soddisfazione del cliente sarà basso.

Questa sezione descrive le informazioni critiche che è

necessario ricevere dal cliente al fine di progettare una

soluzione adeguata.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

18

Esigenze dei clienti (continua)

Numero di siti

Località dei siti

Larghezza di banda in ogni località:

(Cos'è stato attualmente implementato

e qual è lo spazio disponibile?)

Tempo di ripristino

Finestra di backup

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

19

Esigenze dei clienti (continua)

Numero totale di server che un cliente vuole

proteggere

Tipo di sistema operativo

Piattaforme supportate in base alla matrice di

compatibilità dei sistemi operativi

Footprint dei dati (quanti dati saranno protetti)

Totale per sito e per server

Tipologia di dati

Indicazione della quantità di dati di file system

Indicazione della quantità di dati di database

Tipi di applicazioni su server

Agenti database RDP richiesti

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

20

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs post-implementazione

Protezione dei dati remota –

Caratteristiche fondamentali e funzionalità

Esigenze dei clienti

*Opzioni aggiuntive

Strumenti per la progettazione di una

soluzione

Scenari di dimensionamento dell'offerta

Panoramica della concorrenza

*Indica l'argomento attuale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

21

Opzioni aggiuntive

Dispositivo di protezione dei

dati remota

Protezione dei dati remota Quickstart

Protezione dei dati remota Quickrestore

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

22

Dispositivo di protezione dei dati remota

Dispositivo

locale

Protezione

dei dati

remota

Quickstart

QuickRestore

Protezione dei dati remota IBM

Dispositivo locale - Un dispositivo locale

permanente posizionato presso il sito

del cliente mentre viene eseguita la

replica dei dati su una piattaforma di

protezione dei dati remota presso un

sito di recupero BCRS

Questa opzione prevede un dispositivo

di backup stanziato permanentemente

presso il sito del cliente. Il cliente

esegue backup regolari in questo

dispositivo. I dati ottenuti vengono

replicati su una piattaforma di

protezione dei dati remota situata

presso un centro dati IBM. Questa

soluzione offre il vantaggio di poter

eseguire backup e ripristini alla velocità

consentita dalla LAN e al tempo stesso

di disporre di punti di conservazione dei

dati remoti.

© Copyright IBM Corporation 2008

23

Protezione dei dati remota - Quickstart

Dispositivo

locale

Protezione

dei dati

remota

Quickstart

QuickRestore

Protezione dei dati remota IBM

Quickstart - Fornisce un appliance

temporaneo presso il sito del cliente per

l'esecuzione del backup di dati iniziali (in

alternativa al backup iniziale tramite rete)

Presso il sito del cliente viene installata

per un certo periodo di tempo una

periferica di archiviazione dei dati.

Durante questo periodo viene eseguita su

questa unità la copia iniziale dei dati del

cliente. Una volta copiati tutti i dati, l'unità

viene spedita al sito IBM specifico presso

cui si trova la piattaforma di protezione dei

dati remota. Viene quindi eseguito il

backup dei dati della periferica di

archiviazione su una piattaforma

permanente. Una volta completata

questa procedura, il cliente può iniziare a

eseguire backup regolari sulla piattaforma

di protezione dei dati remota.

© Copyright IBM Corporation 2008

24

Protezione dei dati remota - Quickrestore

Dispositivo

locale

Protezione

dei dati

remota

Quickstart

QuickRestore

Protezione dei dati remota IBM

QuickRestore - Fornisce un appliance

temporaneo presso il sito del cliente per

l'esecuzione dei ripristini dei dati (in

alternativa al ripristino tramite rete)

Una periferica di archiviazione

temporanea viene posizionata nel sito

in cui si trova la piattaforma di

protezione dei dati remota. I dati

vengono quindi replicati dalla

piattaforma di protezione dei dati

remota all'unità temporanea. Una volta

completata questa procedura, l'unità

viene spedita al cliente. A questo

punto, il cliente è in grado di ripristinare

i dati localmente.

© Copyright IBM Corporation 2008

25

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs post-implementazione

Protezione dei dati remota –

Caratteristiche fondamentali e funzionalità

Esigenze dei clienti

Opzioni aggiuntive

*Strumenti per la progettazione di una

soluzione

Scenari di dimensionamento dell'offerta

Panoramica della concorrenza

*Indica l'argomento attuale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

26

Strumenti per la progettazione di una soluzione

Protezione dei dati remota Strumento di dimensionamento

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

27

Protezione dei dati remota - Strumento di dimensionamento

Utilizzare questo strumento per

definire le dimensioni dell'ambiente

del cliente.

Voci essenziali

Footprint dei dati di file system totale

Footprint dei dati di database totale

Esigenze di conservazione dei dati

Output

Footprint totale del cliente

Requisiti di storage totale per la

protezione dei dati remota

Le sole due voci che devono essere

inserite sono:

Storage dei dati totale

Periodo di conservazione dei dati

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

28

Protezione dei dati remota - Strumento di dimensionamento (continua)

Input

= campi di input

Output

= campi di output

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

29

Protezione dei dati remota - Strumento di dimensionamento (continua)

Lo strumento di dimensionamento

determina i tempi richiesti per il backup

iniziale, il backup post-implementazione

e il ripristino.

Voci essenziali

Larghezza di banda

Finestra di backup

Requisiti dei tempi di ripristino

Output

Se il cliente rientra nel modello di servizio

standard

Se possibile, il candidato per una

soluzione personalizzata

Tempo del backup iniziale

Tempo del backup post-implementazione

Tempo per ripristino completo

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

30

Protezione dei dati remota - Calcolatore delle dimensioni del prodotto

input

= campi di input

= campi di output

input

output

output

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

31

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs post-implementazione

Protezione dei dati remota –

Caratteristiche fondamentali e funzionalità

Esigenze dei clienti

Opzioni aggiuntive

Strumenti per la progettazione di una

soluzione

*Scenari di dimensionamento dell'offerta

Panoramica della concorrenza

*Indica l'argomento attuale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

32

Scenari di dimensionamento dell'offerta

Protezione dei dati remota - Scenari di

dimensionamento

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

33

Protezione dei dati remota - Scenari clienti

Quale soluzione si adatta meglio al mio potenziale cliente?

In generale, tre variabili legate all'ambiente del cliente determinano come devono essere applicate

le funzionalità RDP per fornire una soluzione completa:

La quantità di dati da trasmettere

La larghezza di banda disponibile per la trasmissione

Il tempo disponibile per trasmettere i dati

Assieme, queste variabili definiscono il limite fisico di una soluzione di protezione dei dati.

Parlando con i clienti potenziali, determinare queste variabili per poter selezionare il servizio più

adatto alle esigenze del cliente.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

34

Protezione dei dati remota - Scenario

Esigenze dei clienti

Server da proteggere da 50 GB

– 42 GB di dati di file system

– 8 GB di dati di database

Conservazione dei dati = 8-5-4

Finestra di backup = 8 ore

WAN 10 Mbps

Tempo di ripristino dei dati di di

12 ore moderatamente

aggressivo

Inserire questi valori nello strumento di

dimensionamento RDP.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

35

Protezione dei dati remota - Scenari di dimensionamento (continua)

Strumento di dimensionamento RDP

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

36

Protezione dei dati remota - Scenari di dimensionamento (continua)

Tempo di ripristino

I calcoli mostrano un tempo di

ripristino inferiore a 12 ore

Soddisfa i requisiti dei clienti

per i tempi di ripristino

Soluzione

Soluzione di protezione dei

dati remota con backup su

WAN

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

37

Argomento

Introduzione

Protezione dati remota

Panoramica dell'architettura

Punti chiave

Inizializzazione vs post-implementazione

Protezione dei dati remota –

Caratteristiche fondamentali e funzionalità

Esigenze dei clienti

Opzioni aggiuntive

Strumenti per la progettazione di una

soluzione

Scenari di dimensionamento dell'offerta

*Panoramica della concorrenza

*Indica l'argomento attuale.

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

38

Panoramica della concorrenza

Protezione dei dati remota –

Confronto tra soluzioni fai-da-te e

servizi gestiti

Protezione dei dati remota Posizionamento

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

39

Confronto tra soluzioni fai-da-te e servizi gestiti

Uno dei nostri maggiori concorrenti nel campo della protezione

dei dati remota è un cliente con una soluzione fai-da-te.

Evidenziare le differenze tra questo tipo di soluzione e i servizi

gestiti

Caratteristiche essenziali dell'offerta di servizi gestiti IBM:

– Comprende tutti gli aspetti della strategia di protezione dei dati, non solo un

acquisto di hardware o software

– Modello tariffario basato sull'utilizzo effettivo

– Vantaggi in termini di ROI/costo totale di proprietà dei servizi gestiti rispetto a

soluzioni fai-da-te

– Obiettivi del livello del servizio (SLO)

– Investimento in immobilizzazioni vs spese operative

– Servizio completamente gestito

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

40

Protezione dei dati remota - Posizionamento

Le discussioni sulla concorrenza relativi alla RDP sono solitamente

incentrate su 2 elementi:

Il metodo attuale di protezione dei dati che non è adeguato (risorse datate, backup

non riusciti, ecc.)

L'esigenza di proteggere località remote

Il metodo attuale di protezione dei dati remota non è adeguato

Per posizionare il servizio di protezione dei dati remota nel modo

migliore occorre:

Comprendere quale tecnologia utilizza il cliente per eseguire i backup

Comprendere i gap attuali nella strategia di protezione dei dati del cliente

Comprendere come è stata progettata la strategia attuale di protezione dei dati del

cliente

– Risorse dedicate o condivise per il backup

– Responsabilità organizzativa

– Età dell'infrastruttura di backup (l'attrezzatura deve essere aggiornata?)

Cosa usa attualmente il cliente per il report/la validazione del successo del

sistema adottato e dello stato attuale

Fattori legati alle normative o alle esigenze di conformità

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

41

Riepilogo

Con le conoscenze impartite, si può:

Realizzare le soluzioni più adatte e spiegare

ai clienti il valore della protezione dei dati

remota

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

42

Domande e assistenza

Per domande relative alla protezione dei dati remota o se si richiede assistenza nella

progettazione di una soluzione per un cliente, contattare il proprio punto di informazioni

locale sui servizi di protezione. Se il contatto per il vostro paese non è in elenco, inviare

un'email a IPS Global Deal Hub([email protected]) per ottenere i dati di contatto.

Globale

Allen Downs

Telefono: 1-919-466-6700

Email: [email protected]

Regno Unito

Michelle Freel

Telefono: 44-1252-558136

Email: michelle [email protected]

Americhe

Canada:

Andrew Chow

Telefono: 1-905-316-1255

Email:[email protected]

SW IOT

Francia:

Nicolas Tailhardat

Telefono: 33-1-49-31-40-28

Email: [email protected]

Stati Uniti

Randy Stephens

Telefono: 1-404-921-5601

Email: [email protected]

Italia

Francesco Scribano

Telefono: 39-06-5966-2680

Email: [email protected]

NE IOT

Germania:

Thomas Striebel

Telefono: 49-711-785-7102

Email: [email protected]

Asia orientale:

Giappone:

Toyokazu Uchiyama

Telefono: 81-3-5649-7713

Email: [email protected]

Protezione dei dati remota IBM

© Copyright IBM Corporation 2008

43

![Curriculum vitae [file]](http://s1.studylibit.com/store/data/001556179_1-6469413ba87ab0a139ac80b3918370d0-300x300.png)