DLGS 196/2003

Codice della Privacy

Le Domande più

frequenti (f.a.q)

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

Introduzione..............................................................................................................4

Sicurezza Informatica.....................................................................................................5

D: perché è necessario fornire un nome utente ed una password per accedere al sistema ?. 5

D: quindi, come utente del computer potrei avere delle restrizioni ?................................. 5

D: perché nella schermata di Login (Autenticazione) compare la richiesta, oltre che del

nome utente e della Password anche di “Accedi a?”........................................................ 6

D: come posso cambiare la mia password ?...................................................................6

D: come si sceglie una buona password ?......................................................................6

D: perché a volte per accedere ad una Applicazione devo autenticarmi con credenziali

diverse ?...................................................................................................................7

D: la password ha una scadenza ?................................................................................7

Copie di Sicurezza..........................................................................................................7

D: che cosa si intende per Copie di Sicurezza (Backup) ?.................................................7

D: come si esegue un Backup ?....................................................................................8

D: quali dati deve comprendere un Backup ?................................................................. 8

D: su quali supporti eseguire il Backup ?.......................................................................8

D: quale software utilizzare ?.......................................................................................8

D: qual' è la frequenza ideale per eseguire un Backup ?.................................................. 8

D: qualche consiglio utile ?..........................................................................................9

Virus & C.......................................................................................................................9

D: ma, in sostanza, un virus informatico che cos'è ?.......................................................9

D: ok; ma come fa un virus ad “entrare” nel mio PC ?...................................................10

D: comincio a preoccuparmi... cosa devo fare ?............................................................10

Aggiornamento e manutenzione del Sistema....................................................................11

D: come fare a configurare e tenere ben aggiornata una Rete di PC ?..............................11

Collegamenti Internet...................................................................................................12

D: che tipo di collegamento Internet è sufficientemente sicuro ?.....................................12

D: nel caso di una rete, quali precauzioni prendere ?.....................................................12

D: che cos'è un Firewall ?..........................................................................................12

Sissi in Rete.................................................................................................................13

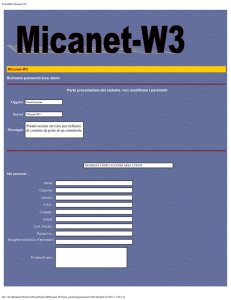

D: come funziona Sissi in Rete ?.................................................................................13

D: come si installa Sissi ?..........................................................................................13

D: qual' è la differenza tra Sissi ed OpenSissi ?............................................................ 13

D: come si aggiorna Sissi ?........................................................................................13

D: devo aggiornare anche OpenSissi ?.........................................................................13

D: come si esegue una copia di sicurezza degli Archivi di Sissi ?.....................................13

2

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

© 2005 Filippo Cerulo – Soft.Com Sas

www.softcombn.com - email: [email protected]

Quest'opera è rilasciata sotto la licenza Creative Commons

“Attribuzione - Non commerciale - Non opere derivate 2.0 Italia.”

Per visionare una copia di questa licenza visita il sito web

http://creativecommons.org/licenses/by-nc-nd/2.0/it/ o richiedila per posta a Creative

Commons, 559 Nathan Abbott Way, Stanford, California 94305, Usa.

Tu sei libero:

•

di riprodurre, distribuire, comunicare al pubblico, esporre in pubblico, rappresentare,

eseguire o recitare l'opera

Alle seguenti condizioni:

Attribuzione. Devi riconoscere il contributo dell'autore

originario.

Non commerciale. Non puoi usare quest’opera per scopi

commerciali.

Non opere derivate. Non puoi alterare, trasformare o

sviluppare quest’opera.

•

In occasione di ogni atto di riutilizzazione o distribuzione, devi chiarire agli altri i termini

della licenza di quest’opera.

•

Se ottieni il permesso dal titolare del diritto d'autore, è possibile rinunciare ad ognuna di

queste condizioni.

Le tue utilizzazioni libere e gli altri diritti non sono in nessun modo limitati da

quanto sopra

3

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

Introduzione

L'entrata in vigore, da Gennaio 2004 del nuovo Codice in Materia di Protezione dei

Personali

(Decreto Legislativo

196/2003) obbliga

un ampio

numero di

Soggetti

Dati

alla

applicazione di misure minime di sicurezza nei propri Sistemi Informatici. L'allegato B al

Decreto elenca dettagliatamente le misure minime, e come debbano essere riportate nel

Documento Programmatico Sulla Sicurezza.

Questa raccolta di Domande e Risposte sul tema vuole essere una aiuto soprattutto per

l'Operatore che si trova per la prima volta alle prese con sistemi correttamente configurati

secondo legge. Buona lettura.

4

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

Sicurezza Informatica

D: perché è necessario fornire un nome utente ed una password per accedere

al sistema ?

R: Lo scopo principale del Decreto Legge DLGS 196/2003 è quello di garantire la

salvaguardia dei Dati Personali. Per ottenere questo scopo, è importante che chi tratta Dati

Personali sia effettivamente autorizzato a farlo. L'accesso alle informazioni, almeno a quelle

“elettroniche”,

deve

allora

essere

controllato

da

un

sistema

di

autenticazione

e

di

autorizzazione. In particolare, il primo controllo (l'autenticazione) avviene all'avvio del Sistema

Operativo

e

consiste

nel

fornire

il

proprio

Nome

Utente

(di

solito

assegnato

dall'Amministratore del Sistema e non modificabile) e la propria Password (o parola chiave)

che invece è personale e può essere cambiata a piacimento.

Attraverso la fornitura di queste “credenziali di accesso” (Account), il Computer ci riconosce

(ci “autentica”) come utenti legittimi del sistema; a seguire il Sistema Operativo assegna le

“autorizzazioni” che l'Amministratore ha scelto per noi. In pratica, in base agli schemi di

protezione esistenti, potremo accedere a determinate informazioni, potremo cambiarne altre e

magari ci sarà proibito di eseguire compiti che non sono di nostra competenza.

Il tutto funziona un po' come quando ci presentiamo alla Reception di un Albergo;

presentiamo i nostri documenti, e l'impiegato ci riconosce permettendoci l'accesso all'Hotel

(“autenticazione”); in base alla nostra prenotazione, ci verranno assegnati una stanza ed un

tavolo al ristorante (“autorizzazioni”), ma certamente non ci sarà permesso di accedere alla

cucina oppure ai documenti dell'Amministrazione.

D: quindi, come utente del computer potrei avere delle restrizioni ?

R: Certo, anzi avrai sicuramente delle restrizioni nell'uso del PC. L'utente principale di un

Personal Computer si chiama Administrator (o root nei sistemi Unix / Linux) ed ha poteri

illimitati. Gli utenti “normali” di solito fanno parte del gruppo “user”, e quindi potranno fare

solo lo “stretto indispensabile”, cioè eseguire i compiti per cui sono stati autorizzati. Questo

evita anche che un errore di uno “user” possa mettere in pericolo l'integrità del Computer.

Quindi non meravigliarti se non potrai installare nessun programma, o se il software di

masterizzazione non funziona oppure se ti viene inibito l'accesso ad Internet.

D: perché nella schermata di Login (Autenticazione) compare la richiesta,

oltre che del nome utente e della Password anche di “Accedi a?”

R: Questo accade quando il Computer fa parte di un Dominio. Un Dominio è una struttura

di sicurezza collegata ad una macchina su cui gira Windows 2000 Server (o 2003 Server). In

5

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

pratica, in questo caso, tutte le operazioni sono controllate in modo centralizzato dalle politiche

di “security” impostate sul server. Nella fase di

login, possiamo scegliere se accedere al

Dominio (quindi comparirà il nome di Dominio) oppure al Computer Locale (di solito indicato

con “questo computer”). In generale le credenziali di accesso di un Utente normale possono

essere autenticate solo dal Dominio.

D: come posso cambiare la mia password ?

R: nei sistemi Windows (2000 o XP), se il computer è collegato ad un Dominio, dopo esserti

autenticato

(quindi

dopo

aver

avuto

accesso

al

Desktop)

è

sufficiente

premere

contemporaneamente i tasti Ctrl Alt e Canc; nella finestra del Task Manager scegli “Cambio

Password”, immetti la vecchia e la nuova e premi OK.

In Windows XP, se il computer NON è collegato ad un Dominio, basta scegliere dal Menu

Start la voce Pannello di Controllo e quindi Account Utente, selezionale il proprio Account e

eseguire “Cambia Password”.

D: come si sceglie una buona password ?

R: su questo potremmo scrivere un intero trattato; ci limitiamo allora a qualche semplice

suggerimento:

✔ non usare password troppo corte; gli attacchi a forza bruta (cioè con tentativi

successivi) hanno successo immediato sulle password brevi; usa una parola di almeno otto

caratteri

✔ evita tutte le parole di senso comune; i “vocabolari” disponibili per gli attacchi sono

molto aggiornati....

✔ mischia numeri, simboli e lettere maiuscole e minuscole;

✔ cambia abbastanza spesso la password, diciamo una volta ogni sei mesi, e soprattutto

non comunicarla a nessuno (compreso amici e colleghi); ovviamente c'è chi la attacca col

post-it sul monitor, ma tu non lo faresti mai, vero ?

Seguendo queste semplici regole avrai una password quasi perfetta, con un solo piccolo

difetto: sarà difficile da ricordare....

D: perché a volte per accedere ad una Applicazione devo autenticarmi con

credenziali diverse ?

R: La struttura di Dominio copre molti aspetti della sicurezza, quindi l'autenticazione crea

già un profilo utente sufficiente per la maggior parte dei normali compiti. Ci sono applicazioni,

però, come ad es. Sissi in Rete, che adottano un proprio sistema di sicurezza. In questo caso

l'accesso alle applicazioni ed ai dati non è più “controllato” dal Dominio, e quindi è necessario

fornire una nuova autenticazione (che ovviamente potrebbe coincidere con quella principale).

6

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

In questi software particolari potrebbe anche risultare impossibile cambiare da soli la propria

password, compito riservato all'Amministratore del Sistema.

D: la password ha una scadenza ?

R: Questo dipende dalle politiche di sicurezza adottate dal Dominio. In alcuni casi la validità

di una password è limitata nel tempo e sarai costretto a cambiarla nei termini stabiliti (ad

esempio ogni tre mesi). Potrebbero essere stati stabiliti altri vincoli (tipo la lunghezza minima

o la composizione di lettere e numeri) che vanno comunque rispettati. Se il Dominio non pone

limitazioni, è buona norma cambiare la password almeno ogni sei mesi.

Copie di Sicurezza

D: che cosa si intende per Copie di Sicurezza (Backup) ?

R: Lo scopo principale di tutte le Applicazioni Informatiche è quello di elaborare Dati. I Dati

di solito sono archiviati su Dischi Magnetici chiamati “Hard Disk”. Ogni Personal Computer

possiede almeno un Hard Disk su cui è presente il “Sistema Operativo” che di solito comprende

anche un ambiente grafico a finestre (Windows oppure ad esempio KDE per Linux).

Non sempre i dati sono archiviati sul Disco locale (cioè interno alla macchina); a volte,

siccome le elaborazioni devono essere eseguite da più utenti, risiedono su un Server (cioè un

altro PC collegato in rete).

Come tutte le macchine, anche i PC possono guastarsi. Se questo accade, si rischia di

perdere tutto il lavoro archiviato sul Disco. Per evitare questa sciagurata ipotesi, è opportuno

trasferire periodicamente i Dati importanti su supporti diversi (eseguire un Backup o Copia di

Sicurezza) in modo che possano poi essere ripristinati in caso di problemi (attraverso un

Restore o Ripristino da Copie di Sicurezza).

D: come si esegue un Backup ?

R: non esiste una risposta generica a questa domanda. Bisogna prima individuare quali dati

copiare, e quindi stabilire su quali supporti eseguire la copia. Quindi si sceglie un programma

per il Backup, e si decide la frequenza delle copie in base all'importanza ed al tipo di

elaborazione.

D: quali dati deve comprendere un Backup ?

R: anche in questo caso non esiste una risposta generica. Bisogna innanzi tutto stabilire

quali sono le applicazioni in uso, e dove queste archiviano i dati. In generale i programmi

Office (Elaborazione Testi, Foglio Elettronico etc.) salvano i files nella cartella “Documenti” del

7

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

proprio computer. Nelle configurazioni di Rete spesso viene utilizzata anche una cartella sul

Server di solito chiamata “Documenti Condivisi”.

Altri Software (come Sissi in Rete) archiviano i dati sul Server. Altri ancora, come alcune

applicazioni di Protocollo Elettronico, hanno una propria gestione e bisogna consultare la

documentazione a corredo.

Molti programmi usano delle cartelle nascoste inserite nell'Archivio del Profilo Utente (come

ad es. Outlook per la Posta Elettronica) e non è affatto facile eseguire un Backup di questi dati.

D: su quali supporti eseguire il Backup ?

R: In passato il supporto più utilizzato era una cartuccia magnetica a nastro chiamata

Streaming Tape. Poi spesso si è usato il Floppy Disk, ma l'inaffidabilità del prodotto e la scarsa

capacità di archiviazione hanno creato non pochi problemi. Oggi si usano supporti ottici (CD e

DVD registrabili) che garantiscono risultati quasi a prova di errore.

D: quale software utilizzare ?

R: esistono applicazioni generiche come Nero, o prodotti specializzati. In generale qualsiasi

programma di masterizzazione può essere utilizzato con profitto, a patto che si sappia quali

files e cartelle includere nella copia, e che si abbia l'autorizzazione ad eseguire le copie (il che

non è scontato).

D: qual' è la frequenza ideale per eseguire un Backup ?

R: dipende. Se i dati vengono aggiornati spesso, almeno una volta alla settimana. In altri

casi può essere sufficiente una volta al mese, ma tutto dipende da quanto lavoro ci vuole per

recuperare le emergenze...

D: qualche consiglio utile ?

R: Certo. Il primo è non sottovalutare l'importanza del proprio lavoro; prima o poi (è

inevitabile) ci troveremo con i Dati persi, e capiremo quanto è importante eseguire le copie di

sicurezza. Per i Dati personali (quelli, per intenderci, della cartella “Documenti”) è sufficiente

salvare, anche su Floppy, i files importanti. Per le applicazioni centralizzate, è opportuno

stabilire una precisa politica di Backup, affidare il compito ad uno o più operatori ed affidarsi ad

un consulente esterno per stabilire come e quando eseguire le copie di sicurezza.

8

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

Virus & C.

D: ma, in sostanza, un virus informatico che cos'è ?

R: esistono vari tipi di Virus informatici, se nella accezione del termine vogliamo

comprendere tutti i prodotti che possono in qualche modo danneggiare il nostro amato PC. In

particolare:

✔ Il virus classico è un programma che porta con se conseguenze in qualche modo

distruttive per il PC che lo ospita. Di solito una volta attivato attacca qualche tipo di file (ad

esempio solo i documenti) oppure parti cruciali del sistema operativo (le DLL, oppure la

cartella di Windows). I danni sono comunque rilevanti, ed inoltre il virus tende a replicarsi

su altre macchine collegate in rete

✔ un virus benigno invece si limita a comportamenti fastidiosi, ma non troppo distruttivi.

Tipico è il caso del famoso Blaster e delle sue varianti

✔ un virus di macro, ormai relativamente poco diffuso, è un programma che sfrutta la

capacità di alcune applicazioni Office di eseguire le macro (Microsoft Word in primis). Si

presenta insieme ad un semplice documento .doc, e può diventare estremamente pericoloso

✔ una “backdoor” è un software che non si manifesta esplicitamente, ma prende il controllo

del vostro PC per gli scopi più diversi : furto di informazioni, trasferimento non autorizzato

di dati, controllo remoto delle vostre risorse, attacchi Dos (Denial of Service) ad altri

computer di Internet. Tristemente famoso è “Back Orifice” (un nome che è tutto un

programma...)

✔ un “dialer” non è propriamente un virus, perché si limita a cambiare i parametri della vs

connessione ad internet, per chiamare con il modem numeri a pagamento. Risultato:

bollette stratosferiche. Funziona solo se vi collegate ad internet con un modem analogico,

quindi se usate un router o l'ADSL siete al sicuro. Un effetto collaterale dei Dialer di solito è

quello di cambiare la pagina di apertura del Browser ed indirizzarla di solito su siti porno.

✔ uno “spyware” è un piccolo programma, di solito contenuto in altri SW di utilizzo normale

(ad es. KAZAA, oppure GO!ZILLA) che raccoglie informazioni sul modo in cui usate il PC e le

trasmette periodicamente ad una o più Aziende a scopo di analisi pubblicitaria. Alcuni sono

legali (ad es. Alexa) e compresi nelle licenze d'uso anche di programmi commerciali. Altri

sono meno legali, ed oltre alle vostre abitudini di navigazione trasmettono anche le

password di accesso ai siti web ed i numeri della vostra carta di credito.

9

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

D: ok; ma come fa un virus ad “entrare” nel mio PC ?

R: Descrivere in dettaglio le tecniche utilizzate dai creatori di virus (o meglio “malware”

come si dice oggi) non è lo scopo di queste note. La storia insegna che anche quando le mura

sono alte e ben protette, e le porte chiuse si può conquistare una città (il nome Ulisse vi dice

niente ?). Quindi bisogna conoscere l'attaccante e non abbassare la guardia.

Lo scopo principale di un “malware” è installarsi a tua insaputa sul disco rigido del PC, per

eseguire i compiti per cui è stato scritto; ma come entra ?

✔ La strada più semplice è quella della posta elettronica; un vostro conoscente (o anche uno

sconosciuto) ti manda un messaggio del tipo “ti allego questa immagine (o documento, o

file... fate voi), aprila e dammi un parere”; tu apri l'allegato... ed il guaio è fatto. Questo

tipo di infezione si chiama “trojan horse”.....

✔ stai tranquillamente navigando su Internet, quando si apre una finestra che ti invita a

premere il tasto “OK” per, ad esempio, accedere ad un'area riservata del sito; se confermi,

tramite un controllo che si chiama ActiveX, sul tuo PC viene trasferito e lanciato un

programma esterno... sarà “malware” ?

✔ Stai sempre navigando tranquillamente su internet, su siti “istituzionali”, e quindi pensi di

dormire sonni tranquilli, ma il cattivo di turno sfrutta una falla nella sicurezza di Windows e

ti infetta comunque. Questo è il caso del virus Blaster che nell'estate del 2003 è entrato nei

computer di mezzo mondo; fortuna che si limitava a spegnere il PC

✔ infine il tuo amico ti dice: “carica questo simpatico programmino gratuito, vedrai che

divertimento...”; purtroppo il programmino gratuito è divertente, ma si porta con se un bel

po' di “zavorra”....

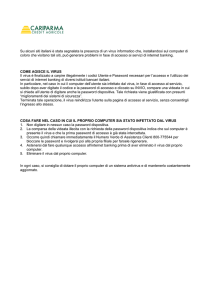

D: comincio a preoccuparmi... cosa devo fare ?

R: Infatti dovresti essere preoccupato, soprattutto se il tuo PC è collegato ad Internet. La

sicurezza può essere il risultato è un'insieme di strumenti software ben configurati, ma anche

del tuo comportamento. Quindi tieni presente che:

✔ un buon antivirus è indispensabile; oggi ne esistono di molti tipi, alcuni anche gratuiti per

uso personale. Però l'antivirus va aggiornato, almeno una volta alla settimana, altrimenti è

come non averlo.

✔ Windows non è un sistema operativo perfetto (in verità nessun sistema operativo lo è) ed in

più è piuttosto vulnerabile. Microsoft rilascia periodicamente degli aggiornamenti (patch) per

chiudere le falle conosciute, quindi è importante tenere aggiornato il sistema (vedi più

avanti la sezione apposita).

✔ Molti problemi derivano dall'uso di Internet Explorer per la navigazione su Internet. Se

possibile, usa Browser alternativi e molto più sicuri come Mozilla Firefox o Opera.

10

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

✔ Se, nonostante tutto, continui ad usare Explorer NON accettare l'installazione di alcun

programma proveniente da Internet, a meno che non sia di un sito sicuro

✔ Evita, se possibile, la navigazione su siti poco “istituzionali”; ci siamo capiti, vero ?? Tra

l'altro la navigazione, specialmente se avviene attraverso un Router, è tracciabile, quindi

l'amministratore di Sistema saprà, se vuole, dove sei andato e cosa hai fatto...

✔ per lo spyware esistono appositi programmi di controllo, come AdAware, e di recente anche

Microsoft ha rilasciato un proprio prodotto adatto allo scopo

✔ non aprire mai allegati di posta elettronica, a meno di non essere ASSOLUTAMENTE sicuro di

quello che stai facendo

Aggiornamento e manutenzione del Sistema

D: come fare a configurare e tenere ben aggiornata una Rete di PC ?

R: Una rete di PC, se desideriamo che sia ben configurata, non può essere affidata a

chiunque. In particolare, se esiste un Dominio di Windows Server, sono necessarie competenze

informatiche molto specialistiche, ed una buona esperienza. Scordati perciò di rivolgerti

all'amico smanettone, avresti più danni che vantaggi.

Lo stesso discorso è assolutamente valido per l'aggiornamento periodico dei sistemi.

Abbiamo già detto che Microsoft rilascia, almeno una volta al mese, delle patch che vanno

installate su tutte le stazioni di lavoro, e per quanto esista una procedura automatica (Windows

Update), non sempre i risultati sono quelli che ci si aspetta. Infatti per poter accedere a

Windows Update bisogna autenticarsi come Amministratori su ogni PC, con i rischi che questo

comporta. Alcuni ricercatori statunitensi hanno calcolato che un Sistema Windows XP privo di

aggiornamenti viene infettato al primo collegamento Internet entro 12 minuti, anche se non si

sta navigando.

Gli aggiornamenti poi non riguardano solo il Sistema Operativo, ma anche l'Antivirus e le

Applicazioni. Tutti compiti da eseguire con le credenziali di Amministratore, che comportano

rischi anche seri.

Sarebbe quindi opportuno affidare l'amministrazione del Sistema a Tecnici di comprovata

competenza ed affidabilità. Ti ricordo che l'aggiornamento del Sistema è un obbligo di legge

indicato nell'allegato B al decreto sulla privacy.

11

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]

DLGS 196/2003 Codice della Privacy - Le Domande più frequenti (f.a.q) – Gennaio 2005

Collegamenti Internet

D: che tipo di collegamento Internet è sufficientemente sicuro ?

R: in teoria TUTTI i tipi di collegamento Internet sono sicuri, infatti la sicurezza non dipende

da questo parametro. Il collegamento in genere può essere eseguito su linee a chiamata (Dial

Up) di tipo PSTN o ISDN, o su linee sempre attive (always on) come l'ADSL. Può essere

collegato un solo Computer (attraverso un Modem), od una rete (con un Router che condivide

la connessione per tutte le stazioni di lavoro).

Il rischio maggiore è quello di intrusioni non desiderate dall'esterno. Le connessioni sempre

attive, come l'ADSL, comportano rischi maggiori, perchè l'attaccante ha tutto il tempo che

vuole per attuare i suoi scopi.

D: nel caso di una rete, quali precauzioni prendere ?

R: il Router (se ben configurato) è già un buon filtro per gli attacchi esterni. In casi più

delicati è necessario predisporre un Firewall.

D: che cos'è un Firewall ?

R: La traduzione più esatta è “porta tagliafuoco”, cioè quelle paratie che spesso vediamo nei

luoghi pubblici o negli alberghi che servono ad isolare alcune parti del fabbricato per evitare

che un eventuale incendio si propaghi con facilità. Infatti un FireWall serve ad isolare una

“Zona Informatica” dall'esterno. Ora per “Zona Informatica” possiamo intendere un insieme di

Computer, ad esempio una Rete Locale, oppure anche un solo PC, il nostro, che si collega ad

Internet. Esistono varie tipologie di Firewall, può essere un Software che si installa su un PC,

ma anche un apparato dedicato a questo solo scopo.

Nel Service Pack 2 di Windows XP è incluso un semplice Firewall software, ma ne esistono

altri più efficaci come Zone Alarm. I Firewall Hardware invece sono quasi sempre basati su

Linux.

12

© Filippo Cerulo - Soft.Com Sas – www.softcombn.com - email: [email protected]