UNIVERSITÀ DEGLI STUDI DELL'AQUILA

FACOLTÀ DI INGEGNERIA

A.A. 2012/2013

Combinatoria e crittografia ( I4T )

- Zuanni Fulvio (Aggiornato il 19-02-2013)

Contenuti del corso (abstract del programma):

Algebra. Crittologia. Teoria dei codici correttori.

Programma esteso:

ALGEBRA. Numeri. Congruenze modulo n in Z. Gruppi. Gruppi finiti. Potenze di un elemento. Ordine di un

elemento. Gruppi ciclici. Generatori di un gruppo ciclico. Un gruppo ciclico di ordine n è isomorfo a (Z_n,+).

Sottogruppi. Laterali. Teorema di Lagrange. Un gruppo finito di ordine primo è ciclico. Esistenza dell'inverso

modulo n. Il gruppo U_n degli elementi invertibili (le unità) di (Z_n,*). L'indicatore di Eulero. Il teorema di

Eulero. Il (piccolo) teorema di Fermat. Anelli. Sottoanelli e ideali. Ideali principali. Anelli ad ideali principali.

(Z_n,+,*) è un anello ad ideali principali .Corpi e campi. (Z_p,+,*) è un campo se e solo se p è primo.

Caratteristica di un campo. Anello dei polinomi a coefficienti in un campo. Divisione tra polinomi. Algoritmo

di Euclide per i polinomi. Polinomi riducibili ed irriducibili. Congruenze nell'anello dei polinomi.

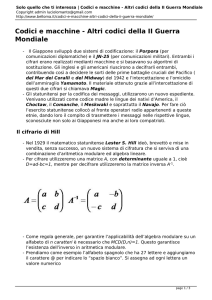

Ampliamenti algebrici dei campi fondamentali. Polinomi primitivi. CRITTOLOGIA. Attacchi passivi. Cifrari

a trasposizione e sostituzione. Cifrari monoalfabetici e loro crittoanalisi. Cifrari additivi, moltiplicativi, affini.

Cifrari polialfabetici. Cifrario di Vigenere e sua crittoanalisi (il test di Kasiski e il test di Friedman). Sicurezza

perfetta. Cifrari a flusso. Sequenze casuali. Cifrario one-time-pad (o di Vernam). Sequenze pseudocasuali.

Registri a scorrimento lineari (shift register) e loro crittoanalisi. Registri a scorrimento non lineari (shrinking

generator). Cifrari a blocchi. CBC mode. Cifrari di Feistel. Il DES. Attacchi attivi. Integrita' ed autenticita' di

un messaggio. Il MAC. Autenticita' del mittente. Protocollo di sfida e risposta (challenge and response).

Protocollo con conoscenza zero. Radici quadrate modulo n. L'algoritmo di Fiat-Shamir. Crittografia a chiave

pubblica. Sistemi di cifratura asimmetrici. Sistemi di firma elettronica. L'algoritmo RSA. Il logaritmo

discreto. Protocollo di Diffie-Hellman per lo scambio delle chiavi. Algoritmo di El Gamal. Algoritmo di

Massey-Omura. TEORIA DEI CODICI. Codici a blocchi. Distanza di Hamming. Distanza minima di un

codice. Canale binario simmetrico. Principio di massima somiglianza. Tabella di decodifica, decodifica

completa e incompleta. Codici rivelatori di errori e codici correttori di errori. Spazio metrico. Sfera e

ipersuperficie sferica. Codici e-correttori perfetti. Difetto di un codice. Limitazione di Hamming. Gli (n,k)codici e le relazioni fondamentali tra i loro parametri. Codici separabili. Limitazione di Singleton. Codici

MDS. Codici equivalenti. Codici lineari. Peso di Hamming. Matrice generatrice. Codici lineari MDS. Codici

lineari equivalenti. Matrice generatrice in forma standard. Codifica nei codici lineari. Decodifica nei codici

lineari tramite tabella standard. Codice duale. Matrice di controllo. Sindrome. Decodifica nei codici lineari.

Codici di Hamming binari e q-ari. Codici estesi dei codici binari di Hamming. Codici ciclici, definizioni

fondamentali e connessioni con gli ideali di un anello. Polinomio generatore e matrice generatrice di un codice

ciclico. Polinomio di controllo e matrice di controllo. Schemi di codifica.

Testi di riferimento:

Algebra e teoria dei codici correttori, L.Berardi, FrancoAngeli editore Crittologia, L.Berardi e

A.Beutelspacher, FrancoAngeli editore

Modalità d'esame:

scritto e orale

Risultati d'apprendimento previsti:

.