Sistemi e reti – 31 ottobre 2012 – 3 TA - Nome: __________________

[6] Illustrare le differenze tra un utente generico (limitato) ed un administrator

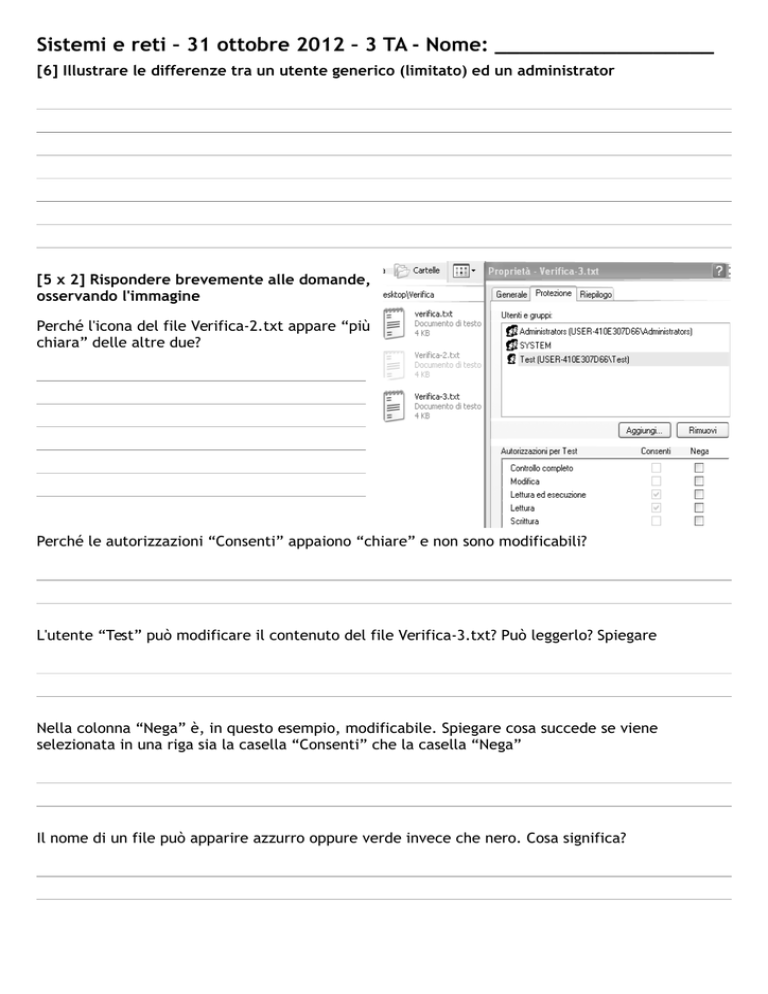

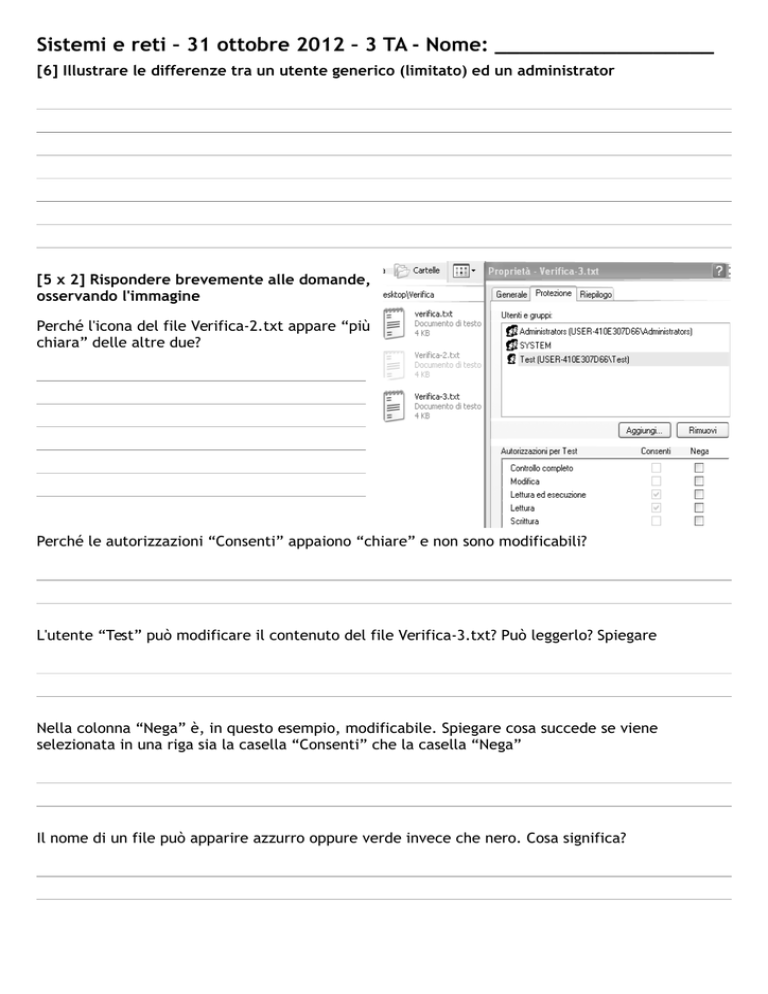

[5 x 2] Rispondere brevemente alle domande,

osservando l'immagine

Perché l'icona del file Verifica-2.txt appare “più

chiara” delle altre due?

Perché le autorizzazioni “Consenti” appaiono “chiare” e non sono modificabili?

L'utente “Test” può modificare il contenuto del file Verifica-3.txt? Può leggerlo? Spiegare

Nella colonna “Nega” è, in questo esempio, modificabile. Spiegare cosa succede se viene

selezionata in una riga sia la casella “Consenti” che la casella “Nega”

Il nome di un file può apparire azzurro oppure verde invece che nero. Cosa significa?

[14 x 1] Rispondere alle domande, scegliendo una sola risposta, e indicarla con

•

Una sola risposta è completamente corretta

•

Nel caso di errore, evidenziare con precisione la scelta (niente bianchetto!)

•

Le domande sono riferite a XP ma le risposte sono corrette anche per Windows 7

In una installazione di XP è bene scegliere come File System:

NTFS

FAT16

FAT32

EXT4

La stringa SHA1 (oppure MD5) di un file ISO permette di verificare se il file:

È originale, cioè “non piratato”

È corretto, cioè “scaricato senza errori”

È adatto ad essere masterizzato

Contiene un sistema operativo MicroSoft

XP è un sistema operativo:

Multi-utente

Multi-tasking

Single-tasking

Multi-tasking e multi-utente

Il comando “esegui come...” (runas) permette di eseguire un programma...

realizzato per versioni precedenti di Windows (per esempio: Windows 98)

su una macchina diversa dalla propria

con le credenziali di un altro utente

realizzato per un altro sistema operativo (per esempio: Linux)

Le “quote” sono un meccanismo che permette di limitare:

La quantità di disco assegnata ad un utente

Il tempo di connessione a internet

La quantità di dati scaricabili da internet

La dimensione di un file

“Comprimere un disco in tempo reale” significa:

Rimuovere i file non più utilizzati per occupare meno spazio

Riordinare i file per occupare meno spazio

Ridurre lo spazio occupato dai singoli file, in modo simile a WinZIP, WinRAR, 7-zip

Ridurre lo spazio su disco assegnato ad un utente

La crittografia è una tecnica che permette di:

Identificare velocemente e con certezza il proprietario di un file

Rendere leggibile un file solo a chi conosce la chiave di accesso

Nascondere un file, rendendolo visibile solo al proprietario

Rendere modificabile un file solo a chi conosce la chiave di accesso

Indicare quale tra i seguenti è un indirizzo IP corretto:

192.168.270.21

10.20.25.3.25

192.168.56

10.45.12.5

Una macchina XP ha indirizzo IP 192.168.1.100 e netmask 255.255.255.0. Con quale macchina

può comunicare direttamente?

IP 192.168.1.21

netmask 255.255.255.255

IP 192.168.1.106

netmask 255.255.255.0

IP 192.168.57.99

netmask 255.255.255.0

IP 192.168.101.100 netmask 255.255.255.0

L'indirizzo MAC (indirizzo fisico di rete)

Può essere modificato solo da un utente administrator

Viene in genere assegnato automaticamente da un server DHCP

È sempre unico a livello mondiale

È sempre unico a livello di rete locale. È compito dell'amministratore garantire ciò

Chi può attivare la condivisione di una cartella?

Solo un membro del gruppo administrator

Qualunque utente dotato di password

Solo il proprietario della cartella

Chiunque conosce la password di accesso alla cartella

Il registro di sistema contiene:

l'elenco di tutte le modifiche al sistema

l'elenco di tutte le operazioni eseguite dagli utenti

la configurazione della macchina e dei programmi

l'indice di tutti i file presenti sul disco

Il comando “ping”

può essere eseguito solo dall'amministratore

serve per verificare se ho condiviso correttamente una cartella

se usato in modo non corretto compromette la sicurezza del sistema

aiuta a verificare il corretto funzionamento della rete

Il programma “scandisk” permette di esaminare il disco per trovare:

virus

errori

file di dati

programmi