1

soluz-quesiti-verifica4-0809-v1.doc

Reti di Accesso e di Trasporto 08 09- Quesiti verifica parte 6

<Quesito> 1

Con riferimento alla tecnologia 802.11, quale delle seguenti affermazioni è vera?

1) Il rate con cui la stazione accede al mezzo viene negoziato tra la stazione e l’access

point.

2) Due stazioni 802.11 associate ad uno stesso access point possono parlare tra di loro

direttamente

3) Pur avendo terminato il backoff, In alcuni casi le stazioni aspettano un tempo superiore

a DIFS dopo aver rilevato il canale libero prima di trasmettere

a) 3

b) 2 e 3

c) 1 e 3

d) 1 e 2

e) Nessuna

<Quesito> 2

Con riferimento alla tecnologia 802.11, quale delle seguenti affermazioni è vera?

1) A parità di condizioni (distanza dall’AP, rapporto segnale rumore, ecc.) è possibile che

due stazioni trasmettano a rate differenti.

2) Il campo duration presente nelle trame dati è inviato ad un rate basso (1 o 2 Mb/s) in

modo che tutte le stazioni possono sentirlo

a) 2

b) 1 e 2

c) 1

d) Nessuna

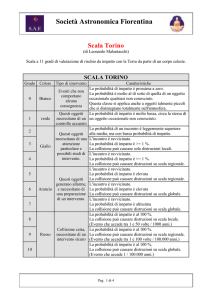

<Quesito> 3

Disegnare il diagramma temporale dei due meccanismi di invio di una trama dati in

802.11. Indicare solo il nome dei messaggi e se sono messaggi di dati o di controllo.

2

TX

RX

TX

RX

Soluzione:

Basic access

TX

RTS/CTS

RX

TX

DATA

ACK

RX

RTS

SIFS

CTS

SIFS

SIFS

DATA

ACK

SIFS

I frame “DATA” sono frames di dati, mentre ACK, RTS e CTS sono frames di controllo

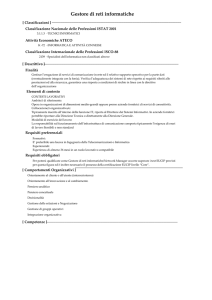

<Quesito> 4

Si considerino due reti ethernet switched distinte A e B, interconnesse mediante due

router collegati tra loro da un collegamento ethernet distinto. Ogni rete ethernet switched

e’ a sua volta suddivisa in due VLAN, indicate come VLAN n. 1 e la VLAN n. 2.

Il numero di apparati è come segue:

Switched LAN A, VLAN 1 : 20 host

Switched LAN A, VLAN 2 : 5 host

Switched LAN B, VLAN 1 : 5 host

Switched LAN B, VLAN 2 : 5 host

Si assuma di avere lo spazio di indirizzi 192.168.35.128/26 e di doverlo suddividere in un

certo numero di sottoreti per accomodare la struttura descritta. In condizioni normali

3

(ovvero, senza considerare configurazioni speciali, ottimizzazioni eventuali, e dispositivi

atipici):

Non è necessario suddividere lo spazio di indirizzi a disposizione, ovvero basta

una sola rete IP

Servono 2 sottoreti IP

Servono 3 sottoreti IP

Servono 4 sottoreti IP

Servono 5 sottoreti IP

Servono 6 sottoreti IP

Router

Router

Switched

LAN A

Switched

LAN B

VLAN 1,

VLAN 2

VLAN 1,

VLAN 2

Una volta stabilito il numero delle sottoreti si progetti la relativa numerazione IP

Apparati e VLAN partecipanti

Sottorete 1

Sottorete 2

Sottorete 3

Sottorete 4

Sottorete 5

Sottorete 6

Soluzione:

Numerazione IP proposta

4

Servono 5 sottoreti distinte, 4 per le VLAN e 1 per il collegamento tra i routers.

La VLAN1 nella LAN A e la VLAN1 nella LAN B hanno lo stesso nome ma sono due

sottoreti distinte, perché non è possibile fare una VLAN attraverso dei router. Lo stesso

dicasi per la VLAN2.

Lo spazio di indirizzi 192.168.35.128/26 ha 64 indirizzi (di cui 62 utilizzabili), questo può

essere diviso in uno spazio da 32 (cioè con netmask /27) e in 4 da 8 (cioè con netmask

/29) come segue

Sottorete 1

Apparati e VLAN partecipanti

LAN A, VLAN 1(20 hosts)

Numerazione IP proposta

192.168.35.128/27

Sottorete 2

LAN A, VLAN 2(5 hosts)

192.168.35.160/29

Sottorete 3

LAN B, VLAN 1(5 hosts)

192.168.35.168/29

Sottorete 4

LAN B, VLAN 2 (5 hosts)

192.168.35.176/29

Sottorete 5

Collegamento tra i due router

192.168.35.184/29

<Quesito> 5

Si consideri il campo QTag prefix in una trama VLAN, costituito da 4 bytes.

A quale campo della trama ethernet corrispondono i primi due byte del QTAg prefix? Qual

è il loro scopo?

Qual è l’informazione più importante trasportata nei secondi due byte? Qual è il numero di

bit del sottocampo che trasporta questa informazione? Che cosa è determinato da questo

numero di bit?

Soluzione:

Corrispondono al campo “Length/Type”. Il loro scopo è quello di individuare la trama come

una trama VLAN “tagged”. Ricevendo questi due byte uno switch (o un host) VLAN aware

è in grado di processare gli altri due byte del QTag prefix opportunamente.

L’informazione più importante trasportata nei secondi due byte del QTag prefix è

l’identificativo della VLAN. Tale identificativo è costituito da 12 bit. Di conseguenza ci

possono essere fino a 2^12=4096 VLAN distinte.

5

<Quesito> 6

Si consideri l’invio di una trama MAC broadcast su una rete 802.11 di tipo non

infrastrutturato. Quali sono i problemi rispetto al caso di una rete ethernet wired a mezzo

condiviso? (dovete ragionare…)

Se una stazione deve trasmettere una trama MAC broadcast in una rete infrastrutturata

come la fareste trasmettere? Direttamente dalle stazione? Perché ?

Soluzione:

Il problema è che il MAC 802.11, di tipo CSMA-CA, ha bisogno di ascoltare esplicitamente

gli ACK per rilevare una collisione. In una trasmissione unicast è ovviamente il destinatario

ad inviare l’ACK In una trasmissione broadcast non ha ovviamente senso che tutti i

ricevitori mandino un ACK (anche perché questo porterebbe a collisioni o a contesa per

trasmettere l’ACK). Quindi i pacchetti broadcast sono inviati senza ricevere ACK e sono

potenzialmente soggetti a collisioni non rivelate dal trasmettitore.

In una rete ethernet wired a mezzo condiviso invece le collisioni vengono direttamente

rilevate dal trasmettitore e questo vale anche per i pacchetti trasmessi in broadcast.

In una rete infrastrutturata se una stazione deve trasmettere una trama broadcast la invia

in unicast all’access point che la inoltra in broadcast. Questo accade anzitutto perché

come regola generale le stazioni in una rete infrastrutturata inviano comunque le loro

trame all’access point perché le inoltri. Con riferimento al caso broadcast, se una stazione

inviasse le trame broadcast direttamente senza passare per l’access point,

raggiungerebbe un insieme di stazioni in generale diverso da quelle associate all’access

point.

6

Reti di Accesso e di Trasporto 08 09- Quesiti verifica parte 7

<Quesito> 7

Si voglia avere un diametro Dmax di almeno 2 km per una rete ethernet operante a

C=10Mb/s. Si abbia un repeater che introduce un ritardo D1=10 µs e si debba aggiungere

un secondo repeater. Qual è il massimo ritardo D2 che può essere introdotto dal secondo

repeater ? (Si consideri una velocità di propagazione V pari a 200 m / µs e si ricordi che la

dimensione minima della trama è Lmin=64 bytes).

Il ritardo del secondo repeater D2 si ricava dalla seguente relazione:

2 * Dmax / V + 2 D1 + 2 * D2 = Lmin / C

<Quesito> 8

Si consideri una rete ethernet con CSMA-CD, su cui operano tre stazioni (A, B e C). Ad un

certo istante la stazione A inizia a trasmettere un treno di 2 pacchetti, trovando il canale

libero. Durante la trasmissione del primo pacchetto, anche le altre due stazioni (B e C)

hanno la necessità di trasmettere un pacchetto. Qual è la probabilità che si verifichi una

collisione alla fine della trasmissione del primo pacchetto da parte di A?

Si assuma che si sia verificata una collisione alla fine della trasmissione del primo

pacchetto da parte di A e si valuti:

- la probabilità che si verifichi una seconda collisione nel primo slot disponibile

- la probabilità che A riesca a trasmettere alla sua prima ritrasmissione nel primo

slot disponibile

- la probabilità che B riesca a trasmettere alla sua prima ritrasmissione nel primo

slot disponibile

- la probabilità che C riesca a trasmettere alla sua prima ritrasmissione nel primo

slot disponibile

Si assuma quindi che A riesca a trasmettere nel primo slot disponibile. Si valuti:

- la probabilità di una nuova collisione alla ritrasmissione successiva (si ricorda che

nel caso in cui il backoff timer di una stazione scade in un momento in cui il canale

è occupato, la stazione proverà a trasmettere il pacchetto appena il canale ritorna

libero)

- se si è verificata la collisione di cui sopra, qual è la probabilità che si verifichi una

ulteriore collisione?

Soluzione:

La collisione avviene con probabilità 1 perché tutte e tre le stazioni proveranno a

trasmettere alla fine della trasmissione di A.

Ciascuna stazione estrae un valore tra 0 e 1. Ci sono quindi 8 casi possibili.

ABC

000 collisione al primo slot

001 collisione al primo slot

010 collisione al primo slot

011 no collisione al primo slot (A riesce a trasmettere)

7

100 collisione al primo slot

101 no collisione al primo slot (B riesce a trasmettere)

110 no collisione al primo slot (C riesce a trasmettere)

111 no collisione al primo slot (collisione al secondo slot sempre nella prima

ritrasmissione)

La probabilità che si verifichi una collisione al primo slot disponibile è quindi 4/8 = 1/2.

Affinché una stazione riesca a trasmettere al primo slot, la stazione deve estrarre 0,

mentre le altre due devono estrarre 1. Questi eventi avvengono con probabilità 1/8.

Se A riesce a trasmettere, B e C proveranno a ritrasmettere il loro pacchetto al momento

in cui A termina la trasmissione. Si avrà quindi una collisione con probabilità 1.

A questo punto le stazioni B e C estrarranno ciascuna un valore tra 0 e 3. Si avrà quindi

una ulteriore collisione con probabilità 1/4.

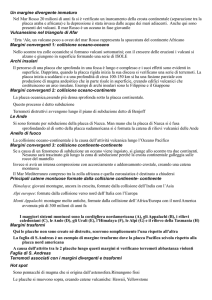

<Quesito> 9

Si consideri una stazione su una rete 802.11. La stazione trasmette un flusso continuo di

pacchetti IP. Il 30% dei pacchetti è lungo 1200 byte e il 70% dei pacchetti è lungo 100

byte. Il rate dei pacchetti dati è 11Mb/s e quello dei pacchetti di controllo 2 Mb/s. Qual è il

throughput (bit/s) a livello IP:

- se si utilizza il meccanismo “Basic access” (o “two-way”) a livello MAC

- se si utilizza RTS/CTS per tutti i pacchetti

- se si utilizza RTS/CTS con soglia 500 bytes

Si assumano parametri standard 802.11b (preambolo=192 µs, SIFS=10 µs, DIFS=50 µs,

RTS=20 bytes, CTS=ACK=14 bytes, CWmin=31, CWmax=1023, slot time value ST=20

µs). Si ricorda che l’header MAC 802.11 è di 24 o 30 bytes.

DIFS

TX

DATA

SIFS

RX

TX

RX

DIFS

RTS

ACK

DATA

SIFS

CTS SIFS

802.11 MAC header

AA AA 03 00.00.00 Type

SIFS

P

ACK

CRC

Soluzione:

Senza perdita di generalità, si può considerare un intervallo T in cui vengano trasmessi 10

pacchetti dalla stazione. Di questi 10 pacchetti, in media 7 saranno lunghi 100 bytes e 3

saranno lunghi 1200 bytes. Possiamo quindi a valutare il throughput R a livello IP come

segue:

8

R = (7*100 + 3 * 1200) / T

Dobbiamo quindi valutare T nei diversi casi.

Nel caso del meccanismo Basic Access:

Tba = 7 * (DIFS + Tdata(100) + SIFS + Tack + Tbackoff) +

3 * (DIFS + Tdata(1200) + SIFS + Tack + Tbackoff)

Nel caso del meccanismo RTS/CTS:

Trts-cts = 7 * (DIFS + Tdata(100) + 3*SIFS + Tack + Trts + Tcts + Tbackoff) +

3 * (DIFS + Tdata(1200) + 3*SIFS + Tack + Trts + Tcts + Tbackoff)

Nel caso del meccanismo RTS/CTS con soglia 500 bytes, i pacchetti da 1200 bytes

verranno trasmessi con RTS/CTS, quelli da 100 bytes verranno trasmessi con Basic

access:

Trts-cts(s=500) = 7 * (DIFS + Tdata(100) + SIFS + Tack + Tbackoff) +

3 * (DIFS + Tdata(1200) + 3*SIFS + Tack + Trts + Tcts + Tbackoff)

Non ci resta che valutare Tdata(X) e Tbackoff

Tdata(X) = Tpreambolo+(24+4+8+X)/11Mb/s

dove all’header MAC abbiamo sommato il CRC e l’intestazione LLC/SNAP e il campo type

Tbackoff = CWmin /2 * ST

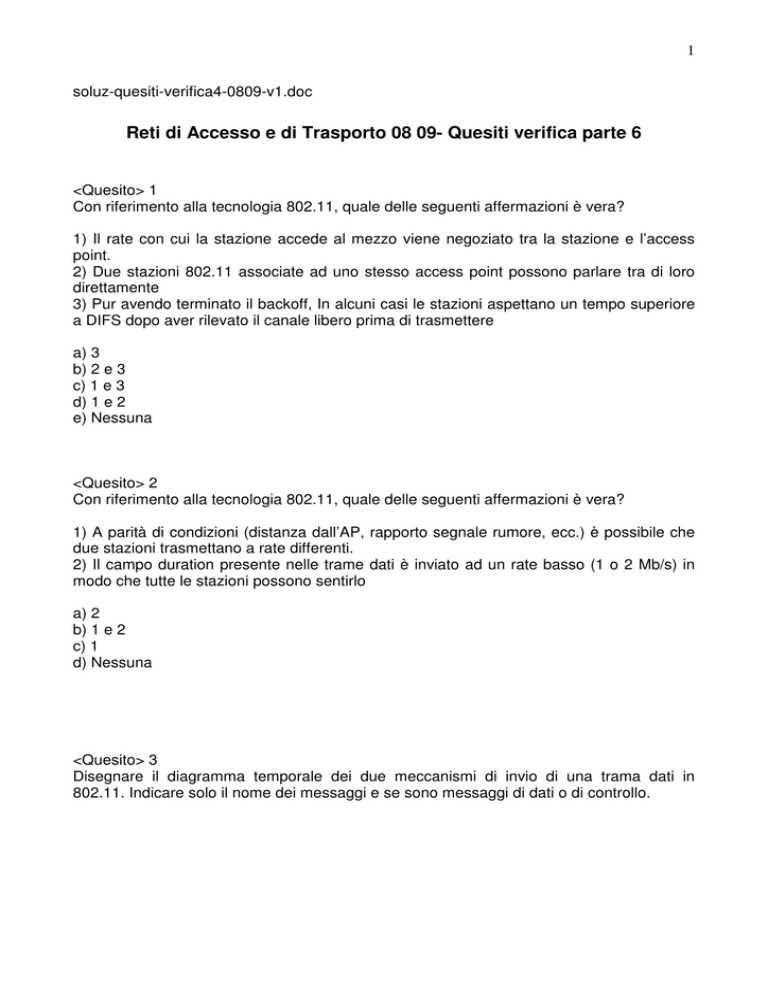

<Quesito> 10

Si considerino due stazioni che trasmettono in una rete 802.11 due flussi continui di

pacchetti IP di lunghezza L. Il tempo necessario per trasmettere un singolo pacchetto è T

(vedi figura). Entrambe le stazioni utilizzano lo stesso Cw_min. Si assuma che:

-

la probabilità di collisione sia 1/Cw

l numero medio di slot tra l’istante in cui il canale diventa libero e il momento in cui

avviene una trasmissione oppure si verifica una collisione è pari a Cw/3

Lo slot time value sia s µs.

Si valuti il throughput totale in pacchetti al secondo in funzione di Cwmin, considerando

solo la prima collisione ed una eventuale seconda collisione, ritenendo cioè nulla la

probabilità di avere una terza collisione.

Suggerimento: Il tempo di ciclo Tc per trasmettere un pacchetto deve tenere conto in

modo pesato del tempo che passa tra un pacchetto e l’altro se non c’è collisione e se ci

sono delle collisioni (che comportano la trasmissione di pacchetti “a vuoto”, indicato con

T(wasted) in figura.

9

T

DIFS

…

DIFS

DATA

SIFS

BACKOFF

Tc

T

ACK

DATA

BACKOFF

No collisioni

BACKOFF

Tc

1 collisione

Collision

BACKOFF !

T

T (wasted)

BACKOFF

2 collisioni

Tc

T

Collision

BACKOFF !

T (wasted)

Collision

BACKOFF !

T (wasted)

BACKOFF

Soluzione:

Throughput = 1 / Tc

Indichiamo con TBO(CW) la durata media dell’intervallo di Backoff per una dimensione

della finestra CW.

La dimensione della finestra iniziale è CWmin

se si verifica una collisione la dimensione della finestra è:

2*(CWmin+1) – 1 = 2*CWmin +1

se si verifica una ulteriore collisione la dimensione della finestra è :

4*(CWmin+1) – 1 = 4*CWmin + 3

Se non si verifica la collisione

Tc(nocoll) = T + TBO(CWmin) = T + s CWmin / 3

Se si verifica una collisione

Tc(1coll) = T + TBO(CWmin) + T(wasted) + TBO(2*CWmin+1)

= 2T+ s CWmin / 3 + s (2*CWmin+1)/3

La probabilità che si verifichi almeno una collisione è P(>=1coll) = 1/CWmin

La probabilità che non si verifichi alcuna collisione è P(nocoll)=1-1/CWmin

Se si verificano due collisioni

Tc(2coll) = T + TBO(CWmin)

+ T(wasted) + TBO(2*CWmin+1)

+ T(wasted) + TBO(4*CWmin+3)

= 2T+ s CWmin / 3 + s (2*CWmin+1)/3 + s (4*CWmin+3)/3

La probabilità che si verifichino esattamente due collisioni è 1/CWmin * (1/(2*CWmin+1))

La probabilità che si verifichi esattamente una collisione è 1/CWmin * (1-1/(2*CWmin+1))

Ora dobbiamo pesare i tempi con le probabilità:

10

Tc = Tc(nocoll) * (1- 1/Cwmin)

+ Tc(1coll) * 1/CWmin * (1-1/(2*CWmin+1)) +

+ Tc(2coll) * 1/CWmin * (1/(2*CWmin+1))