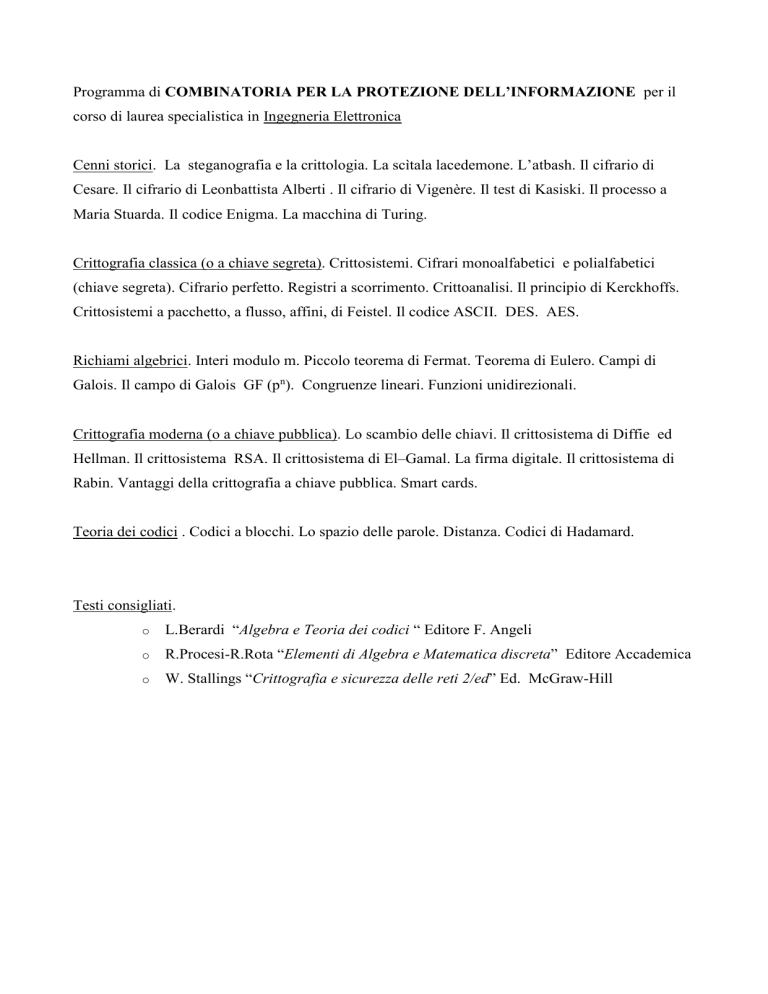

Programma di COMBINATORIA PER LA PROTEZIONE DELL’INFORMAZIONE per il

corso di laurea specialistica in Ingegneria Elettronica

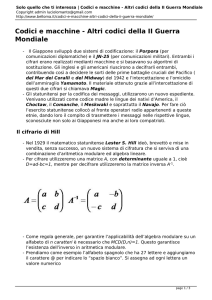

Cenni storici. La steganografia e la crittologia. La scìtala lacedemone. L’atbash. Il cifrario di

Cesare. Il cifrario di Leonbattista Alberti . Il cifrario di Vigenère. Il test di Kasiski. Il processo a

Maria Stuarda. Il codice Enigma. La macchina di Turing.

Crittografia classica (o a chiave segreta). Crittosistemi. Cifrari monoalfabetici e polialfabetici

(chiave segreta). Cifrario perfetto. Registri a scorrimento. Crittoanalisi. Il principio di Kerckhoffs.

Crittosistemi a pacchetto, a flusso, affini, di Feistel. Il codice ASCII. DES. AES.

Richiami algebrici. Interi modulo m. Piccolo teorema di Fermat. Teorema di Eulero. Campi di

Galois. Il campo di Galois GF (pn). Congruenze lineari. Funzioni unidirezionali.

Crittografia moderna (o a chiave pubblica). Lo scambio delle chiavi. Il crittosistema di Diffie ed

Hellman. Il crittosistema RSA. Il crittosistema di El–Gamal. La firma digitale. Il crittosistema di

Rabin. Vantaggi della crittografia a chiave pubblica. Smart cards.

Teoria dei codici . Codici a blocchi. Lo spazio delle parole. Distanza. Codici di Hadamard.

Testi consigliati.

o

L.Berardi “Algebra e Teoria dei codici “ Editore F. Angeli

o

R.Procesi-R.Rota “Elementi di Algebra e Matematica discreta” Editore Accademica

o

W. Stallings “Crittografia e sicurezza delle reti 2/ed” Ed. McGraw-Hill