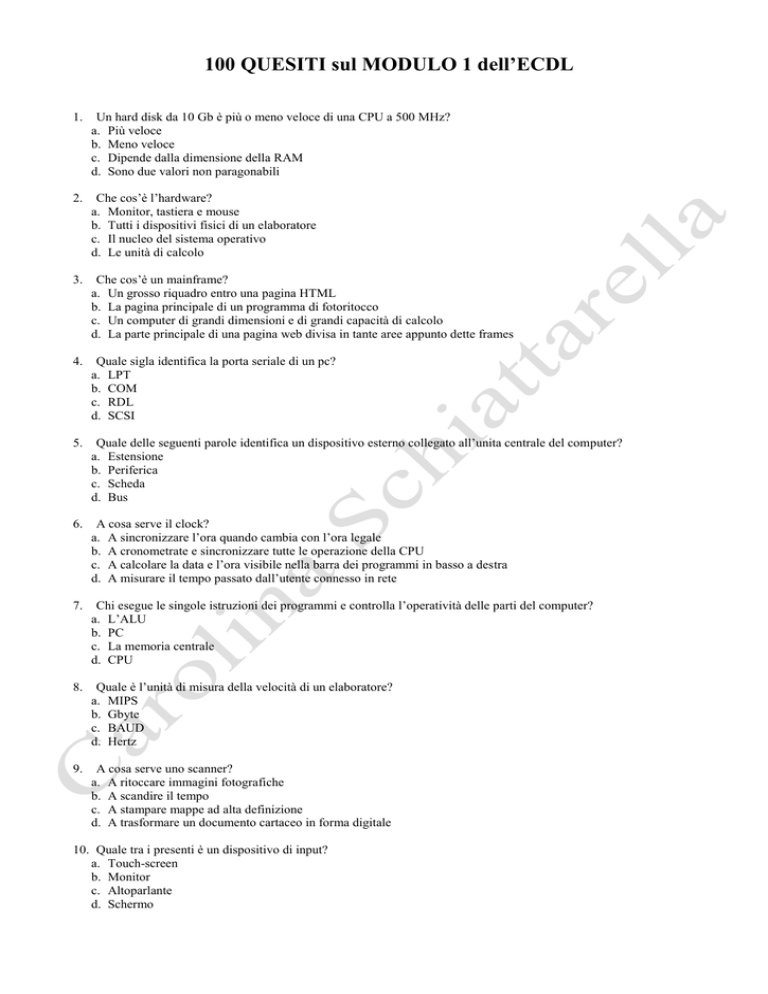

100 QUESITI sul MODULO 1 dell’ECDL

1.

Un hard disk da 10 Gb è più o meno veloce di una CPU a 500 MHz?

a. Più veloce

b. Meno veloce

c. Dipende dalla dimensione della RAM

d. Sono due valori non paragonabili

2.

Che cos’è l’hardware?

a. Monitor, tastiera e mouse

b. Tutti i dispositivi fisici di un elaboratore

c. Il nucleo del sistema operativo

d. Le unità di calcolo

3.

Che cos’è un mainframe?

a. Un grosso riquadro entro una pagina HTML

b. La pagina principale di un programma di fotoritocco

c. Un computer di grandi dimensioni e di grandi capacità di calcolo

d. La parte principale di una pagina web divisa in tante aree appunto dette frames

4.

Quale sigla identifica la porta seriale di un pc?

a. LPT

b. COM

c. RDL

d. SCSI

5.

Quale delle seguenti parole identifica un dispositivo esterno collegato all’unita centrale del computer?

a. Estensione

b. Periferica

c. Scheda

d. Bus

6.

A cosa serve il clock?

a. A sincronizzare l’ora quando cambia con l’ora legale

b. A cronometrate e sincronizzare tutte le operazione della CPU

c. A calcolare la data e l’ora visibile nella barra dei programmi in basso a destra

d. A misurare il tempo passato dall’utente connesso in rete

7.

Chi esegue le singole istruzioni dei programmi e controlla l’operatività delle parti del computer?

a. L’ALU

b. PC

c. La memoria centrale

d. CPU

8.

Quale è l’unità di misura della velocità di un elaboratore?

a. MIPS

b. Gbyte

c. BAUD

d. Hertz

9.

A cosa serve uno scanner?

a. A ritoccare immagini fotografiche

b. A scandire il tempo

c. A stampare mappe ad alta definizione

d. A trasformare un documento cartaceo in forma digitale

10. Quale tra i presenti è un dispositivo di input?

a. Touch-screen

b. Monitor

c. Altoparlante

d. Schermo

11. Quale tra le seguenti affermazioni è vera?

a. In un computer gli altoparlanti sono una parte integrante e inseparabile dalla scheda audio

b. Gli altoparlanti sono dispositivi di acquisizione suoni

c. Gli altoparlanti sono periferiche che servono per trasmettere suoni ricevuti da un computer

d. Gli altoparlanti sono periferiche di input

12. Che cos’è la RAM

a. Una memoria di massa

b. La memoria cache del browser

c. L’acronimo che identifica gli hard disk dell’elaboratore

d. Un dispositivo dove la CPU memorizza le istruzione del programma e i dati in corso di elaborazione

13. Quale tra le seguenti memorie è più veloce?

a. Memoria centrale

b. Floppy disk

c. Dischi magnetici

d. Nastri magnetici

14. È corretto affermare che la memoria ROM è una memoria di lettura e scrittura?

a. Sì, ma solo in combinazione con le più recenti versioni di sistema operativo

b. No, è di sola lettura

c. Sì

d. Sì, ma solo se è riferito alle ultime tipologie in commercio

15. Quanti bit servono per formattare un carattere in formato ASCII esteso ( incluse le vocali accentate)

a. 4

b. 16

c. 8

d. 7

16. Quanti stati può rappresentare un bit?

a. 2

b. 8

c. 32

d. 16

17. Che cosa si indica con il termine byte?

a. Una potenza di 8

b. Un insieme di 16 bit

c. Un servizio Internet

d. Un insieme di 8 bit

18. In che cosa consiste la potenza di calcolo di una CPU?

a. Nella disponibilità di spazio su disco

b. Nel numero di operazione che la sua ALU è in grado di effettuare in una unità di tempo

c. Nella capacità della RAM

d. Nella frequenza di refresh video

19. Che cos’è un sistema operativo?

a. Un software integralmente registrato nella memori nella ROM di un computer

b. Un software la cui sola finalità è di accelerare le prestazione della CPU

c. Un software di sistema che interagisce con l’hardware del computer

d. Un software applicativo di uso esclusivamente aziendale

20. Il sistema operativo:

a. È caricato dall’utente direttamente dal CD-ROM all’accensione del PC

b. È sempre residente nella memoria RAM

c. È caricato nella memoria centrale all’accensione del computer

d. È sempre residente nella CPU

21. In un file system, che cos’è la directory radice?

a. Un computer che gestisce i file trasferiti in rete

b. Il contenitore principale dell’intero file system

c. La cartella che contiene tutte le altre cartelle è i file memorizzati su disco

d. Il contenitore del WWW home page degli utenti

22. Quale delle seguenti è un’applicazione software specificatamente usata nell’industria?

a. Database

b. CAD (Computer Aided Design )

c. Software di elaborazione testi

d. Software di presentazione

23. Cos’è il linguaggio macchina?

a. Il codice ASCII a 7 bit

b. Un linguaggio come Java o Javascript

c. Un insieme di istruzioni in codice binario, tipiche di uno specifico processore

d. Il codice ASCII esteso a 8 bit

24. Quale è lo scopo principale della LAN?

a. Consentire la trasmissione di e-mail tra computer all’interno dello stesso edificio

b. Accelerare la trasmissione dei file tra dischetto e disco fisso

c. Collegare persone residente all’interno della stessa area urbana

d. Consentire la condivisione della risorse (stampanti, memorie di massa ecc.) ai computer ad essa collegati.

25. Quando si usa la posta elettronica dov’è situata la propria casella postale (account)?

a. Sulla “Home Page”

b. Sul computer del provider

c. Sul computer di casa

d. Su Internet

26. Che cosa si intende Internet Realy Chat (IRC)?

a. Una comunicazione che tutti gli utenti di internet devono leggere

b. Un canale di comunicazione fra router per lo scambio di informazioni sullo stato della rete

c. Un canale di comunicazione testuale su rete simile alla telefonia di gruppo

d. Un documento ufficiale con il quale si richiedono informazioni su un determinato protocollo

27. Con un Browser:

a. Si scrivono programmi in linguaggi ad alto livello

b. Si naviga in internet

c. Si esegue il fotoritocco

d. Si scrivono documenti

28. Per navigare sul WWW è necessario trasferire sul proprio calcolatore i documenti memorizzati su calcolatori remoti.

A tal fine si utilizza un protocollo chiamato

a. FTP

b. HTTP

c. TCP/IP

d. NTTP

29. Per stampare gli inviti ad una festa utilizzerete:

a. Un programma di grafica realizzato appositamente per le famiglie

b. È possibile solo utilizzando programmi professionali per tipografie

c. Un programma di grafica standard

d. Nessuno dei programmi riportati è utile a tale scopo

30. In quale di queste situazioni è particolarmente indicato l’uso del computer?

a. Per controllare la temperatura di un reattore in una centrale nucleare

b. Per controllare e dirigere un missile nello spazio

c. Nella gestione dei conto correnti di una banca

d. In tutte le situazioni qui elencate

31. Per poter stampare una fattura un computer deve:

a. Avere un processore di terza generazione

b. Avere un programma di fatturazione

c. Essere collegato a più terminali

d. Essere pronto per l’anno 2000

32. Chi definì la struttura logica di funzionamento degli elaboratori elettronici?

a. B. Gates

b. Cartesio

c. H. J. Schimmer

d. J. Von Neumann

33. Per lavorare al computer è meglio la luce artificiale o naturale?

a. È meglio la luce naturale

b. Si può lavorare anche al buio, ciò che conta è che la tastiera sia illuminata

c. È meglio la luce artificiale perché evita riflessi

d. Non importa, l’importante è la direzione

34. Che cosa significa fare copie di backup?

a. Significa copiare su dischetto i file di sistema necessari all’avvio del computer

b. Significa formattare periodicamente il disco fisso per mantenerne integra la capacità di memorizzazione

c. Significa copiare periodicamente i file su una periferica di memoria di massa ausiliaria

d. Significa stampare sistematicamente i documenti più importanti, per poter disporre di una copia su carta

35. Quale è la frequenza con cui deve avvenire il backup di sistema in una banca di grandi dimensioni?

a. Ogni ora per evitare perdite di dati dovute all’interruzione della corrente

b. Su base giornaliera o settimanale, a seconda dell’importanza dei dati elaborati

c. Una volta alla settimana o una volta al mese e del valore dei dati elaborati

d. Fino a diverse volte al giorno, con backup differenziati a seconda dell’importanza e del valore dei dati

36. In che modo un virus può provocare problemi a un computer?

a. Eseguendo o attivando il file che contiene il virus

b. Usando il mouse

c. Premendo una certa sequenza di tasti sulla tastiera

d. Usando interrottamente il computer per più di due ore

37. Quale tra le seguenti è una definizione corretta di software?

a. Un insieme di programmi e procedure che consentono ad un computer di svolgere un compito specifico

b. Applicazioni gestionali riservate ad uso aziendale

c. Un programma usato per dirigere le operazioni di input e di output di un computer

d. I componenti fisici di un computer

38. Quale tra questi dispositivi e generalmente connesso ad una porta parallela?

a. Modem

b. Stampante

c. Monitor

d. Disco fisso

39. Il Megahertz cosa misura?

a. Il numero di operazioni che può eseguire un computer in una unità di tempo

b. La velocità di risposta del mouse

c. La velocità della CPU

d. La capacità di memoria di un computer

40. Quale tra le seguenti è un dispositivo di input

a. Monitor

b. Webcam

c. Altoparlante

d. Plotter

41. Esprimi il tuo parere “Gli hard disk hanno accesso sequenziale, mentre i nastri magnetici hanno accesso casuale”

a. Dipende dalla tecnologia di fabbricazione

b. Dipende dalla tecnologia utilizzata dal pc per memorizzare i dati

c. Falso

d. Vero

42. La memoria centrale è una memoria:

a. Ad accesso casuale

b. Ad accesso misto

c. Ad accesso sequenziale

d. A sola lettura

43. Che cosa significa l’acronimo ROM, nella sigla CD-ROM

a. Che può essere utilizzato in lettura una sola volta

b. Che è un dispositivo ad accesso rapido

c. Che, una volta masterizzato, il cd può essere solo letto

d. Che è un dispositivo ad accesso casuale

44. Un tipico disco ZIP ha capacità di:

a. 100 Mbyte

b. 10 Gbyte

c. 20 Gbyte

d. 1.44 Mbyte

45. Quale è la capacità di una cassetta a nastro?

a. 256 Gbyte

b. 1.44 Mbyte

c. Può variare tra 25 Mbyte e 35 Gbyte circa

d. 35 Mbyte

46. Quale è la sigla che identifica la potenza di un elaboratore?

a. BAUD

b. Gbyte

c. MIPS

d. BPS

47. Quale tra questi non è un sistema operativo

a. Linux

b. OS2

c. Java

d. Unix

48. Tra i più diffusi sistemi operativi figurano?

a. Nessuno dei programmi citati

b. Acrobat reader

c. Adobe Photoshop

d. Microsoft Word e Excel

49. Quale delle seguenti non è definizione appropriata per ipertesto

a. Documento elettronico non lineare, le cui sezioni sono tra loro collegate da link

b. Documento multimediale accessibile via internet

c. Neologismo coniato nel 1965 da Theodor Nelson por indicare una particolare tipologia di testi elettronici

d. Insieme di unità testuali o multimediali collegate da connessioni molteplici, che consento diversi possibili percorsi

di lettura

50. Il linguaggio di programmazione è:

a. Un programma della registrazione del parlato

b. Un sistema di codifica di dati alfanumerici

c. Un linguaggio formale per la descrizione di algoritmi

d. Un componente operativo del microprocessore

51. Che cosa succede in un canale di comunicazione a commutazione di circuito?

a. Si crea un canale logico tra sorgente e destinatario a loro uso esclusivo, per tutta la durata della comunicazione

b. Il canale utilizzato da due persone può essere utilizzato da altre coppie di persone

c. La trasmissione dati utilizza solo una parte del canale, lasciando libera la restante larghezza di banda

d. Sullo stesso canale possono viaggiare contemporaneamente voce e fax

52. Che cos’è un protocollo di comunicazione?

a. Un collegamento fisico mediante cavi o trasmissioni radio speciali tra due o più computer

b. Un particolare insieme di regole che un programma o un computer deve usare per comunicare con altri programmi

c. Un codice di rappresentazione di caratteri in formato digitale come ad esempio ASCII

d. Un computer “intermediario” tra due reti

53. È possibile inviare file tramite posta elettronica

a. No, perché si potrebbe infettare il pc ricevente

b. No

c. Sì

d. Sì, ma solo file in formato standard

54. Se una persona possiede un indirizzo e-mail che termina con “.it” cosa si può dedurre?

a. Nessuna delle risposte è corretta

b. Che il provider di cui si serve ha un dominio registrato in Italia

c. Che il suo computer è collegato in Italia

d. Che quella persona risiede in Italia

55. Quale delle seguenti è una definizione valida di Internet?

a. Rete globale di computer per connettersi alla quale è indispensabile un modem

b. Rete globale di computer accessibile esclusivamente mediante un interfaccia grafica

c. Rete globale di computer che collega enti governativi, università, aziende e utenti di tutto il mondo

d. Rete globale di computer che consente lo scambio dei soli dati multimediali in tempo reale

56. Da cosa è costituito un URL (Uniform Resource Locator)?

a. Dal nome del protocollo utilizzato per accedere alla risorsa, dal nome della macchina che mantiene la risorsa

(server), dal cammino (path) completo e dal nome della risorsa

b. Da un nome utente e una password

c. Da un insieme di dati organizzati secondo una struttura ad albero (gerarchica) di elementi detti cartelle e file

d. Da un insieme di protocolli di comunicazione che consentono di trasferire dati multimediali tramite i canali Internet

57. Il Web è formato da documenti di tipo ipertestuale. I collegamenti ipertestuali sono formati usando:

a. Gli URL

b. Il protocollo HTTP

c. Il linguaggio HTML

d. Il protocollo TCP/IP

58. Un protocollo utilizzato su Internet per la posta elettronica è?

a. HTTP

b. FTP

c. NNTP

d. POP3

59. Quando fecero la loro comparsa le prime macchine automatiche da calcolo?

a. A metà degli anni 30

b. All’inizio del secolo

c. A metà degli anni 40

d. Negli anni 20

60. Come si propagano i virus tra diversi computer?

a. Scambiando SMS via Internet

b. Scambiando semplici messaggi di testo tramite posta elettronica

c. Attraverso lo scambio di programmi e file infetti, mediante dischetti, CD-ROM e collegamenti telematici

d. Attraverso il download di documenti HTML

61. Che cosa è un firewall?

a. Un componente hardware che si collega alla porta parallela del computer per misurare l’affidabilità dello stesso

b. Un programma che consente di rilevare se in un computer sono presenti virus

c. Un software che consente di isolare una rete da quella esterna, controllandone gli accessi

d. Nessuna delle risposte è corretta

62. Quanti byte ci vogliono per rappresentare un carattere numerico?

a. 1

b. 256

c. 2

d. 128

63. Quale dei seguenti servizi è di solito fornito dal sistema operativo?

a. Navigazione in Internet

b. Protezione da virus

c. Gestione della comunicazione su rete

d. Gestione (creazione, memorizzazione e cancellazione) di archivi

64. Quando un sistema operativo che supporta l’esecuzione di due programmi nello stesso momento si dice?

a. Multiutente

b. Multitask

c. Multipiattaforma

d. Multithread

65. Per quale motivo si utilizza un programma di foglio elettronico

a. Per la realizzazione di un data base

b. Per la corretta formattazione di testi e tabelle

c. Per la velocità di trasmissione dati

d. Per eseguire calcoli veloci ed effettuare previsioni

66. Quale delle seguenti affermazioni sull’ UMTS non è vera

a. L’UMTS è una tecnologia digitale di telefonia mobile che consente la trasmissione sia della voce sia di dati

informatici via Internet

b. L’UMTS è un protocollo di comunicazione che consente di inviare e-mail mediante il telefono cellulare

c. L’UMTS è una tecnologia digitale mobile di terza generazione

d. L’UMTS è una tecnologia digitale che consente la trasmissione mediante telefoni cellulari di dati multimediali ad

alta velocità

67. A cosa serve il protocollo SMTP?

a. Alla trasmissione di messaggi e-mail (posta in uscita)

b. A trasferire i file MP3

c. Alla sincronizzazione dei messaggi e-mail tra server

d. È il protocollo che un e-mail client utilizza per leggere la posta di un e-mail server

68. Che nome deve avere il file principale di un sito web?

a. Nessuno, tanto quando si digita il nome di un sito non bisogna specificare il file che si vuole visualizzare

b. Nessuna delle risposte è corretta

c. “index.htm” o “index.html”

d. “primo.htm” o “primo.html”

69. Che cosa significa lo smiley ;-)

a. L’autore/autrice è senza un occhio

b. L’autore/autrice insulta il destinatario

c. L’autore/autrice è triste

d. L’autore/autrice strizza l’occhio sorridendo

70. La stringa 132.169.2.7 rappresenta

a. Un indirizzo relativo di un host su Internet

b. Un indirizzo assoluto di un host su Internet

c. Un indirizzo di posta elettronica su Internet

d. Un indirizzo simbolico di un host su Internet

71. Perché i corsi su CD-ROM sono preferibili a quelli su audio o video cassette?

a. Consentono di migliorare la pronuncia

b. Sono migliori per l’apprendimento della grammatica

c. Permettono una maggiore interattività nello svolgimento dei corsi

d. L’apprendimento è più veloce

72. Quale delle seguenti non è una definizione corretta della New Economy?

a. Nuova fase dell’economia in cui l’uso intensivo di Internet consente una sempre maggiore globalizzazione del

mercato

b. Nuova tipologia di economia in cui gli scambi economici avvengono interamente tramite Internet

c. Nuova tipologia di economia resa possibile dalla sviluppo di Internet e il commercio elettronico

d. Nuova forma di economia caratterizzata dall’uso di Internet come canale di pubblicità e di vendita dei prodotti

73. Qual è la frequenza minima con cui deve avvenire il backup di sistema in un piccolo ufficio?

a. Una volta la mese

b. Su base giornaliera

c. Una volta alla settimana

d. Una volta all’anno

74. I programmi memorizzati su CD-ROM una volta masterizzato possono essere infettati da virus?

a. Sì

b. Solo se letti da un lettore DVD

c. Solo se letti da un masterizzatore 8X

d. NO

75. Quale dei seguenti programmi è “Open Software”

a. Microsoft Internet Explorer

b. Qualcomm Eudora

c. Linux

d. Microsoft Windows 2000

76. Quale tra le seguenti affermazioni non rappresenta uno scopo della legge 675/996?

a. Imporre obblighi ai detentori dei dati

b. Tener conto della sicurezza nazionale

c. Tener conto delle tutele giuridiche e della riservatezza individuale nella stesura e conservazione dei documenti

d. Regolare la Netiquette

77. È possibile navigare in Internet e tenere aperto un programma di elaborazione testi?

a. Solo se il bus di trasmissione a banda larga lo consente

b. Sì, se la memoria RAM è sufficiente

c. Dipende dal tipo di CPU

d. NO

78. Tra i seguenti il computer di dimensioni più grandi è?

a. Palmare

b. Supercomputer

c. Minicomputer

d. Desktop computer

79. Quale delle seguenti unità di misura si utilizza per definire la risoluzione di uno schermo?

a. Pixel

b. Byte

c. BPS

d. Hertz

80. Il mezzo più economico per realizzare copie di backup di ampi volumi d’informazione è?

a. Il nastro magnetico

b. Il dischetto

c. Il DVD

d. I registri del microprocessore

81. Con 8 bit quanti diversi valori posso rappresentare?

a. 256

b. 7

c. 32

d. 2

82. Cos’è una GUI?

a. Un canale di trasmissione dati ad altissima velocità tra CPU e RAM

b. Una componente del microprocessore

c. Una componente del sistema operativo

d. L’interfaccia a caratteri che ha caratterizzato i primi sistemi operativi

83. Perché due computer comunichino sulla rete devono avere lo stesso sistema operativo

a. Sì, solo se la rete è basata su un protocollo INTRANET

b. Sì

c. No

d. L’affermazione è corretta solo per i computer costruiti prima dell’anno 2000 a causa del millenium bug

84. In una rete point-to-point

a. Gli elaboratori sono collegati tra di loro da una serie di connessioni dirette, uno-a-uno

b. Tutti gli elaboratori condividono lo stesso canale di comunicazione

c. I computer non sono collegati tra di loro

d. Gli elaboratori sono disposti attorno ad un anello e sono individuati univocamente dal loro indirizzo di rete

85. Quale tipo di dati consuma più banda di comunicazione quando viene trasmesso?

a. Immagine jpg

b. Documento di testo senza formattazione

c. Audio di qualità telefonica

d. Videoconferenza

86. Internet fornisce diversi servizi di base. Fra questi, TELNET serve per

a. Inviare messaggi di posta elettronica

b. Collegarsi ad un calcolatore remoto

c. Dialogare in rete

d. Trasferire file tra computer distanti tra loro

87. Che cos’è un Usenet?

a. Una particolare società che raggruppa utenti di Internet

b. Un servizio di newsgroup accessibile via Internet

c. Un insieme di computer e cavi, il cui software di comunicazione si basa sui protocolli TCP/IP

d. L’insieme di tutti gli utenti di Internet

88. Un virus può infiltrarsi in un computer da un messaggio di posta elettronica?

a. Sì, se il messaggio di posta elettronica contiene un file allegato di tipo .JPG

b. Sì, ma solo se il messaggio di posta elettronica contiene un allegato eseguibile con estensione .EXE

c. No, perché tutti i programmi di posta elettronica sono dotati di antivirus

d. Sì, ogni qualvolta il messaggio di posta elettronica contiene un allegato

89. Quale funzione ha una scheda di rete?

a. Collegare tra loro due differenti reti

b. Gestire tutte le operazione che deve fare la CPU per collegare il pc alla rete aziendale

c. Collegare il PC alla rete dell’organizzazione cui appartiene

d. Collegare il PC dell’utente da casa a Internet tramite ISDN

90. Chi può utilizzare i programmi di Office Automation?

a. Sole le famiglie

b. Solo coloro che hanno seguito in corso di gestione testi

c. Chiunque, perché sono programmi di utilizzo generale

d. Solo gli impiegati di un ufficio perché lo consente la licenza d’uso

91. Quale è lo scopo principale di una WAN?

a. Consentire il collegamento di dispositivi situati a diverse miglia di distanza

b. Consentire la condivisione delle risorse (hard disk, stampanti ecc.), ai computer ad essa collegati

c. Collegare persone residenti all’interno della stessa area urbana

d. Consentire il trasferimento di file da un computer ad un altro all’interno dello steso edificio

92. In un messaggio di posta elettronica a cosa serve il campo Reply-to?

a. È l’indicazione dell’argomento del messaggio

b. È l’indicazione di una chiave di ricerca

c. È l’indicazione del server SMTP del destinatario

d. È l’indicazione di un indirizzo di posta utilizzabile per rispondere al mittente

93. Quale dei seguenti è un indirizzo IP?

a. [email protected]

b. 152.33.66

c. 192.123.250.456

d. www.tecomitalia.com

94. Nella CPU l’esecuzione delle istruzioni avviene, se non altrimenti specificato, in modo:

a. Multitask

b. Sequenziale

c. Diretto

d. Multiplo

95. Che cosa si intende con l’espressione “FTP anonimo”?

a. Un servizio di trasferimento dati che consente all’utente di rimanere anonimo, mediante tecniche di crittografia

b. Un servizio di trasferimento dati che non richiede all’utente una specifica password

c. Un programma per trasmettere dati, del quale non si conosce l’autore

d. Un servizio di trasferimento dati com’unente utilizzato dai servizi bancari

96. I programmi CBT sono?

a. Programmi di calcolo con foglio elettronico

b. Programmi di videoscrittura

c. Programmi di calcolo con database

d. Programmi di addestramento

97. Cosa misura la larghezza di banda?

a. La velocità della CPU

b. La frequenza di refresh del monitor

c. La portata di un canale di trasmissione dati

d. Quanti Mbyte riesce a memorizzare la memoria centrale

98. “Open Software” significa:

a. Software non commerciale

b. Software che consente all’utente il diritto di accesso al codice sorgente e il diritto di copiarlo e distribuirlo

c. Software che non prevede diritto d’autore

d. Software liberamente scaricabile da Internet

99. Che cosa succede in un canale di comunicazione a commutazione di pacchetti?

a. Il canale è utilizzato contemporaneamente da più utenti per inviare i loro dati

b. Nessuna delle risposte è corretta

c. Si crea un canale logico tra sorgente e destinatario a loro uso esclusivo per tutta la durata della comunicazione

d. Il canale, tipicamente utilizzato solo da due persone, può essere utilizzato solo a richiesta da altre eventuali persone

100. Copiare musica su Internet da un CD originale che si è comprato in un negozio

a. È un reato

b. È ammesso se si ha il permesso del negozio

c. È sempre ammesso

d. È ammesso se si riportano i dati del CD (numero di matricola)