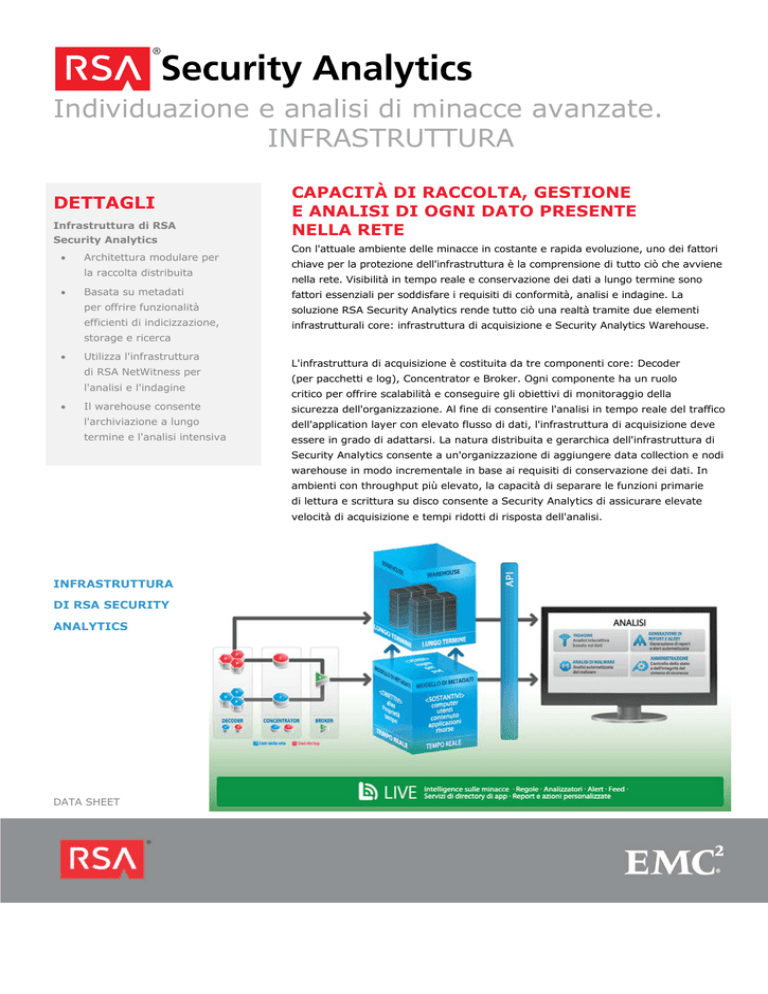

Individuazione e analisi di minacce avanzate.

INFRASTRUTTURA

DETTAGLI

Infrastruttura di RSA

Security Analytics

•

Architettura modulare per

la raccolta distribuita

•

CAPACITÀ DI RACCOLTA, GESTIONE

E ANALISI DI OGNI DATO PRESENTE

NELLA RETE

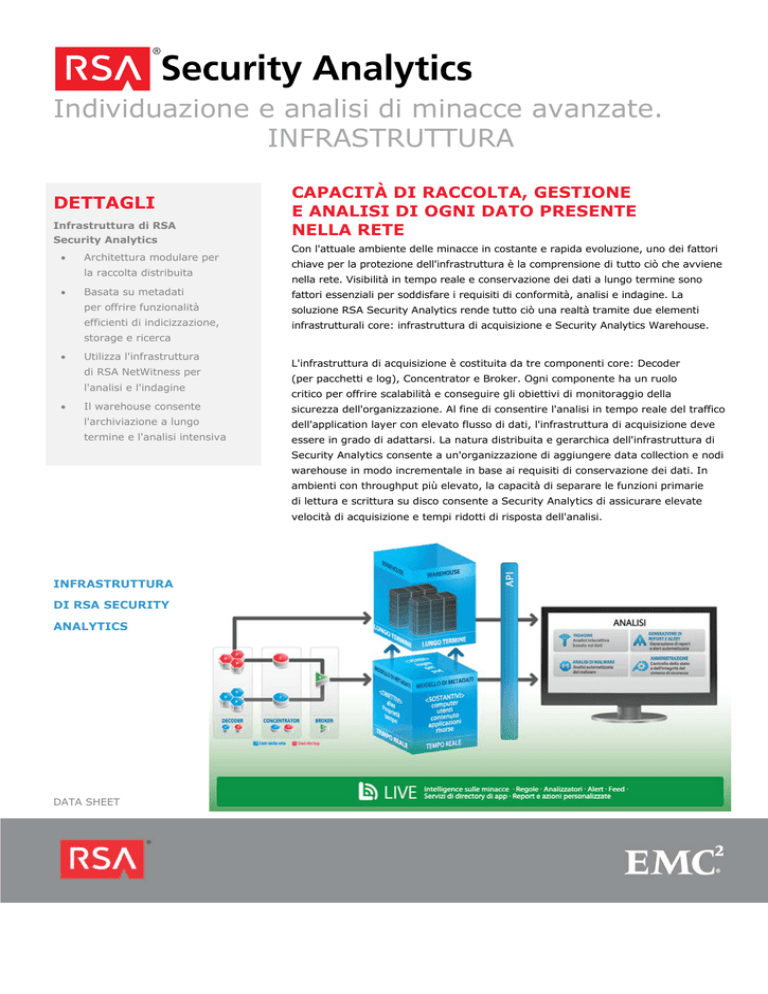

Con l'attuale ambiente delle minacce in costante e rapida evoluzione, uno dei fattori

chiave per la protezione dell'infrastruttura è la comprensione di tutto ciò che avviene

nella rete. Visibilità in tempo reale e conservazione dei dati a lungo termine sono

Basata su metadati

fattori essenziali per soddisfare i requisiti di conformità, analisi e indagine. La

per offrire funzionalità

soluzione RSA Security Analytics rende tutto ciò una realtà tramite due elementi

efficienti di indicizzazione,

infrastrutturali core: infrastruttura di acquisizione e Security Analytics Warehouse.

storage e ricerca

•

Utilizza l'infrastruttura

di RSA NetWitness per

l'analisi e l'indagine

•

L'infrastruttura di acquisizione è costituita da tre componenti core: Decoder

(per pacchetti e log), Concentrator e Broker. Ogni componente ha un ruolo

critico per offrire scalabilità e conseguire gli obiettivi di monitoraggio della

Il warehouse consente

sicurezza dell'organizzazione. Al fine di consentire l'analisi in tempo reale del traffico

l'archiviazione a lungo

dell'application layer con elevato flusso di dati, l'infrastruttura di acquisizione deve

termine e l'analisi intensiva

essere in grado di adattarsi. La natura distribuita e gerarchica dell'infrastruttura di

Security Analytics consente a un'organizzazione di aggiungere data collection e nodi

warehouse in modo incrementale in base ai requisiti di conservazione dei dati. In

ambienti con throughput più elevato, la capacità di separare le funzioni primarie

di lettura e scrittura su disco consente a Security Analytics di assicurare elevate

velocità di acquisizione e tempi ridotti di risposta dell'analisi.

INFRASTRUTTURA

DI RSA SECURITY

ANALYTICS

DATA SHEET

ARCHITETTURA DI ACQUISIZIONE

DECODER

Il Decoder rappresenta la pietra miliare e il componente più avanzato

dell'infrastruttura di Security Analytics di data collection e analisi dei dati della rete

e dei log a livello dell'intera organizzazione. Il Decoder è un appliance altamente

configurabile che consente la raccolta, il filtraggio e l'analisi in tempo reale di tutti

I pacchetti della rete e dati dei log. Posizionare il Decoder o i Decoder ovunque sia

richiesto, all'uscita della rete, nel core o in altri segmenti.

Il Decoder di pacchetti raccoglie, ricompone completamente e normalizza

interamente il traffico della rete relativo ai layer 2-7 del modello OSI per consentire

l'analisi in tempo reale dell'intera sessione. Gli appliance possono essere utilizzati

in modalità di acquisizione continua o in modalità tattica per acquisire il traffico

di rete da qualunque origine.

Il Log Decoder utilizza la stessa comprovata architettura ad alta scalabilità utilizzata

per la registrazione e l'indicizzazione del traffico della rete, ma con la possibilità

di operare con oltre 200 dispositivi e formati di log ed eventi di uso comune.

La tecnologia brevettata del Decoder rappresenta un'innovazione nel monitoraggio

della sicurezza in grado di creare dinamicamente un'ontologia completa di metadati

ricercabili in tutta la rete, nei log, negli eventi e nella applicazioni dell'utente.

Combinato con i dati dei log, RSA Security Analytics offre inoltre funzionalità di

generazione di report sulla conformità e di archiviazione e analisi a lungo termine.

CONCENTRATOR

I Concentrator sono progettati per aggregare metadati e consentire scalabilità

e flessibilità d'implementazione in modo gerarchico. Questo consente l'implementazione

su varie topologie e geografie di rete specifiche delle organizzazioni. I Concentrator

pertanto possono essere implementati in tier su più Decoder per offrire visibilità.

BROKER E SERVER DI SECURITY ANALYTICS

Il Broker opera al livello più alto dell'infrastruttura gerarchica. La sua funzione

è consentire le query in un'implementazione a livello di un'intera organizzazione

in cui sono utilizzati due o più Concentrator. I Broker offrono un singolo punto

di accesso a tutti i metadati di Security Analytics e sono progettati per operare

e adattarsi a qualsiasi ambiente di rete indipendentemente da latenza della

rete, throughput o volumi di dati.

Il server di Security Analytics è in genere accoppiato a un Broker e rappresenta

l'host per l'interfaccia utente utilizzata dagli analisti della sicurezza per consentire

discovery, indagine, generazione di report, amministrazione e altre funzioni

di analisi. Include il supporto per il controllo dell'accesso basato sui ruoli e per

l'autenticazione avanzata. Il server di Security Analytics consente inoltre la

generazione di report sui dati archiviati nel Security Analytics Warehouse.

SECURITY ANALYTICS WAREHOUSE

CONSERVAZIONE A LUNGO TERMINE E ANALISI INTENSIVA

Il Security Analytics Warehouse è stato progettato in modo specifico per

l'archiviazione a lungo termine, l'indagine, l'analisi avanzata e la generazione

di report su diversi tipi d'informazione. Sfruttando Hadoop come base per una

piattaforma espandibile, il Warehouse offre un'infrastruttura di elaborazione

massicciamente parallela, in cui la potenza di calcolo viene adattata in

combinazione con la capacità di storage su una piattaforma hardware o nodo

standardizzato. Diversamente dal modello di conservazione SIEM tradizionale,

in grado di adattarsi solo nello storage, la capacità di conservazione del Security

Analytics Warehouse è locale a ciascun nodo Warehouse ed è dimensionata in

proporzione alle prestazioni di elaborazione del nodo appliance. I nodi Warehouse

possono essere aggiunti in modo incrementale per offrire migliori prestazioni

di elaborazione e/o maggiore capacità di archiviazione.

PIATTAFORMA

OPZIONI

OPZIONI DI PIATTAFORMA

Per soddisfare le esigenze specifiche di un'organizzazione e dei relativi use

case di sicurezza, RSA Security Analytics è disponibile in una serie di opzioni

d'implementazione:

PICCOLE E MEDIE IMPRESE

Per offrire l'esperienza di RSA Security Analytics alle piccole imprese o in

implementazioni di ambito più limitato in organizzazioni più grandi, è disponibile

l'appliance All-In-One. All-In-One è un appliance totalmente integrato e autonomo

di Security Analytics che risiede nei locali del cliente. L'appliance contiene i

componenti software Decoder e Concentrator oltre al server di Security Analytics

ed è offerta nell'implementazione solo per pacchetti o solo per log. In ogni

appliance All-In-One sono inclusi 10 TB di capacità. L'appliance può essere esteso

con un singolo DAC di 22 TB o 32 TB.

FILIALE

Per ottimizzare il monitoraggio delle filiali e ridurre il TCO, l'implementazione Hybrid

di Security Analytics offre le funzionalità di una coppia Decoder e Concentrator

in un singolo appliance installabile nei locali di una filale. Hybrid consente a una

filiale o a un piccolo team addetto alla sicurezza di adeguarsi ai requisiti di nuova

generazione e di ottenere importanti miglioramenti della sicurezza operativa per

assicurare un pronto incident management e limitare le minacce. L'offerta Hybrid

è disponibile per la raccolta di pacchetti o di log. Per Hybrid è necessario l'utilizzo di

un server di Security Analytics sia per implementazione solo Hybrid che per una più

ampia implementazione a livello enterprise che include Hybrid. Hybrid può essere

esteso con un singolo DAC di 22 TB o 32 TB.

DATA CENTER

Per ambienti aziendali che richiedono elevate prestazioni, gli appliance Decoder,

Concentrator e Broker di RSA Security Analytics offrono la flessibilità necessaria

per soddisfare i requisiti di prestazioni per larghezza di banda, eventi per secondo

(EPS, event-per-second) e archiviazione dell'organizzazione. L'architettura

gerarchica consente il dimensionamento appropriato di sedi situate in posizioni

geografiche separate, mantenendo al contempo gli standard operativi centralizzati

a livello dell'intera enterprise, per assicurare la consapevolezza situazionale in

tempo reale e l'archiviazione a lungo termine.

MONITORAGGIO SU SCALA GLOBALE

Per gli ambienti più impegnativi che richiedono scalabilità illimitata e analisi della

sicurezza globale, la piattaforma RSA offre la tecnologia e l'esperienza leader del

settore per supportare qualsiasi team addetto alla sicurezza. Da un'organizzazione

globale che opera sul proprio backbone al service provider, RSA Security Analytics

offre una piattaforma espandibile per massimizzare il valore dell'investimento

e fornisce le prestazioni operative necessarie per informare, migliorare le capacità di

risposta agli incident e consentire gestione dei rischi e decisioni aziendali più efficaci.

INTEGRAZIONE FLESSIBILE

Gli utenti possono creare le proprie applicazioni personalizzate utilizzando l'API aperta

di RSA Security Analytics per l'integrazione con la piattaforma e per estendere il

valore dell'investimento in sicurezza. Con l'immediata accessibilità alle informazioni

importanti, le organizzazioni dispongono della flessibilità necessaria per rispondere

alle minacce emergenti ed effettuare le indagini correlate, identificare i processi

aziendali interrotti, limitare il prelievo malevolo di dati e affrontare le sfide future.

RSA Security Analytics rappresenta l'intersezione tra telemetria di rete, log,

intelligence sulle minacce e completo contenuto e contesto dell'application layer

e si differenzia da qualunque altra soluzione presente sul mercato.

CONTATTI

Per ulteriori informazioni sul modo in

cui i prodotti, i servizi e le soluzioni

EMC possono consentirvi di superare

le sfide della vostra azienda e dell'IT,

consultare il rappresentante di

zona o un rivenditore autorizzato

oppure visitare il sito

http://italy.emc.com/rsa.

EMC2, EMC, il logo EMC e RSA sono marchi o marchi registrati di EMC Corporation negli Stati

Uniti e in altri paesi. VMware è un marchio o marchio registrato di VMware, Inc. negli Stati Uniti

e in altre giurisdizioni. © Copyright 2012 EMC Corporation. Tutti i diritti riservati. Pubblicato negli

Stati Uniti. Data Sheet 01/13

EMC ritiene che le informazioni contenute in questo documento siano accurate al momento della

sua data di pubblicazione. Le informazioni sono soggette a modifica senza preavviso.