La nuova sfida della Data

Integrity e Anonymized Data

Massimo Bursi

VIII CONGRESSO NAZIONALE BIAS - Verona

20151223

2

Dedagroup at a glance

Chi siamo

Mission

Siamo fra i primi Gruppi IT a

capitale italiano.

Supportiamo Aziende, Enti

Pubblici e Istituti Finanziari

nelle loro strategie IT con

competenze applicative,

tecnologiche e di system

integration.

Accompagniamo aziende ed

enti nella trasformazione

digitale, aiutandoli a progettare

il cambiamento.

Con i nostri clienti e per i nostri

clienti individuiamo strategie,

architetture, soluzioni e

competenze perché possano

crescere e rimanere innovativi

nel tempo. Partendo dall’Italia,

terra d’eccellenza, portiamo le

nostre soluzioni in tutto il

mondo.

L’headquarter si trova a

Trento – terra d’eccellenza per

esperienze d’innovazione –

ma il nostro Gruppo, con filiali

in Italia e all’estero, supporta

oltre 3.600 clienti in tutto il

mondo.

Numeri

225 M€

FATTURATO

10

ANNI CONSECUTIVI DI CRESCITA

1.600+

PERSONE

40

PAESI IN CUI ABBIAMO CLIENTI

3

Forti delle nostre competenze

Aree di intervento

Consulenza di processo (IDMP)

System Integration e Application Management (applicazioni SAS)

Software House: eCRF (PheedIt)

Transition e trasformation di sistemi

Change Management

Qualifica, audit e validazione sistemi e infrastrutture

Architetture IT e governo dei servizi

Cloud Services e Outsourcing

Esperienze sui processi farmaceutici e soluzioni

Treasury

HCM

WM

OEE

BPC

Marketing

HR

Dispensing

Corporate

Affairs

Finance

DP

Sales

Sales & Marketing

Operation

Manuf

Supply Chain

PVG

Regulatory

Clinical

Pre clinical

QA

Supply Chain, Manufacturing,

Quality

Research & Development

R&D

4

EDMS

Clinical Data Management

LIMS

IDMP

Health & Safety

MES

Lab. Noteb.

REACH & CO2

Asset Management

ERP

BPO, CALL CENTERS

ESF

BI

Serialization

CHANGE MANAGEMENT

CRM

Social

Media

5

eCRF PheedIt

PAESI

Italia

Europa

India

PheedIt è un'applicazione che supporta le industrie farmaceutiche nel monitoraggio e

nell’analisi dei test clinici

DDway acquisisce PheedIt da SAS per completare la propria offerta per l'industria

farmaceutica

Attualmente supportiamo svariati clienti nel mondo: in India, in Europa, in Italia

Data Integrity

7

Data Integrity!

8

Data Integrity

L’integrità dei dati generati e

registrati all'interno di

un’Azienda farmaceutica, sia

elettronicamente sia su

supporto cartaceo (carta), è

fondamentale per garantire la

qualità, l’efficacia e la sicurezza

dei prodotti fabbricati, nonché

il successo di un’ispezione da

parte delle Autorità e/o di

Clienti terzi.

9

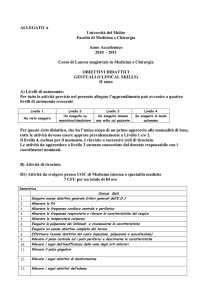

Contesto Normativo

EU GMP Volume 4, Cap.4 – Documentazione

EU GMP Volume 4, Annex11

FDA CFR21part11, 1998 e successivo

MHRA, MHRA GMP Data Integrity Definition and Guidance for

Industry, March 2015

WHO, Guidance On Good Data And Record Management Practices,

September 2015 (draft)

FDA, Data Integrity and Compliance with cGMP – Guidance for

Industry, April 2016 (draft)

10

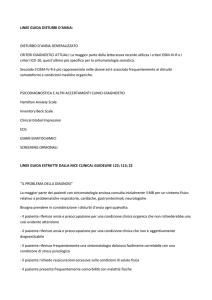

Perché tanta attenzione?

Esito delle ispezioni testimonia che le aziende non hanno adottato

pratiche e/o sistemi adeguati e alle volte (spesso) la mancata

integrità e/o rintracciabilità dei dati è correlata a frode.

Esposizione reale a rischi di business e di compliance GxP.

11

Avoiding the Data Integrity iceberg

NSF The Journal issue 32, 2015

“Getting the Bottom of Data Integrity”

LOSS OF DATA TRACEABILITY

OVER-COMPLEXITY

DISEMPOWERMENT

LOSS OF ACCOUNTABILITY

POOR EDUCATION

BLAME CULTURE – FEAR

POOR OWNERSHIP

KPI: DRIVE POOR LEADERSHIP BEHAVIORS

HIDDEN FAILURE MODES

MINDSET & CULTURAL CONCERNS

LACK OF CONFIDENCE IN DATA

12

Situazione attuale

Minor accuratezza/completezza per le registrazioni cartacee

Convalida delegata al fornitore

Convalida ma non completa conformità ai requisiti ER-ES (Electronic Record – Electronic

Signature)

Sistemi convalidati, ER-ES conformi, ma utilizzo non conformi (es. utente Jolly o password

divulgate; utente con privilegi di System Administrator con possibilità di disattivare audit trail)

Documenti/dati, elettronici e cartacei, «sparsi» nell’azienda (o anche all’esterno)

Responsabili (process owner; non IT) non pienamente consapevoli:

requisiti (quali dati conservare, per quanto tempo, audit trail, …)

rischi (impatto dei guasti, durata dei supporti magnetici, …)

Gestione/sicurezza del dato non sistematica o delegata all’IT

…occorre impostare una Governance

13

Una definizione

DATA GOVERNANCE

Il complesso delle misure messe in atto per assicurare che il

dato, indipendentemente dal formato in cui viene generato,

venga registrato, elaborato, conservato ed utilizzato in modo da

assicurarne l’integrità (ovvero la completezza, consistenza e

accuratezza) per tutto il suo ciclo di vita.

14

Esempio Ciclo di Vita dei Dati

Generazione/

Registrazione

(raw data*)

Elaborazione/

migrazione e/o

trasformazione

Uso

Conservazione

Archiviazione/

Recupero e/o

Distruzione

15

ALCOA

Attribuibili: è possibile risalire a chi ha acquisito o inserito un

dato o eseguito un’azione

Leggibili: deve essere possibile leggere i dati per tutto il periodo

di vita del dato

Contemporanei: registrati al momento dell’attività

Originali o «copie conformi»: dato generato in elettronico o una

copia con le stesse informazioni

Accurati: privi di errori o con modifiche documentate (per

esempio , audit trail elettronico)

16

EMA GCP

ALCOA+

Complete (completo)

Consistent (coerente)

Enduring (durevole)

Available when needed (Disponibile quando richiesto)

‘‘Reflection paper on expectations for electronic source data and

data transcribed to electronic data collection tools in clinical trials"

[European Medicines Agency, 2007].

17

MHRA Guidance (March 2015)

18

Esempio di ciclo di vita del dato

19

Un Medical Device (Parkinson)

Elettromiografo a 8 canali

Sensore Inerziale

Bluetooth

Batteria al litio (1 giorno autonomia)

20

Framework tecnologico

Applications

BIG DATA ANALYTICS

LEARNING MACHINE

eCRF

IoT Application Enablement

Application

Development and

Runtime Tools

IoT Connectivity Middleware

Device

Management and

Connectivity

Bluetooth

Sensors, Devices &

Equipment

Enterprise

Applications,

database

solutions, big data

analytics

Edge connectivity

Hardware and

Sensor devices

21

Integrity is doing the right thing,

even when no one is watching.

Clive Staples Lewis (1898-1963). Scrittore, autore delle ‘‘Cronache di Narnia’’

Anonymized Data

23

Data Anonymization

Data Anonymization can be defined as removing identifiable and traceable links

to an individual; the links from the original data to the new are completely

destroyed and it is no longer possible to go back to the original dataset.

Data anonymization is crucial for clinical data transparency since any patient data

that is shared has to be anonymized to “protect personally identifiable

information” (PhRMA).

To anonymize clinical datasets, a standard macro can be developed along with

data definition and anonymization mode attributes. Attributes can then be

passed to the anonymization macro via a SAS definition dataset. The definition

dataset lists all variables from the datasets to be anonymized. The dataset can be

standardized and then maintained through a quality controlled change

management system with proper versioning and approval processes.

24

Characteristics of open/closed data

(Source McKinsey Global Institute)

25

A conceptual five-level model of the identifiability continuum

26

Data Identificability continuum

All individual

level data

Identifer columns are hidden/

tranformed (de-identified)

Data is coded or masked (surrogate keys)

Data is masked irreversibly (anonymized)

Quasi-identifier columns

are hidden/transformed

Data is masked and the

Identifiability is measurable

(low risk for re-identification)

Data is aggregated and individual

data cannot be re-identificed

27

What models of Data Anonymization

Cfr CASE STUDY 2

Angelo Tinazzi - Cytel

None: straight copy of the variable

Missing: keeping the variable but removing its contents

Drop: dropping the variable

Ageint: grouping ages 89+ (U.S. requirement according to HIPPA act)

Date

Translate

Traceable (CDISC standard helps)

28

Esempi

Research Database

Identification Database

AF09XY John Smith

(613-737-7600)

PHI

AF09XY

An example of severing the PHI from the identifying information and using a code to link the two data sets

29

Esempi

Research Database

Linking Database

Identification Database

QZ54MA

John Smith

(613-737-7600)

PHI

AF09XY

AF09XY

QZ54MA

An example showing the use of a separate linking database to match the subjects in the

research database with the subjects in the identification database

30

Privacy Enhancing Technologies

De-identification… pseudonymisation… sticky policies…

Reconciling the concept of a “central anonymous database” with “nominative access database”

Doctor

(Dealing with

nominative patient

information)

On-the-fly

–Pseudonymisation

–Encryption

Pseudonymisation

server at TTP

Nominative Data Realm

Doctor

(Dealing with

nominative patient

information)

Clinical Studies Repository

Pseudonymous Data Realm

Register

Pseudonymous Database

(at data warehouse)

}

Collective Records

Access

(Claerhout Brecht, Custodix NV, Belgium)

Research

Community

Clinical Studies Data Transparency

31

Data Privacy Protection versus Data Utility

The Myth of Anonymization:

Is Big Data Killing Anonymity?

33

18 millioni di dati per paziente per giorno (GSK-Medidata)

34

Cosa possiamo fare insieme?

Chiedi

Massimo Bursi

Life Sciences Manager Dedagroup

[email protected]

Dedagroup LifeSciences

Supportiamo le aziende manifatturiere nel ridurre i

tempi di sviluppo di nuovi prodotti e ottimizzare i

processi di supply chain e produzione. Chiedici come.

www.dedagroup.it/industrial/life-sciences

www.dedagroup.it

[email protected]