Lez. 3 – L’elaborazione (II parte)

Prof. Pasquale De Michele – Gruppo 2

1

Dott. Pasquale De Michele

Dipartimento di Matematica e Applicazioni

Università di Napoli “Federico II”

Compl. Univ. Monte S.Angelo

Via Cintia, I-80126, Napoli

[email protected]

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 2

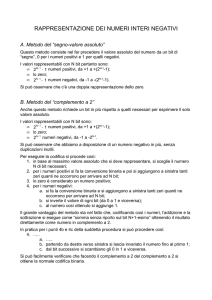

• Vantaggi:

• Codifica molto “naturale” per un essere

umano;

• Svantaggi:

• Molto complicato compiere somme e

sottrazioni;

• Necessita di strumenti hardware separati per

somma e sottrazione;

• Questa codifica non e normalmente utilizzata nei

sistemi di elaborazione.

• Ricerca di altre rappresentazioni!

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 3

• Dato un numero binario, se il bit più significativo è:

• “0” il numero è positivo.

• “1” il numero è negativo.

• Per rappresentare un numero negativo si

“complementa” il suo positivo (NOT).

Numero*decimale*

17$

-17$

$

Bit$7$

0$

1$

Sottrazione*

Rappresentazione*binaria*Complemento*a*1*

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

0$

0$

1$

0$

0$

0$

1$

1$

0$

1$

1$

1$

Bit$0*

1$

0$

• Ancora 2 rappresentazioni dello 0:

• 00000000 = +0

• 11111111 = -0

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 4

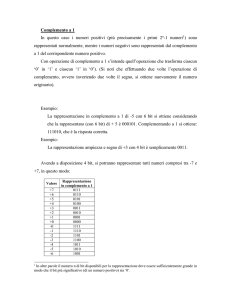

• Riassumendo, nella codifica complemento a 1:

• i numeri positivi si codificano normalmente

secondo la codifica binaria naturale;

• i numeri negativi come il complemento a 1

del positivo corrispondente.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 5

• Dunque, avendo a disposizione N bit per la

rappresentazione dei numeri interi relativi, il

complemento a uno di un numero binario X è

definito come 2N −1 -X.

• Esempio:

• N=8 ed X=17:

• 28-1-17=256-18=238

Numero)decimale)

238$(binario$puro)$=$

817$(complemento$1)$

$

Bit$7$

1$

Complemento)a)1)

Rappresentazione)binaria)Complemento)a)1)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

1$

1$

0$

1$

1$

1$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) Bit$0)

0$

6

• Addizione:

• Dà il risultato corretto sommando al risultato

ottenuto il riporto (a patto che il risultato sia

entro il range dei numeri rappresentabili).

• Si ha overflow se i riporti generati dalle due

posizioni più significative (tenendo conto

anche di quelli generati nella somma del

riporto!) sono diversi.

• Sottrazione:

• per sottrarre un numero basta sommare il

suo complemento a uno.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 7

Esempi di addizione binaria con complemento a 1

• Addizione che non produce overflow: 37+17=54.

$

Addizione(Complemento(a(1((senza(overflow)(

Numero(decimale(

Numero(binario(

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Riporto(

0$

0$

0$

0$

0$

0$

0$

37+$

$

0$

0$

1$

0$

0$

1$

17=$

$

0$

0$

0$

1$

0$

0$

54$

$

0$

0$

1$

1$

0$

1$

Bit$1$

1$

0$

0$

1$

Bit$0(

---$

1$

1$

0$

Bit$1$

1$

0$

0$

1$

Bit$0(

---$

1$

1$

0$

• Addizione che produce overflow: 117+17=134

Numero(decimale(

$

Riporto(

117+$

17=$

134$

0$

$

$

$

Addizione(Complemento(a(1((con(overflow)(

Numero(binario(

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

1$

1$

1$

0$

0$

0$

0$

1$

1$

1$

0$

1$

0$

0$

0$

1$

0$

0$

1$

0$

0$

0$

0$

1$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 8

Esempi di sottrazione binaria con complemento a 1

• Sottrazione che non produce overflow: 37-17=20:

• Prima trasformo 17 in -17

Numero)decimale)

17$

-17$

$

Bit$7$

0$

1$

Complemento)a)1)

Rappresentazione)binaria)Complemento)a)1)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

0$

0$

1$

0$

0$

0$

1$

1$

0$

1$

1$

1$

Bit$0)

1$

0$

• Dopo risolvo 37+(-17)=20.

Sottrazione*Complemento*a*1*(senza*overflow)*

Numero*decimale*

Numero*binario*

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Riporto*1*

1$

1$

1$

0$

1$

1$

0$

37+$

$

0$

0$

1$

0$

0$

1$

-17=$

$

1$

1$

1$

0$

1$

1$

Parziale+$

$

0$

0$

0$

1$

0$

0$

Ultimo$rip.=$

$

0$

0$

0$

0$

0$

0$

20$

$

0$

0$

0$

1$

0$

1$

Riporto*2*

0$

0$

0$

0$

0$

0$

0$

$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) Bit$1$

0$

0$

1$

1$

0$

0$

0$

Bit$0*

---$

1$

0$

1$

1$

0$

---$

9

Esempi di sottrazione binaria con complemento a 1

• Sottrazione che produce overflow: -99-54=-153:

• Prima trasformo 99 in -99 e 54 in -54.

Numero)decimale)

$

$

99$

.99$

Bit$7$

0$

1$

54$

.54$

0$

1$

Complemento)a)1)

Rappresentazione)binaria)Complemento)a)1)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

1$

1$

0$

0$

0$

1$

0$

0$

1$

1$

1$

0$

$

0$

1$

1$

0$

1$

1$

1$

0$

0$

1$

0$

0$

Bit$0)

1$

0$

0$

1$

• Dopo risolvo -99+(-54)=-153.

Sottrazione*Complemento*a*1*(con*overflow)*

Numero*decimale*

Numero*binario*

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Riporto*

1$

0$

0$

1$

1$

0$

0$

-99+$

$

1$

0$

0$

1$

1$

1$

-54=$

$

1$

1$

0$

0$

1$

0$

Parziale$

$

0$

1$

1$

0$

0$

1$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) Bit$1$

0$

0$

0$

0$

Bit$0*

---$

0$

1$

1$

10

•

•

Dato un numero binario, se il bit più significativo è:

• “0” il numero è positivo.

• “1” il numero è negativo.

Per rappresentare un numero negativo si “complementa” il suo

positivo (come il complemento ad 1) e poi si somma 1.

Numero)decimale)

Bit$7$

$

17$

$

-17$(C1)$

$

-17$(C1)+$

1=$

-17$(C2)$

$

•

0$

1$

1$

0$

1$

Complemento)a)2)

Numero)binario)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Numero)positivo)

0$

0$

1$

0$

0$

Complemento)a)1)

1$

1$

0$

1$

1$

Bit$1$

Bit$0)

0$

1$

1$

0$

Complemento)a)2)(sommo)1)al)Complemento)a)1))

1$

1$

0$

1$

1$

1$

0$

0$

0$

0$

0$

0$

1$

1$

0$

1$

1$

1$

0$

1$

1$

Una sola rappresentazione dello 0: 00000000.

Numero'di'bit'

8!

Numeri'

rappresentabili'

28!=!256!

Valore'minimo'

Valore'massimo'

'(28'1)!=!'(27)!=!

'(128)!=!'128!

28'1!–!1!=!27!–!1!=!

128!'1!=!127!

!

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 11

• Riassumendo, nella codifica complemento a 2:

• i numeri positivi si codificano normalmente

secondo la codifica binaria naturale;

• i numeri negativi come il complemento a 2

del positivo corrispondente.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 12

• Dunque, avendo a disposizione N bit per la

rappresentazione dei numeri interi relativi, il

complemento a due di un numero binario X è

definito come 2N -X.

• Esempio:

• N=8 ed X=+17:

• 28-17=256-17=239

Numero)decimale)

239$(binario$puro)$=$

817$(complemento$2)$

$

Bit$7$

1$

Complemento)a)1)

Rappresentazione)binaria)Complemento)a)1)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

1$

1$

0$

1$

1$

1$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) Bit$0)

1$

13

Regole pratiche equivalenti

• Partendo dal bit meno significativo e procedendo

verso sinistra, si lasciano immutati tutti i bit fino al

primo 1 compreso, poi si invertono gli altri.

• Esempio:

Numero)decimale)

84$

.84$

Bit$7$

0$

1$

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

1$

0$

1$

0$

1$

0$

0$

1$

0$

1$

1$

0$

Bit$0)

0$

0$

$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 14

Errori tipici (vale anche per il complemento a 1)

1. Complementare sempre e comunque, anche i

numeri positivi.

2. D i m e n t i c a r e c h e l a r a p p r e s e n t a z i o n e i n

complemento a due è relativa ad un numero N di

bit fissati.

• Esempio: rappresentare in Complemento a due

con N=8 bit il numero decimale −3.

• Corretto:

Numero)decimale)

3$

-3$

$

Bit$7$

0$

1$

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

0$

0$

0$

0$

0$

1$

1$

1$

1$

1$

1$

0$

Bit$0)

1$

1$

• Sbagliato: se avessi considerato 3=11, allora

-3=01 (che è anche positivo come numero).

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 15

Estensione del segno (anche per complemento a 1)

• Dato un numero X rappresentato in complemento a

due con N = K bit, se viene richiesto di

rappresentarlo con N’ = K + M bit, basta estendere

M volte il valore del segno di X nelle M posizioni più

significative.

• Esempio X=-7, N=4:

Numero)decimale)

!

!

!

)7!

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

!

!

!

Bit!3!

Bit!2!

Bit!1!

!

!

!

1!

0!

0!

Bit!0)

1!

• Esempio X=-7, N’=8:

Numero)decimale)

$

-7$

Bit$7$

1$

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

1$

1$

1$

1$

0$

0$

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) Bit$0)

1$

16

• Addizione:

• Dà il risultato corretto trascurando il riporto

(a patto che il risultato sia entro il range dei

numeri rappresentabili).

• Si ha overflow quando il risultato non è

rappresentabile con i bit a disposizione.

• Sottrazione:

• si riconduce sempre all'addizione: somma

del complemento a 2.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 17

Regole per determinare l’overflow

1. Se gli addendi hanno segno discorde non è

possibile avere overflow.

2. Se gli addendi hanno segno concorde, controllare il

segno del risultato:

• + e + deve risultare + , altrimenti overflow.

• − e − deve risultare − , altrimenti overflow.

3. Con una rappresentazione su N bit, si ha overflow

se i riporti generati dalle due posizioni più

significative sono diversi.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 18

Esempi di sottrazione binaria con complemento a 2

• Operazione che non produce overflow: -54+(-44)=-98:

• Prima trasformo 54 in -54 e 44 in -44.

Numero)decimale)

$

54$

-54$

Bit$7$

0$

1$

44$

-44$

0$

1$

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

0$

1$

1$

0$

1$

1$

1$

0$

0$

1$

0$

1$

$

0$

1$

0$

1$

1$

0$

1$

0$

1$

0$

1$

0$

Bit$0)

0$

0$

0$

0$

• Dopo risolvo -54+(-44)=-98.

Sottrazione*Complemento*a*2*(senza*overflow)*–*Non*si*somma*il*riporto!*

Numero*decimale*

Numero*binario*

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

Bit$0*

Riporto*

1$

1$

0$

0$

0$

0$

0$

0$

---$

-54+$

$

1$

1$

0$

0$

1$

0$

1$

0$

-44=$

$

1$

1$

0$

1$

0$

1$

0$

0$

$

-98$

$

1$

0$

Prof. Pasquale De Michele – Gruppo 2 0$

1$

1$

Lez.3 – L’elaborazione (II parte) 1$

1$

0$

19

Esempi di sottrazione binaria con complemento a 2

• Operazione che non produce overflow: 44+(-54)=-10:

• Prima trasformo 54 in -54.

Numero)decimale)

Bit$7$

0$

1$

54$

-54$

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

0$

1$

1$

0$

1$

1$

1$

0$

0$

1$

0$

1$

Bit$0)

0$

0$

$

• Dopo risolvo -54+(-44)=-98.

Sottrazione*Complemento*a*2*(senza*overflow)*–*Non*si*somma*il*riporto!*

Numero*decimale*

Numero*binario*

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

Bit$0*

Riporto*

0$

0$

0$

0$

1$

0$

0$

0$

---$

44+$

$

0$

0$

1$

0$

1$

1$

0$

0$

-54=$

$

1$

1$

0$

0$

1$

0$

1$

0$

$

-10$

$

1$

1$

Prof. Pasquale De Michele – Gruppo 2 1$

1$

0$

Lez.3 – L’elaborazione (II parte) 1$

1$

0$

20

Esempi di sottrazione binaria con complemento a 2

• Operazione che produce overflow: 54+99=153:

Complemento)a)2)

Rappresentazione)binaria)Complemento)a)2)

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

0$

1$

1$

0$

1$

1$

1$

1$

0$

0$

0$

1$

Bit$0)

0$

1$

Addizione(Complemento(a(2((con(overflow)(–(Non(si(somma(il(riporto!(

Numero(decimale(

Numero(binario(

Bit$7$

Bit$6$

Bit$5$

Bit$4$

Bit$3$

Bit$2$

Bit$1$

Riporto(

0$

1$

1$

0$

0$

1$

1$

0$

54+$

$

0$

0$

1$

1$

0$

1$

1$

99=$

$

0$

1$

1$

0$

0$

0$

1$

Bit$0(

---$

0$

1$

Numero)decimale)

Bit$7$

0$

0$

54$

99$

$

$

153$

$

1$

0$

Prof. Pasquale De Michele – Gruppo 2 0$

1$

1$

Lez.3 – L’elaborazione (II parte) 0$

0$

1$

21

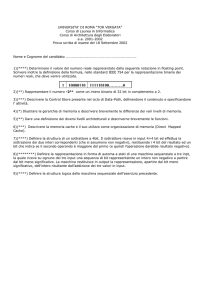

Strutture fisiche di informazione

Strutture fisiche nelle quali sono memorizzate le

strutture logiche di informazione.

Supporti alle strutture fisiche di informazione nel

computer:

- Registri (1 word)

- Memorie (n word)

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 22

Mentre per codificare numeri si usano tecniche basate

sul loro valore, per codificare dei caratteri c’è bisogno

di una relazione convenzionale, ovvero di una tabella

che faccia corrispondere a una data sequenza di bit un

dato carattere.

Nel progettare tale tabella bisogna tener conto

ovviamente anche di caratteri non direttamente

stampabili, ma che rappresentino la formattazione del

testo, come ad esempio il carriage return CR (‘a capo’)

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 23

L’informazione è rappresentata mediante stringhe di bit

(rappresentazione binaria).

CODICE: Associazione di un significato alle diverse

configurazioni che una stringa può assumere

1. Codifica diretta in binario delle informazioni

2. Codifica dell’alfabeto esterno in binario

codici dei caratteri alfanumerici

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 24

Codifica dei caratteri

I caratteri alfanumerici sono rappresentati attraverso

codici che associano ad ogni simbolo dell’alfabeto una

stringa di bit.

1. Codice ASCII

E’ il codice più usato nei personal computer

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 25

L’alfabeto esterno consiste nei:

- Caratteri alfabetici minuscoli e maiuscoli (‘a’, …, ‘z’, ‘A’,

…, ‘Z’);

- Caratteri numerici (‘0’, …, ‘9’)

- Segni di punteggiatura (‘,’, ‘:’, ‘!’, etc)

- Altri simboli stampabili (‘@’, ‘+’, etc)

- Caratteri di controllo (NUL, FF, etc)

Ogni simbolo dell’alfabeto (carattere) è codificato con 1

byte (8 bit).

max 256 caratteri rappresentabili (elencati nella tabella

ASCII)

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 26

Tabella ASCII

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 27

Esempio

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 28

2. Codice EBCDIC

Acronimo di Extended Binary Coded Decinal Interchange Code.

Ogni simbolo dell’alfabeto esterno (carattere) è codificato con 1 byte

E’ il codice più usato nei mainframe

3. Codice UNICODE

Ogni simbolo dell’alfabeto esterno (carattere) è codificato con 2 byte

E’ il codice che consente di codificare non solo i simboli della lingua

inglese ma anche quelli delle principali lingue moderne ed antiche.

Windows NT utilizza tale codice

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 29

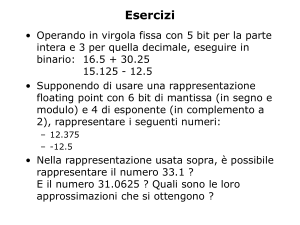

Codifica dei numeri naturali

Numero naturale <-> intero senza segno

Cifra binaria <-> bit

Un numero naturale è rappresentato da una stringa di

bit di lunghezza fissa (sistema binario).

- La lunghezza fissa è dovuta alla limitatezza delle

risorse

- Conseguenza: non tutti i numeri naturali possono

essere rappresentati all’interno dell’elaboratore

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 30

Un numero intero può essere rappresentato con 1

o più byte

- con 1 byte -> 28 = 256 numeri

- con 2 byte -> 216 = 65.536 numeri

- con 4 byte -> 232 = 4.294.967.296 numeri

- Es. rappresentazione del numero 9

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 31

La lunghezza della rappresentazione dipende dal tipo

di CPU

- 8 bit per Z80, 8080

- 8, 16 bit per 8086, 80286

- 8, 16, 32 bit per 80386, 80486, Pentium

- 8, 16, 32, 64 bit per Titatium

Se n è il numero di bit utilizzati, si possono

rappresentare numero da 0 a 2n-1

- Se il risultato dell’operazione è maggiore di 2n-1,

si ha una condizione di overflow

- Se il risultato di una operazione è minore do 0, si

ha una operazione di underflow.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 32

Lo schema della macchina di Von Neumann,

modello sul quale si basano praticamente tutti

i moderni computer è basato su quattro

elementi fondamentali:

- La memoria

- L’unità aritmetico logica (ALU)

- L’unità di controllo

- Le unità di Ingresso/uscita (I/O)

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) Processore

(CPU)

33

Operazioni possibili:

- Fetch (Y) = leggi il

contenuto della cella che

ha indirizzo y

- Store (Y, X) = memorizza

il valore X nella cella che

ha indirizzo Y

Random Access Memory: il tempo necessario per leggere il

contenuto di una cella è uguale per tutte le celle (cioè è uguale

sia se leggo la cella 1 che la cella 65536).

La RAM è una memoria VOLATILE

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 34

Dispositivi di interfaccia utente: tastiera, monitor, mouse…

Dispositivi di comunicazione: porte e dispositivi ad esse connessi

(stampanti, modem,..)

Dispositivi di memoria di massa: Hard disk, Floppy disk, CDROM,

DVD)

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 35

Il cuore calcolante del computer: effettua un insieme finito e

predeterminato di operazioni matematiche e logiche.

Gli operandi vengono letti da registri in ingresso, e il risultato

dell’operazione è scritto su un registro in uscita.

Il registro di stato (SR) riporta il segno del risultato e la presenza di

riporto o di una condizione di errore.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 36

Supponiamo di voler risolvere un problema di fisica. La

calcolatrice ci può servire a svolgere un determinato calcolo, ma

dobbiamo essere noi a scegliere la sequenza di operazioni che ci

porterà al risultato esatto. La ALU è come una calcolatrice, e la

parte della CPU che gestisce la sequenza di operazioni è

chiamata unità di controllo (Control Unit o CU).

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 37

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 38

Per capire bene come funziona, facciamo per un momento il lavoro

della CU.

Supponiamo di avere una ALU che sa fare solo le quattro

operazioni. Ad esse corrispondono i quattro codici operativi 1,2,3,4

per +,-, * e / rispettivamente. Supponiamo di avere una convenzione

per cui la prima cifra dell’istruzione è il codice operativo e i dati sono

sempre scritti su quattro cifre (es. 3 = 0003; 112 = 0112 etc). A cosa

corrispondono le seguenti istruzioni che leggiamo nella RAM?

100030002

400080002

300100010

500110003

=

=

=

=

calcola 3+2

calcola 8/2

calcola 10*10

Non valida

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 39

La struttura di Von Neumann permette di calcolare una

sequenza di istruzioni opportunamente codificate e

memorizzate e di controllare il flusso dell’esecuzione. La

gestione dell’I/O è delegata a opportuni

controllori per

ottimizzare le prestazioni.

La condizione chiave per la realizzazione del calcolatore è

disporre di un sistema efficiente e affidabile di codifica

dell’informazione, ovvero dei dati e delle istruzioni che devono

essere via via eseguite.

Prof. Pasquale De Michele – Gruppo 2 Lez.3 – L’elaborazione (II parte) 40