Metodologie Informatiche (PGT)

22 Giugno 2016

Nome e Cognome: Irene Bellan .......................................... Matricola:1103538 ........

Lavora per un'agenzia che sta decidendo di munirsi di un proprio sito Web nel quale saranno

disponibili parecchi gigabyte di video con visite virtuali. Il suo capo però ha delle titubanze

riguardo al progetto e le chiede quindi di spiegargli:

1) Quali sono i rischi, dal punto di vista degli attacchi di pirati informatici, e quali sono i

comportamenti da mettere in atto e gli strumenti di cui munirsi per minimizzare il pericolo di

perdita dei dati.

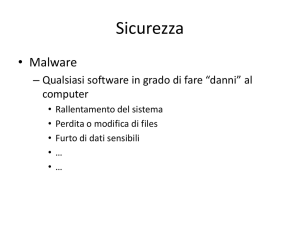

Si possono classificare tre tipi di malware secondo il loro modo mi penetrare all’interno del computer. Il

primo è il “trojan horse” che si presenta apparentemente come un programma di utilità o svago che una

volta scaricato comincia ad infettare il computer. I “virus” invece sono malware che penetrano il sistema

attaccandosi al maggior numero di programmi già presenti nel computer e che quindi una volta che

vengono eseguiti eseguono anche il virus. Infine il malware di terzo tipo e il più pericoloso è il “worm” che

viaggia attraverso la rete e può penetrare il sistema attraverso gli allegati mail oppure, in modo più

subdolo, sfruttando a suo favore gli errori del software di base. Tutti i malware prima di sferrare l’attacco

finale al computer si assicurano di avere avuto il tempo di poter diffondersi il più possibile, nel frattempo

cercano di rendersi invisibili all’utente che molto spesso non si accorge di essere infettato.

Per salvaguardarsi da questi attacchi è bene dotarsi di più antivirus poiché ogni antivirus ha una lista di

malware che riconosce: averne più di uno consente una copertura più ampia. Inoltre è fondamentale

tenerli costantemente aggiornati in modo che si aggiornino anche le liste di malware potenzialmente

pericolose. Per evitare la perdita dati è bene effettuare delle copie di backup ossia di “ripristino” e salvarle

all’interno di più hard disk. Questo consente di recuperare i dati in ogni momento. Infatti se i dati

andassero persi bisognerebbe ricorrere alla procedura di “data recovery” che oltre ad essere molto costosa

non ne assicura il recupero totale.

Molto bene, avrei anche accennato per completezza ai firewall.

____________________________

2) La differenza tra memoria di massa e memoria centrale, indicando quale sarà maggiormente

utilizzata dal server e che configurazione potrebbe essere utilizzata per risparmiare sulla qualità

dei dischi.

La memoria centrale è la memoria che il processore legge per avere istruzioni su come svolgere i compiti e

su quali dati operare. E’ una memoria volatile cioè non mantiene i dati allo spegnimento del computer ma

mantiene temporaneamente solo quelli che gli sono necessari nel momento in cui deve lavorare. E’ una

memoria molto veloce ed è la componete più costosa del computer. La sua efficienza si misura a seconda

della quantità di operazioni che svolge al secondo. La memoria di massa invece mantiene tutti i dati anche

allo spegnimento del computer, è molto ampia ma è anche lenta. Quando richiediamo al processore di

svolgere un compito esso preleva dalla memoria di massa solo i dati utili e li carica in memoria centrale per

utilizzarli. La memoria più utilizzata è quella di massa dove il server deve mantenere tutte i dati per fornire

il servizio al client.

La seconda parte della domanda era sulla configurazione RAID, per risparmiare sul costo/qualità dei dischi

che costituiscono la memoria di massa.