Informatica di Base

Prof. Franco Battaglia

Corso Informatica in Oftalmologia

Anno accademico 2011

SOCIETÀ DELL’INFORMAZIONE

Nuova fase di sviluppo della

società, che vede una parte

significativa delle persone attive

impiegata nelle professioni che

riguardano la gestione delle

informazioni.

SOCIETÀ DELL’INFORMAZIONE

Con gli anni tutto ciò è aumentato

con l’utilizzo di strumenti

informatici.

New economy

Introduzione dei sistemi

informatici all’interno di un ciclo

produttivo ha dei forti impatti

L’IMPATTO SULLA SOCIETA’

Perdita di posti di lavoro

Aumento dell’efficienza e

dell’efficacia (minori costi)

Bilancio dei posti di lavoro complessivamente negativo

L’IMPATTO SULL’INDIVIDUO

Stress da ritmi crescenti

Riduzione dell’attività fisica

Affaticamento sul posto di lavoro

informatizzato (DL 626/94 )

Riduzione dei contatti

interpersonali

L’IMPATTO SULL’INDIVIDUO

Necessità di aggiornamento

tecnico continuo

Incremento delle informazioni e

della conoscenza da gestire

Nuovi problemi sulla privacy

Nuovi problemi sulla sicurezza dei

dati

In questo contesto gioca un

ruolo fondamentale

l’elaboratore elettronico

ENIAC

(Electronical Numerical Integrator and Calculator)

INFORMATION TECHNOLOGY

Informatica

Informazione automatica

Tecnologia utilizzata per la

realizzazione dei moderni

sistemi di elaborazione

COMPUTER

Il computer, o elaboratore elettronico,

è la macchina per la gestione

automatica delle informazioni

Componenti:

Hardware (la parte fisica del computer)

Software (la parte intangibile, insieme di

programmi)

VANTAGGI DEL COMPUTER

Rapidità

Precisione

Capacità di esecuzione di lavori ripetitivi

Capacità di gestione di grandi quantità di dati

Capacità di integrare dati provenienti da fonti

diverse

Possibilità di memorizzare dati per lunghi

periodi di tempo

LIMITI DEL COMPUTER

Mancanza di intelligenza autonoma

Mancanza di creatività

Difficoltà ad affrontare problemi nuovi

Difficoltà nei lavori non ripetitivi

Difficoltà a gestire informazioni non

strutturate

Difficoltà ad interpretare un discorso

Possibilità di guasti

Limiti in gran parte imputabili al software

TIPI DI COMPUTER

Mainframe

Minicomputer

Network computer

Personal computer

Laptop computer

Elementi di differenziazione

prestazioni

costi

modalità di impiego

numero di utenti

CONFRONTO TRA LAPTOP

E PERSONAL COMPUTER

Vantaggi

trasportabilità

ingombro

alimentazione autonoma

Svantaggi

ergonomia dello schermo, della tastiera e del

mouse

costo

collegamento di unità periferiche

TERMINALE

Unità specializzata per il

collegamento a distanza

terminale stupido

(privo di capacità

elaborativa autonoma)

terminale intelligente

(dotato di capacità

elaborativa autonoma)

TERMINALE SELF-SERVICE

Aree applicative

Bancomat

Certificazione comunale

Segreterie studenti

Punti informativi

….

Utente occasionale del servizio

TERMINALE SELF-SERVICE

Facilità di utilizzo

interfaccia semplice e chiara

uso di menù

pochi dati per pagina video

schermi sensibili al tatto

tastiera essenziale

funzioni di aiuto in linea

Hardware : esempi di case

Il case (o cabinet) è il contenitore, l’involucro in cui

vengono montati la scheda madre, i dischi e le varie

schede di cui è composto un personal computer

Silicon Graphics O2

PowerMac G4

La forma del case può

essere dettata, oltre che

da motivi pratici, anche da

considerazioni estetiche. Il

parallelepipedo grigio non

è d’obbligo!

La facilità di accesso

alla parte interna

può variare molto.

Nei PowerMac è

sufficiente

manovrare una leva

Case generico per Pc

Hardware : un case smontato

Parte anteriore

Alloggiamenti dischi

Vista laterale

Scheda madre

Parte posteriore

Alimentazione

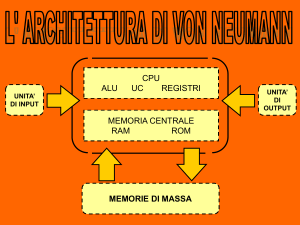

Hardware : struttura

CPU

RAM

BIOS

Controller

integrati

SLOT per

controller

aggiuntivi

porta parallela

porta USB

slot PCI

slot AGP

IDE

floppy

Struttura Logica

CPU o processore

cpu

esegue i programmi da BIOS o

RAM

RAM o memoria

contiene dati e i programmi da

eseguire

BIOS o rom

contiene i programmi di avvio

ram

Interfacce o

controller I/O

circuiti che controllano le

periferiche

(possono essere integrati nella

mother-board o schede da

aggiungere negli slot)

Tastiera

Video

Disco

Disco

bios

contr. tastiera

interf. video

contr. dischi

int. parallela

Stampante

b

u

s

La Scheda Madre 1/2

La motherboard è probabilmente il componente più

importante di un computer; svolge funzioni di

integrazione e comunicazione tra tutti gli altri.

organizzazione (forma e design)

supporto per il processore

supporto per le periferiche (numero e tipo di

alloggiamenti)

prestazioni (indirettamente e direttamente,

attraverso il chipset)

possibilità di aggiornamenti/espansioni

La Scheda Madre 2/2

Dual Channel (raddoppia velocità di trasferimento tra Ram e CPU

Il Processore

Il processore è il chip singolo più importante. Il suo compito è di controllo e

di elaborazione, mediante l’uso di un aiutante per i calcoli, detto ALU:

inoltre sono presenti dei canali (BUS 66-1066Mhz)) che permettono lo scambio

di dati con i vari tipi di memoria.

La velocità si misura in MIPS (milioni di istruzioni) per secondo.

Sui PC la velocità è proporzionale alla frerquenza del clock(quindi ad ogni

ciclo di clock corrisponde l’esecuzione di una istruzione elementare. La

velocità del clock è data dalla frequenza misurata in MegaHertz Mhz

Mega = un milione

Hertz = un operazione elementare al secondo

AMD Athlon XP

Intel Pentium 4

CPU 1/2

CU

Unità di

controllo

RAM

DISCHI

ALU

Unità

aritmetico

logica

ROM

UNITA’

REMOVIBILI

CPU 2/2

L’unità centrale di elaborazione (Central

Processing Unit) è un insieme di circuiti, detto

microprocessore, che controlla l’attività

centrale del computer

Il clock di una CPU, misurato in MHz (ad

esempio 3400 MHz/ 3,4Ghz), è la frequenza con

cui vengono eseguite le istruzioni elementari

Una delle sue funzioni principali è quella di

accedere alle istruzioni della memoria

principale, decodificarle ed eseguirle

Esempi di CPU: Intel Pentium IV, AMD Athlon, ...

Schema della CPU 1/2

Memoria

Unità di input

Unità di output

UCE

Registri

Unità di

controllo

Unità

Logico

Aritmetica

Registri

Schema della CPU 2/2

Unità di

controllo

L’unità centrale di elaborazione è costituita da:

un insieme di registri che sono degli spazi di

memorizzazione accessibili ad una velocità

superiore di quella della memoria principale

una unità logico aritmetica (ALU) che

esegue operazioni aritmetiche, logiche e

confronti sui dati della memoria principale o

dei registri

una unità di controllo che esegue le

istruzioni secondo quello che viene detto

ciclo accesso-decodifica-esecuzione

Unità

Logico

Aritmetica

Ciclo Accesso-Decodifica-Esecuzione

Elementi di una istruzione:

codice operativo (tipo di operazione da eseguire)

operandi (indirizzi in memoria dei dati su cui operare)

Ciclo di esecuzione di una istruzione

trasferimento dell’istruzione dalla memoria centrale alla UCE

decodifica del codice operativo e degli operandi

trasferimento dei dati dalla memoria alla UCE

esecuzione dell’istruzione

trasferimento in memoria del risultato dell’operazione

Il BUS 2/3

monitor

Memorie

disco

BUS

CPU

Il BUS 3/3

CPU

All’interno di un computer esistono più

BUS dati che rendono possibile il transito

di quest’ultimi dalle periferiche alla

memoria, dalla memoria ai processori,

dai processori alle periferiche, dalla CU

all'Alu.

RAM

ROM

PCI

USB

FDC

IDE

DISPOSITIVI DI MEMORIA

L’unità centrale di elaborazione e, di

conseguenza, lo stesso elaboratore

elettronico sono in grado di utilizzare i

dati solo quando questi si trovano nella

memoria centrale, detta anche memoria

principale o memoria veloce.

Memorie : una gerarchia

Anche la memoria di un computer è organizzata in

maniera gerarchica, in base alla velocità di accesso.

Memorie più veloci sono anche più costose.

• Memoria cache

(molto veloce, piccole dimensioni, costosa)

• Memoria principale

(veloce, medie dimensioni, accessibile)

• Memoria secondaria

(lenta, notevoli dimensioni, economica)

La memoria CACHE

Memoria molto veloce intermedia tra RAM e

CPU

i dati di uso piu’ frequente sono mantenuti

nella memoria Cache per minimizzare i

trasferimenti tra RAM e CPU

DISPOSITIVI DI MEMORIA

MEMORIA DELL’ELABORATORE

RAM

Random Access Memory

ROM

Read Only Memory

La memoria principale 1/2

La memoria centrale è quella cui ci si riferisce solitamente

parlando di “memoria”.

La memoria principale 2/2

La memoria principale è detta RAM (Random

Access Memory) ed è una memoria volatile

che consente un rapido accesso ai suoi dati

Allo spegnimento del computer le

informazioni contenuti in tale memoria

vanno perse

Contiene il codice del programma in

esecuzione e i valori dei dati che questo usa

Dimensioni della memoria

Le dimensioni della memoria principale

variano a seconda del tipo di computer

Nei PC attuali le dimensioni tipiche della

memoria principale vanno da 256 MB a

8 GB

Caratteristica memoria RAM

La memoria RAM è:

veloce (accesso nell’ordine dei

nanosecondi)

relativamente costosa

ha dimensioni limitate

è volatile (non può mantenere dati

permanenti)

è ad accesso diretto (si può accedere a

qualsiasi cella senza accedere alle altre)

Tipi di memoria RAM

SODIMM DDR/DDR2

per portatili/Laptop

200 contatti(pin)

DDR2

PC 3200/4200/5300/6400

240 contatti(pin)

DDR (Double Data rate/)

184 contatti(pin)

PC3200/2700/2100

400Mhz 333

266

RIMM(Rambus In-line Memory Module) 1066 Mhz

184 contatti(pin)

DIMM SDRAM (Dual Inline Memory Module) PC 100 / 133

168 contatti(pin)

SIMM (Single Inline Memori Module)

72 / 30 contatti(pin)

Memorie non volatili : La ROM

Memorie non volatili : La ROM

Nel corso degli anni sono stati sviluppati diversi tipi di Rom:

• Rom

Read Only Memory

• Prom

Programmable Read Only Memory

• EProm

Erasable Programmable Read Only Memory

• EEprom Electrically Erasable Programmable Read Only Memory

(flash)

L’unico tipo veramente di sola lettura è il primo, e il più vecchio.

Le flash ROM, aggiornabili via software, sono quelle di uso corrente.

Memorie non volatili : La ROM

Tutti i computer contengono un chip di

memoria elettronica permanente non

modificabile (ROM)

Contiene un programma (detto Basic

Input Output System) istruzioni che

servono ad avviare la macchina

compiendo il controllo del proprio

funzionamento all’accensione.

BIOS

Primo codice che viene eseguito dal PC

dopo l’accensione, ed ha la funzione

principale di localizzare e caricare il

SO nella RAM. Il BIOS garantisce la

comunicazione a basso livello tra

l’hardware e le periferiche.

E’ scritto di solito nel linguaggio

assembler.

Istruzioni memorizzate conservate

dopo spegnimento computer

Memorizzazione dati

La registrazione

è una sequenza di

elementi elettronici, magnetici o ottici, in grado di

assumere due diversi stati, che in modo

matematico possono essere rappresentati da 0 e 1

Tali elementi prendono il nome di

bit (da binary digit, cifra binaria).

Memorizzazione dati

Nei sistemi elettronici di elaborazione dei dati occorre un

gran numero di combinazioni, per rappresentare per

esempio le lettere

in minuscolo e maiuscolo, i

caratteri speciali, e in particolare le istruzioni.

Vengono utilizzati normalmente gruppi di 8 bit

Byte

è l'unità minima che può essere "indirizzata" nelle

memorie

Le dimensioni della memoria, ossia la sua capacità di

memorizzazione, viene misurata in byte

Rappresentazione logica della memoria

Un byte è composto

da otto informazioni

elementari dette Bit

Un singolo Bit può

assumere il valore di

0o1

Byte

0 1 1 0 0 1 1 1

0

Bit

Dimensioni della memoria

(scala dei valori)

Kbyte = 1024 byte (migliaia di Byte)

210

Mbyte = 1024 Kbyte (milioni di Byte)

220

Gbyte = 1024 Mbyte (miliardi di Byte)

230

Tbyte = 1024 Gbyte (migliaia di miliardi Byte)

240

Memorie di Massa / Secondarie

Criteri per distinguere tra le memorie di massa:

•

Tecnologia impiegata (magnetica e ottica)

•

Capacità di memorizzazione

•

Velocità di accesso ai dati

La memoria secondaria

•La memoria secondaria è un dispositivo, o un insieme di

dispositivi, capace di contenere molte più informazioni

della memoria principale, a discapito della velocità

•Le informazioni contenute nella memoria secondaria

sono conservate in maniera permanente anche quando il

computer viene spento

•Esempi di dispositivi di memoria secondaria sono: i

dischi rigidi (hard disk), i dischetti (floppy disk), i CDRom,i DVD e I Nastri Magnetici

I dischi fissi

• Tecnologia impiegata:

magnetica

• Capacità di memorizzazione:

fino a ~ 5tB

• Velocità di accesso ai dati:

alta

I dischi : utilizzo

Prima che un disco possa essere utilizzato per

immagazzinare dati, sono necessari tre passaggi:

• formattazione a basso livello

• divisione in partizioni

• formattazione ad alto livello

Formattazione a basso livello

La formattazione a basso livello divide la superficie del

disco in cerchi concentrici chiamati tracce; ciascuna

traccia viene suddivisa in segmenti chiamati settori.

Un settore costituisce lo spazio minimo di

memorizzazione di un disco.

Di norma, la formattazione a basso livello viene

effettuata una sola volta, in fabbrica.

Struttura dei dischi

Settori

Tracce e

cilindri

Partizionamento

Il partizionamento divide il disco fisico in volumi

logici. E’ un’operazione necessaria anche se si

intende usare un unico volume.

Nei sistemi operativi Microsoft, ciascun volume viene

identificato da una lettera dell’alfabeto (C:\, D:\,

ecc.).

Struttura del disco

Dimensione della

partizione

Dimensione del cluster

FAT 16

Dimensione del cluster

FAT 32

Dimensione del cluster

NTFS *

Fino a 127 Mb

2 Kb

Da 128 a 255 Mb

4 Kb

Da 256 a 511 Mb

8 Kb

DA 512 a 1.023 Mb

16 Kb

1 Kb

Da 1.024 a 2.047 Mb

32 Kb

2 Kb

512 bytes

Fino a 6 Gb

4 Kb

Da 6 a 16 Gb

8 Kb

Da 16 a 32 Gb

16 Kb

Da 32 a 2 Tb

32 Kb

4 Kb

TIPI DI MEMORIA

Funzione

Capacita’

Velocita’

Volatilita’

Trasferibilita’

RAM

Elaborazione

Bassa

Alta

Si

No

HARD DISK

Archiviazione

Alta

Media

No

No

FLOPPY DISK

Conservazione

Trasferimento

Bassa

Bassa

No

Si

CD

Trasferimento

Media

Media

No

Si

DVD

Trasferimento

Alta

Media

No

Si

ZIP DISK

Trasferimento

Backup

Media

Bassa

No

Si

DATA

CARTRIDGE

Backup

Alta

Bassa

No

Si

DISPOSITIVI DI INPUT

TASTIERA

Principale sistema di input

DISPOSITIVI DI INPUT

MOUSE

Altro dispositivo di input fondamentale nei

personal computer moderni

Dispositivo di puntamento e selezione

DISPOSITIVI DI INPUT

ALTRI DISPOSITIVI DI PUNTAMENTO

Trackball

Touch pad

Joystick

DISPOSITIVI DI INPUT

ALTRI DISPOSITIVI ……..

Scanner

Lettore di codici a barre

Lettore di caratteri magnetici

Microfono

Telefono

DISPOSITIVI DI OUTPUT

SCHERMO VIDEO (MONITOR)

Caratteristiche qualificanti:

dimensione

risoluzione

numero di Pixel

(picture element)

gamma di colori

frequenza di scansione

tecnologia utilizzata (ANALOGICA/DIGITALE)

DISPOSITIVI DI OUTPUT

STAMPANTE

Tipologie:

Ad impatto

produzione di copie a ricalco

A getto d’inchiostro

basso costo

Laser

elevata qualità

DISPOSITIVI DI OUTPUT

STAMPANTE

Caratteristiche qualificanti:

tecnologia utilizzata

colore

risoluzione grafica

velocità di stampa

funzioni ausiliarie

sistema di alimentazione

sistema di trascinamento

DISPOSITIVI DI OUTPUT

ALTRE UNITÀ PERIFERICHE

Plotter

(tavolo da disegno elettronico)

Casse acustiche

Interfacce analogiche e digitali

Registratori di tessere magnetiche

Registratori di microfilm

DISPOSITIVI DI I/O

ALTRE UNITÀ PERIFERICHE

MODEM

SCHERMI SENSIBILI AL TATTO

TIPI DI SOFTWARE

SOFTWARE DI SISTEMA

SOFTWARE APPLICATIVO

SISTEMA OPERATIVO

INSIEME DI PROGRAMMI:

Supervisore

Spool

Programmi di gestione librerie

Programmi diagnosi malfunzionamenti

Programmi definizione configurazione

(Hardware/Software)

SISTEMA OPERATIVO

SUPERVISORE

Garantisce la corretta gestione dei

componenti del sistema, interpreta ed

esegue

i

comandi

dell’utente,

sovraintende

al

caricamento

e

all’esecuzione degli altri programmi.

SISTEMA OPERATIVO

SPOOL

Permette di gestire le operazioni

di stampa in sovrapposizione

all’esecuzione di altri programmi.

SISTEMA OPERATIVO

PROGRAMMI DI GESTIONE LIBRERIE

Assicurano di poter memorizzare

programmi e dati sulle memorie di

massa, secondo strutture organizzate

per facilitarne la successiva ricerca.

SISTEMA OPERATIVO

D.O.S. (Disk Operating System)

Primo sistema operativo utilizzato sui

P.C. IBM compatibili

Caratterizzato da un’interfaccia a

comandi, di utilizzo non facile

SISTEMA OPERATIVO

G.U.I. (Graphic User Interface)

Interfaccia di tipo grafico, utilizzata nei

sistemi operativi moderni

Diventa molto più semplice dialogare

col computer

SISTEMA OPERATIVO

VANTAGGI DELLA G.U.I.

Uso di simboli di facile comprensione

Non si devono ricordare parole e sigle di

comandi

Simboli utilizzati in programmi diversi e

quindi standard

SOFTWARE APPLICATIVO

PROGRAMMI SVILUPPATI PER RISOLVERE

PROBLEMI DIVERSI:

Contabilità

Gestione dei magazzini

Fatturazione

Gestione del personale

Prenotazione delle visite mediche

Gestione dei conti correnti bancari

...

SOFTWARE APPLICATIVO

GENERAL PURPOSE

Programmi in grado di affrontare vaste

gamme di tematiche, ma per il loro impiego

devono essere personalizzati per la

soluzione del caso specifico.

SOFTWARE APPLICATIVO

GENERAL PURPOSE

Gestione di testi

Fogli di calcolo elettronico

Gestori di data base

Gestori di presentazioni

Gestori di applicazioni multimediali

Desktop publishing

...

SVILUPPO DEL SOFTWARE

FASI CHE PERMETTONO DI ARRIVARE ALLA

DISPONIBILITÀ DI UN PROGRAMMA:

Analisi del problema

Rappresentazione simbolica della soluzione

Programmazione (scrittura di istruzioni in linguaggio Programmazione)

Traduzione tramite un programma interprete o un

programma compilatore (Risultato Prog Ling.Macchina/Oggetto)

Test

Analista / Programmatore

RETI INFORMATICHE

Perché sistemi di elaborazione dati e terminali

possano dialogare, occorrono reti di

comunicazione, lungo le quali trasmettere i

dati. Nel tempo, per questo scopo, si sono

sviluppate architetture e tecnologie, basate su

strutture hardware e software specifiche.

I.C.T.

(Information & Communication Technology)

RETI INFORMATICHE

I.C.T.

(Information & Communication Technology)

Convergenza delle tecnologie

dell’informazione e della

comunicazione, tecnologie di base

per lo sviluppo dei moderni sistemi

telematici e informatici

RETI INFORMATICHE

RETI LOCALI

L.A.N. (Local Area Network)

RETI GEOGRAFICHE

W.A.N. (Wide Area Network)

RETI METROPOLITANE

M.A.N. (Metropolitan Area Network)

Rete Iperbole di Bologna – Rete Civica Milanese

RETI LOCALI

VANTAGGI

Lavoro di gruppo (lavorare sullo stesso

Condivisione di risorse

Migliore affidabilita’ del sistema

documento; trasmettersi pratiche in formato

elettronico; ricavare informazioni da archivi

condivisi; scambiarsi informazioni per posta

elettronica)

(stampanti di

qualità; interfacce di collegamento tra LAN e

WAN; plotter; scanner…)

RETI GEOGRAFICHE

Servono per la trasmissione a distanza,

spesso di tipo interaziendale

Viene utilizzata usualmente la rete

telefonica, alla quale si può accedere

mediante opportune interfacce

RETI GEOGRAFICHE

MODELLO DI SISTEMA DI COMUNICAZIONE

Guidati e non guidati

CHIAMANTE

TRASMETTITORE

CANALE DI TRASMISSIONE

RICEVITORE

RICEVENTE

RETI GEOGRAFICHE

PROTOCOLLO

DI

TRASMISSIONE

Insieme di regole condivise da tutti per la trasmissione dati

LA RETE TELEFONICA E I COMPUTER

RETE TELEFONICA

ANALOGICA

DIGITALE

Trasformazione dei

dati digitali in

analogici

MODEM

(MODULATORE / DEMODULATORE)

LA RETE TELEFONICA E I COMPUTER

PRESTAZIONI DELLA TRASMISSIONE

VELOCITA’ (misurata in BAUD)

Quantità di informazioni digitali

trasmesse nell’unità di tempo

BPS =

numero di BIT per secondo

LA RETE TELEFONICA E I COMPUTER

PRESTAZIONI DELLA TRASMISSIONE

VELOCITA’ TIPICHE

•RETI ANALOGICHE = 56.600

KBPS

•RETI DIGITALI ISDN =300.000 BPS

•ADSL

= 20MBit/s

LA RETE TELEFONICA E I COMPUTER

LINEE UTILIZZATE

Linea pubblica a commutazione di

circuito

Linea dati dedicata

Linea pubblica a commutazione di

pacchetto

LA RETE TELEFONICA E I COMPUTER

PSTN (Public Switched Telephone Network)

•Più comunemente utilizzata

•Rete telefonica di tipo analogico

•Rete a commutazione di circuito

( viene impegnata solo durante trasmissione)

LA RETE TELEFONICA E I COMPUTER

ISDN (Integrated System of Digital Network)

•Rete digitale integrata

•Velocità superiori

LA RETE TELEFONICA E I COMPUTER

ADSL (Asymetric Digital Subscriber Line)

•Rete digitale integrata

•Velocità superiori

LA RETE TELEFONICA E I COMPUTER

Posto di

lavoro per gli

utenti

Servizi alla

rete

CLIENT

SERVER

TOPOLOGIA DELLE RETI

Definisce i percorsi utilizzabili

per il trasporto dei dati tra client

e server o tra server, sia nelle

reti locali che nelle reti remote

TOPOLOGIA DELLE RETI

A “STELLA”

Geografica /Locale

TOPOLOGIA DELLE RETI

A

“GRAPPOLO”

TOPOLOGIA DELLE RETI

LINEARE

Reti locali

TOPOLOGIA DELLE RETI

AD ANELLO

TOPOLOGIA DELLE RETI

A MAGLIA

Geografica

INTERNET

Anni ’60 – Ministero Difesa U.S.A.

ARPANET

Rete ad architettura

decentrata con nodi

totalmente autonomi

Prototipo

dell’attuale Internet

INTERNET

1983

ARPANET

MILnet

NSF

(rete militare)

(Rete per la ricerca

universitaria)

INTERNET

OGGI

Rete delle reti

Sistema di trasmissione mondiale

Standard di comunicazione unico

Basata su reti locali, collegati a reti regionali,

collegate a dorsali (backbone) ad alta velocità

backbone ("spina dorsale"), è costituita dal collegamento tra i punti principali di una rete di

telecomunicazione, solitamente reti nazionale e continentali .

Generalmente le dorsali si trovano sotto gli oceani.

INTERNET

BRIDGE

GATEWAY

Connessione reti diverse

Porta di accesso per reti di trasmissione

HUB

ROUTER

Computer o unità periferiche

Instradare i messaggi

apparecchiature che garantiscono

funzioni di smistamento e

connessione tra le reti

INTERNET

RETI GLOBALI, AD ALTA VELOCITA’ ED

ACCESSIBILI AL PUBBLICO

AUTOSTRADE

DELL’INFORMAZIONE

INTERNET

CONNESSIONE A LIVELLO MONDIALE

NECESSARIO UN UNICO PROTOCOLLO

TCP/IP

(Transmission Control Protocol / Internet Protocol)

INTERNET

La componente TCP scompone i dati e li

inserisce in pacchetti, in modo che sia

semplice il loro trasferimento in rete e

controlla che eventuali pacchetti danneggiati

o persi vengano nuovamente inviati al

computer di destinazione.

La componente IP garantisce la corretta

trasmissione,

quindi

ha

l’indirizzo

di

destinazione.

INTERNET

TRASMISSIONE DI UN MESSAGGIO

Suddivisione in pacchetti di lunghezza fissa

(1,5 KB)

Aggiunta di indirizzo mittente, destinatario e

n° progressivo

Pacchetti in rete su percorsi diversi, instradati

dai router

Pacchetti a destinazione ricomposti nel

messaggio

In caso di perdita di un pacchetto, questo

viene ritrasmesso

INTERNET

INDIRIZZO IP

ES. 212.48.6.38

TUTTE LE RISORSE DELLA RETE SONO

IDENTIFICATE IN MODO UNIVOCO

DAGLI IP NUMBER, COSTITUITI DA

QUATTRO SERIE DI NUMERI DI 8 BIT

INTERNET

Gli indirizzi numerici sono affiancati da

indirizzi simbolici

DNS (Domain Name System)

Traduzione indirizzi simbolici – indirizzi numerici

INTERNET

TIPOLOGIE DI SERVIZI 1/2

Posta elettronica (e-mail)

Gruppi di discussione (newsgroup)

Liste di distribuzione (mailing list)

Accesso a banche dati (WWW)

Terminale virtuale con interfaccia a

caratteri (Telnet)

INTERNET

TIPOLOGIE DI SERVIZI 2/2

Trasferimento di file (FTP, File Transfer

Protocol)

Comunicazioni in tempo reale (Chat

line)

Conversazioni telefoniche

Teleconferenza

Telelavoro

INTERNET

NETIQUETTE

(Network Etiquette)

Regole comportamentali

alle quali gli utenti

devono sottostare

INTERNET

W.W.W. (World Wide Web)

Servizio che consente il collegamento a nodi

della rete (siti), per informazioni o servizi:

Mappe di città

Orari di aerei

Acquisti di libri

Ascolto di musica

…

INTERNET

HTML (Hypertext Markup Language)

LINGUAGGIO UTILIZZATO, PERMETTE LA

RICERCA DELLE INFORMAZIONI

ALL’INTERNO DEL SITO

INTERNET

BROWSER

Programma di interfaccia, in

grado di interpretare il

linguaggio HTML, che permette

l’accesso al servizio WWW

INTERNET

IL BROWSER PERMETTE DI VISUALIZZARE

Testi

Suoni

Immagini

Animazioni

Filmati

INTERNET

SITO WEB

Organizzato in pagine legate da una

struttura ad albero

Pagina iniziale = HOME PAGE

Presentazione

del sito

Indice delle

pagine

INTERNET

URL (Uniform Resource Locator)

Indirizzo di un sito

•

protocollo HTTP

•

organizzazione o azienda

proprietaria del sito

•

tipo di dominio

INTERNET

TIPI DI DOMINI (organizzazione)

.com = commerciale

.edu = istituzione educativa

.gov = ente governativo

.mil = organizzazione militare

.net = polo di rete

INTERNET

TIPI DI DOMINI (nazione)

.it

.fr

.de

.uk

.jp

= Italia

= Francia

= Germania

= Gran Bretagna

= Giappone

INTERNET

RICERCA DEI SITI

MOTORI DI RICERCA

Programmi e banche dati,

danno indicazioni dei siti

che contengono parole chiave

INTERNET

Canale di comunicazione

verso tutti gli utenti

Accedere al sistema

informativo aziendale

dall’esterno

SERVIZIO

INTERNET

SERVIZIO

INTRANET

SERVIZIO

EXTRANET

INTERNET

INTERNET = Sistema aperto a tutti i

clienti

INTRANET = Sistema aperto solo ai

dipendenti in locazioni remote

EXTRANET = Sistema aperto a interlocutori

abituali dell’azienda

INTERNET

INTRANET

EXTRANET

Realizzano

EDI

(Electronic Data Interchange)

SCAMBIO DATI IN FORMATO ELETTRONICO

INTERNET

EDI - AREE DI UTILIZZO

Vendite

Produzione

Trasporti

Trasferimenti di pratiche

Banche

POSTA ELETTRONICA

VANTAGGI

Basata su testo scritto

Velocità operative molto elevate

Conferma dell’inoltro

Inoltro di documenti elettronici, anche

multimediali

Distribuzione messaggi a più interlocutori

Costi molto contenuti

POSTA ELETTRONICA

POSSIBILI SVANTAGGI

Eccessiva posta inutile

Pericolo di virus informatici

POSTA ELETTRONICA

INDIRIZZO E-MAIL

[email protected]

Proprietario della

casella elettronica

Sito del fornitore del

servizio

POSTA ELETTRONICA

NECESSARIO

P.C. con MODEM

Software per la gestione della P.E.

Accesso alla rete

Casella elettronica

Indirizzo elettronico

Identificativo utente (ID) e password

POSTA ELETTRONICA

IL SOFTWARE DI GESTIONE DELLA P.E., OLTRE

A INVIARE E RICEVERE, PERMETTE DI:

Organizzare in cartelle la posta in entrata

e uscita

Gestire più caselle di posta elettronica

Spedire file allegati ai messaggi

Altri servizi tipici di ogni programma

POSTA ELETTRONICA

FASI DEL PROCESSO DI INVIO DI UN MESSAGGIO DI P.E.

Il mittente compila ed invia

Il messaggio arriva al server del servizio SMTP

(Simple Mail Transport Protocol)

Il server SMTP manda una richiesta al server DNS

(Domain Name Server)

Il messaggio viene inviato al server, che ha il ruolo

di server POP (Post Office Protocol)

Il POP server memorizza il messaggio nella casella

elettronica del destinatario

COMPUTER NELLA CASA

Studio

Supporto per

giochi

Ascolto di musica

Corrispondenza

Bilancio familiare

Prenotazioni

Segreteria

telefonica

Fax

Posta elettronica

Ricerca in rete

Gruppi di

discussione

COMPUTER NEL LAVORO

PUBBLICA AMMINISTRAZIONE

VELOCIZZA RILASCIO

CERTIFICATI

SPORTELLO

SELF-SERVICE

SEMPLIFICA ACCETTAZIONE

DOMANDE

FORNISCE INFORMAZIONI

SUI SERVIZI

SEMPLIFICA PAGAMENTO

TASSE E CONTRIBUTI

COMPUTER NEL LAVORO

PUBBLICA AMMINISTRAZIONE

E-government

(Insieme di risorse informatiche al servizio

della Pubblica Amministrazione)

SE NE OCCUPA L’ORGANO GOVERNATIVO

CNIPA ex AIPA

Centro Nazionale per l’Informatica

nella Pubblica Amministrazione

COMPUTER NEL LAVORO

TELEMEDICINA

GESTIONE STRUMENTI

ANALISI E DIAGNOSI

SERVIZIO MEDICO

CARTELLA CLINICA

PRENOTAZIONI

E PRESTAZIONI

AMBULATORIALI

COMPUTER NEL LAVORO

ISTRUZIONE A DISTANZA

AUTOISTRUZIONE

REPERIMENTO

INFORMAZIONI

ISTRUZIONE

RICERCA

CALCOLO SCIENTIFICO

SIMULAZIONE

PROGETTAZIONE

ASSISTITA

COMPUTER NEL LAVORO

CBT

(Computer Based Training)

SOFTWARE USATO

NELL’AUTOISTRUZIONE

COMPUTER NEL LAVORO

e-learning

APPRENDIMENTO

A DISTANZA

COMPUTER NEL LAVORO

HOME BANKING

SPORTELLO CON

COMPUTER

TERMINALI

SELF-SERVICE

IN BANCA

CONTI

CORRENTI

TRANSAZIONI

BANCARIE

TRASFERIMENTO ELETTRONICO DEI FONDI

COMPUTER NEL LAVORO

HOME

BANKING

VANTAGGI

efficienza del servizio

servizio 24h al giorno

TERMINALI

SELF-SERVICE

velocita’ esecuzione

transazioni

precisione

COMPUTER NEL LAVORO

TELELAVORO

FLESSIBILITA’

ORARIO

LAVORATORE

VANTAGGI

AZIENDA

RISPARMI

IN SPAZI E

STRUTTURE

COMPUTER NEL LAVORO

e-Commerce

VANTAGGI

SVANTAGGI

Acquisto di

beni

MERCE NON

VISTA SE NON

ATTRAVERSO

IMMAGINI

INFORMATION TECHNOLOGY E

SOCIETA’

NUOVI PROBLEMI DI NATURA ETICA

privacy

virus informatici

diffusione false informazioni

pornografia via Internet

diffusione giochi violenti

violazione diritti d’autore

accesso informazioni riservate

attività criminali e spionaggio

COMPUTER ED ERGONOMIA

D.L. 626/94

Il posto di lavoro deve essere

predisposto per rendere

meno faticosa l’attività e non

recare danni alla salute

COMPUTER ED ERGONOMIA

FATTORI FONDAMENTALI

sedia stabile, regolabile in altezza, con braccioli

tavolo alla giusta altezza, con piano antiriflesso

possibilità di appoggio di polsi e gomiti – 90°

schermo antiriflesso, ad altezza degli occhi, a

circa 50cm di distanza

COMPUTER ED ERGONOMIA

EVENTUALI PROBLEMI

dolori alla schiena

affaticamento della vista

dolori muscolari a braccia e mani

stanchezza

emicrania

COMPUTER E SALUTE

IMPORTANTE!

posto di lavoro ergonomico (d.l. 626/94)

tastiere posizionate in modo da evitare

tensione di mani e braccia

spazio di manovra adeguato per le ginocchia

distanza adeguata dallo schermo

monitor posizionato con angolazione corretta

COMPUTER E SALUTE

IMPORTANTE!

luce adeguata per evitare affaticamento vista

finestre con tendine regolabili per evitare

riflessi e riverberi sullo schermo

corretta ventilazione

cavi di alimentazione correttamente collegati

interruzioni frequenti durante l’uso

COMPUTER E SALUTE

SICUREZZA DEL POSTO DI LAVORO

buono stato delle prese e spine elettriche

corretta distribuzione collegamenti elettrici

apparecchiature lontane da fonti di calore,

acqua e umidità

COMPUTER E SALUTE

RIDUZIONE IMPATTO AMBIENTALE

CONSUMO ELETTRICO

circuiti a basso consumo elettrico

autospegnimento dello schermo

passaggio automatico alla stampante in

stato di attesa, quando non è operativa

COMPUTER E SALUTE

RIDUZIONE IMPATTO AMBIENTALE

RIDUZIONE MATERIALI DI SCARTO

uso di materiali riciclabili

cartucce di inchiostro e toner ricaricabili

documentazione elettronica al posto di

quella cartacea

SICUREZZA DEI DATI

I dati possono essere riservati, quindi devono

essere protetti da accessi non voluti

PASSWORD

media lunghezza

non prevedibile

cambiata con frequenza

memorizzata dal proprietario, senza copie scritte

SICUREZZA DEI DATI

CRITTOGRAFIA

Sistema di cifratura mediante un

codice segreto. Fa sì che i dati possano

essere letti solo da chi conosce il codice.

SICUREZZA DEI DATI

VIRUS

PROGRAMMA CHE,INSERITO IN UN COMPUTER,

PROVOCA DANNI TEMPORANEI O PERMANENTI

Danneggiamento o cancellazione di archivi

Danneggiamento o cancellazione di programmi

Effetti grafici indesiderati sullo schermo

Rallentamento nel funzionamento del computer

Segnalazione di errori o guasti inesistenti

SICUREZZA DEI DATI

VIRUS

Input di dati da memorie di massa mobili

Importazione di archivi o programmi via rete

Messaggi di posta elettronica

SICUREZZA DEI DATI

VIRUS

ATTIVAZIONE

Immediata

A data fissata

All’esecuzione di un comando

SICUREZZA DEI DATI

VIRUS

PROTEZIONE

ANTIVIRUS

programma in grado di

riconoscere il virus e di

eliminarlo

ANTIDOTO

CURA

SICUREZZA DEI DATI

VIRUS

WORMS

BOOT

MACRO VIRUS

TROJAN

backdoor

GENERICI

SICUREZZA DEI DATI

VIRUS - REGOLE DI PROTEZIONE

Controlli del sistema con il Software antivirus

Controlli con l’antivirus di: floppy, informazioni

scaricate da Internet, allegati alla e-mail

Aggiornamenti periodici del software antivirus

Non eseguire programmi di provenienza non sicura

PROTEZIONE DEI

DATI AZIENDALI

UN BUON SISTEMA DEVE PREVEDERE

Protezione fisica del computer e degli archivi

Controllo degli accessi

Codici utenti e password per l’accesso al p.c.

Livelli di autorizzazione a lettura e modifica dati

Software antivirus

Crittografia dei dati riservati

Backup degli archivi

Piani di emergenza

PROTEZIONE DEI

DATI AZIENDALI

FIREWALL

Sistema che permette il controllo di tutte

le trasmissioni di dati tra il sistema

aziendale e le reti esterne

Protezione dagli hacker

Pirati informatici che

utilizzano il computer e

le reti per diffondere

virus, intercettare e

modificare messaggi,

accedere a informazioni

riservate

COPYRIGHT(diritti d’autore)

RIPRODUZIONE

DETENZIONE

DISTRIBUZIONE

VENDITA

NON

AUTORIZZATE

DI SOFTWARE

LOCAZIONE

PENE PECUNIARIE

E RECLUSIONE

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

FREEWARE

Contiene Pubblicità

Adware

Invia dati casa editrice

Spyware

Software fornito

gratuitamente; gli

sviluppatori ne mantengono

talvolta i diritti, in questo

caso l’utente non può copiare

o distribuire ulteriormente

tali programmi

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

PUBBLICO

DOMINIO

Software fornito senza

copyright; l’utente può

copiarlo e distribuirlo senza

limitazioni, se non quella di

citarne la fonte

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

SHAREWARE

Software coperto da

copyright e distribuito

gratuitamente,

accompagnato da una

richiesta di registrazione

A TEMPO

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

DEMOWARE

Software distribuito in

dimostrazione,

privo di alcune funzionalità

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

CAREWARE

CARDWARE

Software coperto da

copyright e distribuito a

pagamento,

facendo beneficenza oppure

inviando una cartolina

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

SOFTWARE

CON LICENZA

D’USO

Software coperto da

copyright e distribuito dietro

pagamento di una somma

una tantum o di un canone

periodico

COPYRIGHT

CLASSIFICAZIONE DEL SOFTWARE IN FUNZIONE

DELLE MODALITA’ DI DISPONIBILITA’

OPEN SOURCE

Software libero da ogni

vincolo grazie a

programmatori che lavorano

a livello mondiale.

LINUX

PRIVACY

LEGGE 675/96

Art. 1

“La presente legge garantisce che il

trattamento dei dati personali si svolga

nel rispetto dei diritti, delle libertà

fondamentali, nonché della dignità delle

persone fisiche, con particolare riferimento

alla riservatezza e all’identità personale,

garantisce altresì i diritti delle persone

giuridiche e di ogni altro ente o associazione”

PRIVACY

OBIETTIVI DELLA LEGGE

Migliore protezione dei dati

Tutela della riservatezza dei dati personali

Tutela da utilizzi non autorizzati

Garanzia sui diritti dei proprietari dei dati

Obblighi per i gestori dei dati

Sicurezza nazionale

PRIVACY

CHIUNQUE DETENGA E GESTISCA DATI

PERSONALI DEVE

Aver ottenuto autorizzazione scritta

Comunicare all’interessato le finalità

dell’utilizzo dei dati

Essere disponibile per verifiche su richiesta

Attivare procedure di protezione dei dati

gestiti

Applicativi

Per applicativo si intende un programma o un insieme di programmi che

permettono la gestione e l’elaborazione delle informazione qualsiasi

essa sia (office automation), per cui troviamo programmi per

elaborare testi (Word Processing), fogli elettronici (spreadsheet),

database, strumenti di presentazione, programmi per la contabilità,

ecc.

Ogni applicativo, a meno che non appartenga a così dette “suite”

(Office per esempio) hanno particolarità proprie che spesso li

rendono incompatibili uno con l’altro impedendo, così, la possibilità di

condividere dati elaborati con sistemi diversi se non utilizzando dei

convertitori che, però, non sempre riescono a “trasportare” dati da

un ambiente all’altro in modo corretto.

Se da un lato il monopolio di MicroSoft lega l’utenza alla stessa,

dall’altro si è raggiunto un grado di omogeneizzazione per chi opera

in ambiente Windows che risolve tutti i problemi sopra citati,

parlando in tal modo di Standard Windows.

Linguaggi di Programmazione

La realizzazione di un programma prevede una serie di attività

ben definite e, soprattutto, un linguaggio che traduca i

procedimenti in una forma comprensibile al calcolatore. In

genere tali linguaggi sono orientati a specifiche applicazioni

siano esse di tipo scientifico o commerciale, oppure adatti a

qualsiasi problema (general purpose).

I moderni linguaggi di programmazione sono di tipo evoluto in

quanto usano terminologie naturali, lavorano tramite

“oggetti”, traducono in modo più semplice tutta la serie di

istruzioni e procedure atte a risolvere il problema proposto

(algoritmo).

Tipologia di linguaggio

Nome

Anno

Specifiche

FORTRAN

1956

FORmula TRANslation usato per applicazioni

tecnico scientifiche

COBOL

1960

Common Business Oriented Language per uso

commerciale e gestionale

BASIC

1964

Beginners All-purpose Symbolic Instruction Code,

linguaggio facile ed interattivo di uso generale

RPG

1966

Report Program Generator per applicazioni

commerciali per la preparazione di prospetti

PASCAL

1971

Orientato alla programmazione strutturata

C

1974

Utilizzato nello sviluppo di S.O. e software di

base diffusosi insieme ad UNIX

JAVA

1995

Utilizzato in modo specifico per applicazione

interattive in Internet

Sviluppo del software

I programmi applicativi possono essere realizzati anche da utenti“normali”

che abbiano una minima conoscenza di linguaggi di programmazione,

ma nella maggior parte dei casi, aziende specializzate (software

house) provvedono alla loro produzione.

Tra questi programmi distinguiamo quelli gestionali (contabilità, stipendi,

fatturazione, magazzino, archiviazione, ecc.) e quelli “strumentali”

(tools) detti anche OPT (Office Productivity Tools) o prodotti Office, il

più famoso dei quali è Office della MicroSoft, in cui sono raccolti gli

applicativi più usati ed utilizzabili nelle varie aziende.

In ogni caso lo sviluppo di un programma deve necessariamente seguire

una metodologia di lavoro ben precisa, suddivisa in varie sezioni o

fasi. Ogni fase, a sua volta, è costituita da una serie di attività che

devono essere svolte, da risultati che devono essere raggiunti e da

controlli o verifiche da eseguire per poter poi procedere alla fase

successiva.

Fasi di sviluppo 1

1.

Conoscenza degli obiettivi - detta

anche analisi preliminare necessaria alla

conoscenza della materia per la risoluzione

delle problematiche.

Fasi di sviluppo 2

2.

Analisi – lo scopo è la determinazione e

descrizione delle componenti del progetto, tra cui

quelle fondamentali sono i dati intesi come

informazioni necessarie alla funzionalità del

progetto e le funzioni intese come le cose che il

sistema dovrà fare. Infine la terza componente è

costituita dal flusso dei dati tra le funzioni

stabilendo l’abbinamento ad ogni funzione i dati

utilizzati in input ed i dati prodotti in output.

Fasi di sviluppo 3

Progettazione e Transizione –

definizione e descrizione dettagliata

delle caratteristiche del sistema

informatico del progetto

(progettazione) e definizione delle

modalità di passaggio dal sistema

esistente a quello nuovo (transizione).

3.

Fasi di sviluppo 4

4.

Realizzazione – genera il prodotto

del progetto, ovverossia dopo aver

studiato, ideato e concretizzato le

varie scelte si giunge alla realizzazione

del progetto stesso, costituito, in tal

caso, da moduli software o programmi

e da database o archivi usati dai

programmi stessi.

Fasi di sviluppo 5

5.

Documentazione, prove, formazione –

questa fase ha lo scopo di realizzare la

documentazione (manuali d’uso) per gli utenti

finali, di testare la funzionalità dei programmi sia

dal punto di vista di aderenza del progetto alle

finalità richieste, sia per la ricerca di eventuali

errori (bug) nel codice del software, certificando

alla fine la bontà del prodotto. Da ultimo la

produzione di corsi specifici per la formazione del

personale.

Fasi di sviluppo 6

6.

Produzione – è la fase finale del

progetto o rilascio del progetto,

attivando lo stesso presso gli utenti

controllando che l’elaborazione dei

dati producano i risultati attesi e

verificando globalmente il sistema.

Programmi freeware

Una volta che il programma è stato testato e

prodotto, viene immesso sul mercato per la sua

diffusione e, a seconda delle intenzioni del

produttore, messo in vendita.

Sul mercato, pertanto, potremmo trovare programmi

che possono essere diffusi in modo del tutto

gratuito tramite Internet o tramite i classici canali

editoriali come gadget allegati a riviste

specializzate: questi si definiscono freeware, cioè

liberi e completamente gratuiti.

Programmi shareware

In altri casi il prodotto può essere reperito tramite gli stessi

canali di diffusione, ma sotto forma shareware (lett.

Prodotto condiviso) che permette il suo utilizzo per un

certo periodo di tempo per poter provare il programma

stesso; alla fine del periodo di prova è possibile registrare

il software pagando una certa cifra oppure lasciar perdere

ed in questo caso il programma non funziona più.

Altre volte i produttori, per invogliare il cliente all’acquisto,

distribuiscono programmi gratuiti, ma in versioni ridotte o

mancanti di certe funzionalità, che, tramite la registrazione

a pagamento, vengono integrati delle parti mancanti.