Dipartimento federale delle finanze DFF

Organo direzione informatica della Confederazione ODIC

Sicurezza TIC

Versione 2.0

Analisi del bisogno di protezione

del 19 dicembre 2013 (Stato 1° marzo 2015)

Visto il numero 3.2 delle Istruzioni del 14 agosto 2013 del Consiglio federale sulla sicurezza

TIC nell’Amministrazione federale, l’ODIC emana le seguenti direttive.

Analisi del bisogno di protezione

1 Analisi del bisogno di protezione

In occasione dell’analisi del bisogno di protezione occorre osservare imperativamente almeno quanto segue:

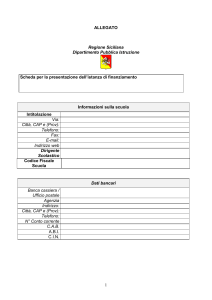

1.1 Dati riferiti all’oggetto da proteggere

Nome del progetto / Dipartimento / Ufficio

Numero del progetto / ID del progetto

Nome dell’oggetto da proteggere

Descrizione del progetto

Classificazione del bisogno di protezione

Responsabile del processo operativo (nome, unità organizzativa, telefono, e-mail)

Committente (nome, unità organizzativa, telefono, e-mail)

Responsabile dell’applicazione (nome, unità organizzativa, telefono, e-mail)

Capoprogetto (nome, unità organizzativa, telefono, e-mail)

Responsabile della sicurezza informatica e della protezione dei dati (nome, unità organizzativa, telefono, e-mail)

Incaricato della sicurezza informatica (nome, unità organizzativa, telefono, e-mail)

Consulente della protezione dei dati (nome, unità organizzativa, telefono, e-mail)

Documento compilato da (nome, unità organizzativa, telefono, e-mail)

Verifica del responsabile della sicurezza dei dati (data, nome, unità organizzativa, telefono, e-mail)

Approvazione del committente e del responsabile del processo operativo (data, nome,

unità organizzativa, telefono, e-mail)

Controlli delle modifiche

Distribuzione

Ulteriori dati possono essere richiesti in singoli casi.

2/3

Analisi del bisogno di protezione

1.2 Analisi del bisogno di protezione

In occasione dell’analisi del bisogno di protezione occorre valutare imperativamente almeno

quanto segue:

Valutazione

concernente

Confidenzialità

Domanda

Vengono elaborati dati degni di protezione (irrilevanti ai sensi della LPD

/ OPrI)?

Che genere di dati personali vengono elaborati (ai sensi della legge

sulla protezione dei dati, LPD)?

I dati / le informazioni devono essere classificati (secondo l’ordinanza sulla protezione delle informazioni, OPrl)?

Disponibilità

Durata massima consentita di

inattività

Orari di servizio

Integrità

Tracciabilità

Necessità di prevenzione delle catastrofi (business continuity management)?

Deve poter essere garantita l’autenticità, la correttezza e/o l’integrità dei

dati?

Devono essere dimostrati determinati processi lavorativi?

Risposte

Nessun requisito elevato relativo al

bisogno di protezione (irrilevante ai

sensi della LPD / OPrI)

Requisito elevato relativo al bisogno

di protezione (irrilevante ai sensi

della LPD / OPrI

Nessun bisogno di protezione

Bisogno di protezione ridotto

Bisogno di protezione medio

Bisogno di protezione elevato

Bisogno di protezione molto elevato

Non classificato

Classificazione: AD USO INTERNO

Classificazione: CONFIDENZIALE

Classificazione: SEGRETO

Più di un giorno

Massimo un giorno

Meno di un giorno

Orari di servizio standard

Orari di servizio prolungati

Orari di servizio 7x24

No

Sì

Nessun requisito particolare

Requisiti particolari

Nessun requisito particolare

Requisiti particolari

Ulteriori criteri di valutazione possono essere richiesti in singoli casi.

3/3