‐Virus: programma in grado di autoreplicarsi e diffondersi infettando programmi o inserendosi in

particolari sezioni del disco fisso (in particolare nel Master Boot Record). Ha spesso la capacità di

infliggere danni particolarmente gravi (cancellare/modificare files, bloccare il SO ecc.).

‐ Worm: particolare tipo di virus in grado di diffondersi senza infettare altri programmi, ma sfruttando

tecniche subdole, come ad es. spacciarsi per un archivio di foto “osè” di una famosa attrice, oppure

vulnerabilità del SO.

‐ Cavallo di Troia (Troian Horse): programma apparentemente innocuo, che però nasconde delle

funzioni pericolose o potenzialmente dannose per l’utente che lo utilizza.

‐ Backdoor: programmi che aprono porte di accesso non autorizzate al PC che li ospita.

‐ Spyware: programma in grado di raccogliere informazioni sugli utenti che utilizzano il PC ospite.

‐ Keylogger: particolare tipo di spyware in grado memorizzare ogni tasto premuto dagli utenti del PC

infetto.

‐ Dialer: programma in grado di effettuare connessioni su linea telefonica, in genere su numeri

telefonici con tariffe ad alto costo.

‐ Hijacker: particolare tipo di malware che apre finestre del browser predefinito su siti indesiderati.

‐ Rootkit: programma dotato di particolari tattiche “stealth” in grado di renderlo invisibile al SO e agli

antivirus; si installa come parte del SO stesso ed è particolarmente insidioso e difficile da rimuovere.

- File Virus: il più tipico dei virus, infetta i file eseguibili (principalmente .COM e .EXE)

attaccandosi in coda ad essi e modificando le istruzioni JMP in modo tale che rimandino al

codice malizioso prima che alle istruzioni vere del file infetto.

File non infetto

Header

Dati

Istruzioni

JMP

JMP

File infetto

Header

Dati

JMP

Istruzioni

Virus

- Boot Virus: infetta il Boot Sector del disco fisso o dei dischi floppy.

- Macro Virus: è in grado di diffondersi ed eseguire operazioni dannose contaminando i file

generati da programmi dotati di linguaggio di macro, come, ad es., Microsoft Word ed Excel.

Classicamente, i macrovirus che colpiscono Word modificano i modelli di documento in modo

che ogni nuovo documento utilizzato con il file .DOT infetto contenga copia della macro

maliziosa, che viene eseguita all’apertura del documento stesso. In questo modo, in ogni

nuovo PC in cui il documento viene aperto, avviene la modifica dei template e il virus ha

modo di propagarsi comodamente.

if (fileexist(downread & "\WIN-BUGSFIX.exe") = 0) then

regcreate "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\WIN-BUGSFIX",

downread & "\WIN-BUGSFIX.exe"

regcreate "HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Start

Page", "about:blank"

end if

Frazione del codice sorgente del famoso macrovirus “I love you”.

- Companion Virus: nei SO basati su MS-DOS, qualora nella stessa cartella sia presente un

file con estensione .COM ed un file con lo stesso nome, ma estensione .EXE, se al SO viene

richiesto di avviare il file senza specificarne l’estensione, viene data priorità al file .COM.

Sfruttando questo fatto, i Companion Virus creano degli eseguibili, ma con estensione .COM,

nelle cartelle di programmi installati. Ad es. se nella cartella di Office è presente il file

WINWORD.EXE, il companion verrà creato come WINWORD.COM.

- Retrovirus: particolare tipo di virus in grado di attaccare i sistemi di difesa del PC ospite, in

particolare eventuali Antivirus. Il nome è derivato dai retrovirus biologici, i principali dei quali

sono in grado di attaccare il sistema immunitario dell’organismo ospite.

- Bombe Logiche: file virus che si attivano solamente in precise condizioni, come particolari

date o eventi (connessione ad internet, avvio di un particolare software ecc.).

- Virus Polimorfici/Metamorfici: virus in grado di nascondere (in genere tramite criptazione)

o mutare parte del proprio codice, capacità che li rende particolarmente difficili da individuare

per i programmi antivirus.

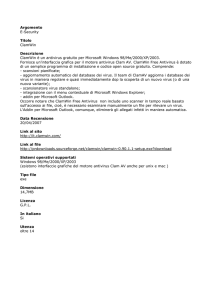

Programma la cui funzione, idealmente, è quella di localizzare ed eliminare tutto il codice

dannoso presente nei software installati nel computer. Può essere dotato di un meccanismo

di protezione in tempo reale oppure effettuare scansioni temporizzate e/o avviate

manualmente dall’utente.

Opera principalmente servendosi di due tecniche:

- Firme: tramite la ricerca di precise sequenze di byte identificative di ogni singolo ceppo

virale, l’antivirus è in grado di identificare i file infetti e/o i componenti del virus.

E’ in grado di identificare solo virus conosciuti, ma difficilmente può dare falsi positivi.

- Euristica: l’antivirus, tramite l’analisi del comportamento dei software, tenta di localizzare i

software con comportamento ritenuto “a rischio”.

E’ una tecnica in grado di localizzare potenzialmente anche virus sconosciuti, ma è anche

soggetta ad un maggior numero di falsi positivi.

Esempi di software Antivirus:

o Avast

o Avira Antivir

o BitDefender

o ClamAV

o Eset NOD32

o Grisoft AVG

o Kaspersky

o McAffee

o Panda Antivirus

o Sophos

o Symantec / Norton Antivirus

o Trend Micro

La maggior parte degli SPYWARE si diffondono tramite infezione dei browser, sfruttandone le

vulnerabilità.

Non essendo VIRUS in senso stretto, alcuni antivirus non sono in grado di localizzare tutti i malware di

questa categoria.

Onde evitare di essere colpiti da questi malevoli software, è consigliabile dotarsi di un software della

categoria ANTISPIWARE.

ESEMPI:

‐Windows Defender

‐ Ad‐Aware

‐ Spybot Search and Destroy

‐ HiJack This

Un ulteriore livello di sicurezza per il PC è l’installazione di un FIREWALL, un particolare tipo di

software (o di hardware, in alcuni casi) che monitorizza e filtra i dati che viaggiano dal nostro PC dalla

rete e viceversa e blocca in tentativi di accesso non autorizzato.

Personal Firewall: software di tipo FIREWALL installato su un PC.

Se da un lato è utile a impedire accessi al nostro PC dall’esterno, può anche essere utilizzato per

impedire ai software installati sul nostro PC la connessione alla rete.

Termine generico che si riferisce a truffe perpetrate tramite false informazioni online.

Tipico esempio è la truffa alla nigeriana, nella quale si riceve una falsa e‐mail che promette enormi

guadagni a fronte di un (relativamente) piccolo investimento; alcuni esempi sono:

‐ un uomo politico africano deve trasferire il proprio capitale multimilionario bloccato dal regime e

promette una percentuale (assurdamente elevata, in genere equivalente a milioni di dollari) se si

presta il proprio conto come punto di passaggio; viene richiesto l’invio di una cifra nell’ordine delle

migliaia di dollari per avviare le pratiche

‐ Uno sconosciuto parente (spesso australiano) ha lasciato un’eredità di milioni di dollari, ma per

riceverla è necessario pagare le spese (qualche migliaio di euro) allo studio legale

‐ Viene offerto un lavoro di tutto riposo, con retribuzione altissima ma che richiede una piccola

«tassa di ingresso», ad esempio richiedendo l’acquisto di qualcosa prima di ricevere il lavoro.

Un caso particolare è quello che sfrutta il bisogno di affetto e la solitudine delle persone:

‐ Si viene contattati da un sito di incontri, che mette in contatto con una (fantomatica) ragazza (in

genere dell’est Europa), con la quale inizia uno scambio di e‐mail, a volte accompagnato da una o

più foto (in cui la ragazza è sempre e comunque splendida)

‐ Dopo un certo periodo, sviluppatasi una qualche forma di «complicità» ed intimità, la ragazza

richiede l’invio di una certa quantità di denaro per far fronte ad un debito, pagare delle spese

mediche o il funerale di un familiare defunto, per poi svanire nel nulla con i soldi.

Caso particolare di Scam, si definisce PHISHING (dall’inglese Fishing, pescare) il tentativo di ingannare

l’utente tramite l’invio di informazioni che ricalcano, nello stile, quelle inviate da istituzioni famose.

Tipico esempio è l’invio di messaggi

di posta elettronica fasulli,

ricalcanti lo stile di istituti bancari,

in cui l’utente viene invitato a

visitare una copia quasi identica del

sito web dell’istituzione e dove si

richiede l’inserimento dei dati

personali per ripristinare un conto

bloccato, accedere a nuove

funzioni o ricevere fantomatici

premi.

Il Phishing è una tecnica di social engeneering e, come tale, sfrutta le debolezze intrinseche dell’essere

umano (pigrizia, imprudenza, curiosità ecc) per danneggiare gli utenti.

Per difendevi dal phishing:

‐

‐

‐

‐

‐

‐

‐

Verificate SEMPRE il mittente della e‐mail: spessissimo troverete mittenti come

admin_bancoposta.<nomeserver a caso (libero, virgilio, tripod, google ecc)>.<it, com, eu, co.uk ecc>

Dotatevi di un browser con tecnologie anti‐phishing

Il 90% delle volte i messaggi riguardano istituzioni con cui non si ha a che fare (es. Banco Posta per chi

non ha un conto con Poste Italiane ); ignorateli e provvedete a cancellarli.

Non cliccate MAI sui link di e‐mail anche leggermente sospette e comunque verificare SEMPRE che il

testo dei link contenuti nelle e‐mail corrisponda al reale indirizzo: molto spesso i link recitano

http://www.poste.it ma in realtà puntano a indirizzi diversi (es: http://175.212.77.46)

I server degli istituti bancari o di altri servizi con risvolti economici, quando richiedono informazioni

sensibili (username, password, numeri di conto ecc), usano SEMPRE Secure Socket Layer, per cui

verificate che gli indirizzi di questo tipo di pagine inizino per HTTPS:// e non per HTTP://

Se siete in dubbio, contattate DIRETTAMENTE l’istituzione, personalmente, via telefono o via e‐mail

Verificate l’ortografia delle e‐mail: quelle di phishing sono spesso tradotte in decine di lingue con i

traduttori automatici e contengono degli ORRORI grammaticali