METODO 1) Rimozione del virus Polizia di Stato e degli altri ransomware con Hitman Pro Kickstart

Tra i migliori strumenti per la rimozione del virus Polizia di Stato, del virus Polizia Postale, Guardia di

Finanza, Centro Nazionale Anticrimine Informatico (CNAIPIC), Polizia Penitenziaria si sta recentemente

imponendo Hitman Pro Kickstart.

Si tratta di una funzionalità integrata nella più recente versione del software Hitman Pro ed il cui utilizzo

viene consentito a titolo gratuito. Mentre il noto Hitman Pro è un programma che viene proposto con una

politica di licenza particolare (l'applicazione è in grado di permettere la scansione completa del sistema in

uso; eventuali minacce, però, possono essere rimosse solo dopo aver versato la quota di registrazione),

Kickstart può essere utilizzato senza alcun genere di limitazione in ambienti non commerciali. L'unico

requisito per l'utilizzo della funzionalità Kickstart è la registrazione della trial di Hitman Pro.

Kickstart è stato studiato appositamente per rilevare la presenza di “ransomware” e permetterne

l'eliminazione senza troppi mal di testa.

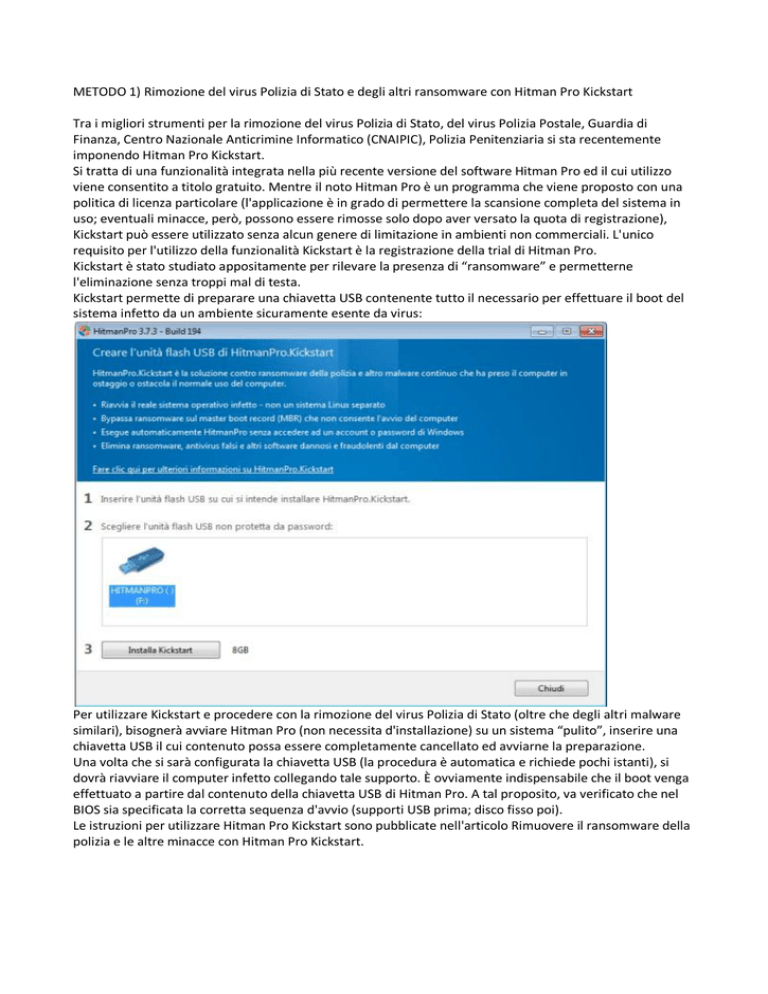

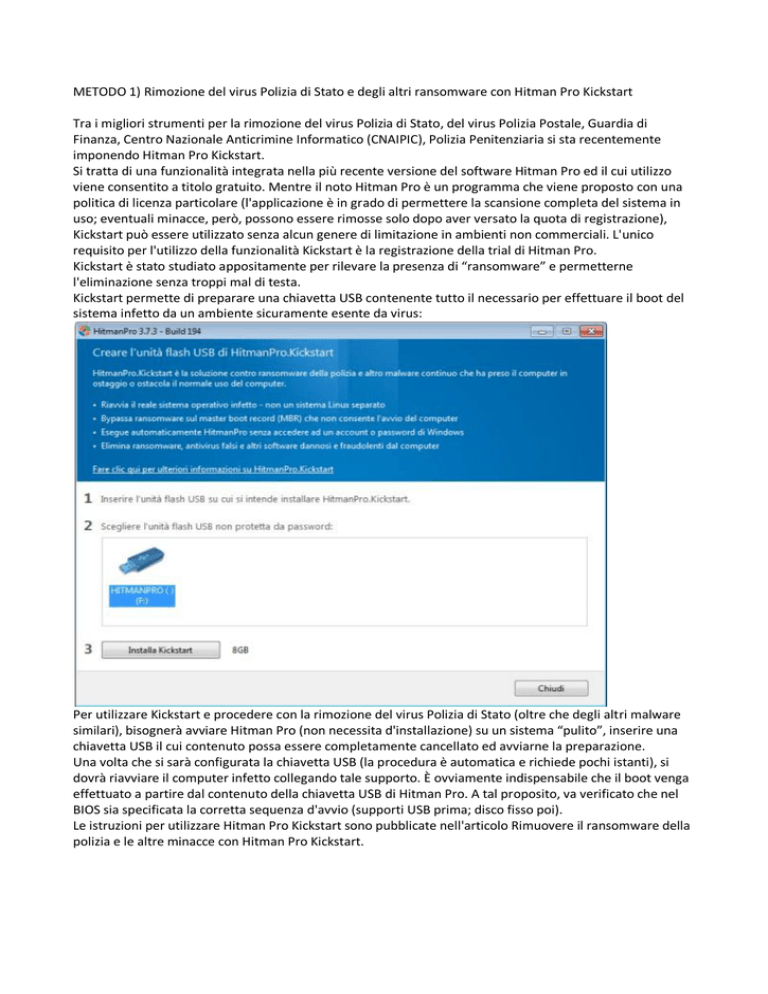

Kickstart permette di preparare una chiavetta USB contenente tutto il necessario per effettuare il boot del

sistema infetto da un ambiente sicuramente esente da virus:

Per utilizzare Kickstart e procedere con la rimozione del virus Polizia di Stato (oltre che degli altri malware

similari), bisognerà avviare Hitman Pro (non necessita d'installazione) su un sistema “pulito”, inserire una

chiavetta USB il cui contenuto possa essere completamente cancellato ed avviarne la preparazione.

Una volta che si sarà configurata la chiavetta USB (la procedura è automatica e richiede pochi istanti), si

dovrà riavviare il computer infetto collegando tale supporto. È ovviamente indispensabile che il boot venga

effettuato a partire dal contenuto della chiavetta USB di Hitman Pro. A tal proposito, va verificato che nel

BIOS sia specificata la corretta sequenza d'avvio (supporti USB prima; disco fisso poi).

Le istruzioni per utilizzare Hitman Pro Kickstart sono pubblicate nell'articolo Rimuovere il ransomware della

polizia e le altre minacce con Hitman Pro Kickstart.

METODO 2) Utilizzo di Combofix in modalità provvisoria

Il celeberrimo software gratuito Combofix è capace (soprattutto nelle ultime versioni...) di individuare la

presenza dei file correlati con l'azione del "ransomware" e di rimuoverli senza troppe difficoltà.

Anche in questo caso, è necessario appoggiarsi ad un sistema certamente libero da malware e scaricare il

programma Combofix (vedere questa scheda). L'applicazione dovrà essere memorizzata in una chiavetta

USB.

Dopo aver riavviato il personal computer infetto, si dovrà premere ripetutamente il tasto F8 sino alla

comparsa della finestra che permette l'avvio di Windows in modalità provvisoria con supporto di rete.

Requisito indispensabile per ottenere la rimozione del virus è l'accesso con un account dotato dei diritti di

amministratore.

Alla comparsa del prompt dei comandi bisognerà digitare, il più rapidamente possibile, explorer e premere

il tasto Invio. Nel giro di 2 o 3 secondi, infatti, il malware potrebbe entrare in esecuzione ed impedire

qualsiasi ulteriore tentativo di digitazione.

Non appena si aprirà la finestra di Windows Explorer, bisognerà portarsi all'interno della chiavetta ove si è

precedentemente memorizzato il software Combofix.

Dopo aver fatto doppio clic sull'eseguibile di Combofix, si dovrà attendere la completa rimozione del

malware seguendo. Le istruzioni per l'impiego dell'applicazione sono pubblicate nell'articolo Guida all'uso

di Combofix, il programma che elimina i malware più pericolosi e radicati.

METODO 3) Utilizzo del Kaspersky Rescue Disk e di Windows Unlocker

Il terzo suggerimento alternativo consiste nel prelevare l'ultima versione del Kaspersky Rescue Disk, un

software gratuito che vi avevamo già presentato nell'articolo Rimuovere i malware al boot del sistema con

Kaspersky Rescue Disk e che include anche Windows Unlocker, uno strumento appositamente realizzato

per "neutralizzare" i "ransomware".

Da un sistema sicuramente esente da malware, si dovrà scaricare questo file ISO quindi prelevare il

software aggiuntivo Rescue2USB (cliccare qui per il download).

Rescue2USB è un programma che consente di preparare una qualunque chiavetta USB rendendola avviabile

e memorizzandovi il file ISO di Kaspersky Rescue Disk. Così facendo, lasciando inserita all'avvio del personal

computer la chiavetta, si potrà comodamente avviare Kaspersky Rescue CD.

Una volta scaricato ed avviato Rescue2USB>, si potrà inserire automaticamente il Rescue Disk di Kaspersky

in una chiavetta USB: basta selezionare il file ISO di Kaspersky Rescue Disk, precedentemente scaricato,

l'unità USB di destinazione quindi fare clic sul pulsante Start:

Diversamente rispetto ad altre utilità (ad esempio YUMI), Rescue2USB non permette l'inserimento di utilità

addizionali nella chiavetta USB ed il suo contenuto sarà completamente rimosso.

Dopo aver riavviato il personal computer (ci si dovrà assicurare di aver lasciato inserita la chiavetta USB di

Kaspersky), bisognerà effettuare il boot del sistema dal supporto USB. Nel caso in cui ciò non accadesse, è

indispensabile controllare che nel BIOS del personal computer sia impostata la corretta sequenza di avvio

(unità USB prima, hard disk poi).

Lasciando inserita nel sistema in uso la chiavetta USB, dovrebbe comparire - al boot del personal computer

- la schermata che segue:

Premendo un tasto qualsiasi, si accederà ad un menù di scelta mediante il quale si potrà selezionare la

lingua preferita (noi abbiamo optato per l'inglese). Prima di procedere, si dovranno accettare le condizioni

di licenza d'uso premendo il tasto "1":

A questo punto, si dovrà scegliere Kaspersky Rescue Disk. Graphic mode cosicché l'ambiente di lavoro possa

essere usato facendo ricorso ad una comoda interfaccia grafica.

Al termine della fase di caricamento dell'ambiente di lavoro, ci si troverà dinanzi ad una finestra come

quella seguente:

In calce alla schermata principale, si noterà una "barra delle applicazioni" simil-Windows sulla quale

verranno elencate le finestre e le utilità aperte. Il pulsante posto sulla sinistra consente di accedere ad un

menù di scelta che ricorda quello proprio di Windows.

Come primo passo, è necessario verificare che la connessione di rete funzioni correttamente. A tale scopo,

è possibile avviare il browser web cliccando sul pulsante in basso a sinistra della barra delle applicazioni e

provare accedere ad un qualunque sito Internet:

In alternativa, è possibile aprire una finestra Terminale (Terminal) e digitare, per esempio, ping

www.google.it -w 5.

Se si otterranno delle risposte, significa che la connessione di rete è perfettamente funzionante. In caso

contrario, è necessario cliccare sulla voce Network setup del menù di avvio quindi selezionare l'interfaccia

di rete da impostare (cablata ossia wired o senza fili ovvero wireless):

Facendo clic sul pulsante Edit, si potranno eventualmente assegnare in modo manuale indirizzo IP, indirizzo

del gateway, DNS e così via.

Dal pulsante in basso a sinistra, bisognerà quindi fare clic sull'utilità Kaspersky WindowsUnlocker. In

alternativa, è possibile eseguire Windows Unlocker scegliendo Terminal quindi digitando windowsunlocker:

Windows Unlocker è un tool che si rivela particolarmente utile non soltanto per la rimozione del virus

Polizia di Stato ma anche per cancellare dal sistema le tracce lasciate da molti altri "ransomware" in

circolazione.

L'applicazione Windows Unlocker provvederà, automaticamente, a porre sotto la lente il registro di sistema

nella sua interezza rilevando e rimuovendo ogni traccia di eventuali infezioni da malware.

Alla comparsa della finestra a sfondo bianco, bisognerà lasciare che l'applicazione effettui

automaticamente tutti gli interventi del caso.

Dopo aver completato quest'operazione, si dovrà tornare alla schermata iniziale, fare clic sulla scheda My

Update Center quindi su Start update:

In questo modo si preleveranno, dai server di Kaspersky, i database delle firme virali aggiornati all'ultima

versione. Queste informazioni verranno automaticamente salvate, in diverse sottocartelle, all'interno della

directory C:\Kaspersky Rescue Disk 10.0. Così facendo, ogniqualvolta si riutilizzerà il supporto di Kaspersky

Rescue Disk, non si sarà costretti a riscaricare manualmente tutte le definizioni antivirus.

Per avviare una scansione antimalware, si dovrà poi tornare alla scheda Objects scan, selezionare tutte le

voci in elenco (Disk boot sectors, Hidden startup objects e la lettera identificativa di unità corrispondente al

disco C:):

Dopo aver spuntato le caselle corrispondenti, si dovrà avviare la scansione cliccando su Start objects scan.

Al termine della scansione, il rapporto dettagliato potrà essere eventualmente salvato sotto forma di file.

Nel caso in cui Kaspersky dovesse rilevare delle infezioni, suggeriamo di tentare prima una disinfezione dei

file (ove possibile) cliccando sulla voce Disinfection piuttosto che su Delete.

Il Kaspersky Rescue Disk contiene anche una comodissima utilità che permette di aprire il registro di

sistema di Windows, verificarne la configurazione ed eventualmente modificarne chiavi e valori. Ovvio che

il Rescue Disk di Kaspersky si rivela un'eccellente soluzione nel caso in cui fosse praticamente impossibile

accedere alla modalità provvisoria di Windows (tasto F8 al boot):

Dalla finestra esposta a video, è necessario aprire il "ramo" corrispondente al nome del sistema operativo

Windows installato sul disco fisso e portarsi in corrispondenza delle chiavi seguenti:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunEx

Si tratta delle chiavi che vengono usate per avviare automaticamente delle applicazioni all'avvio di

Windows. Se fossero ancora presenti delle tracce del virus Polizia di Stato o degli altri “ransomware”, è

altamente probabile che si trovino qui. In particolare, per ciascuna delle tre chiavi, è bene controllare che

nel pannello di destra non siano presenti voci contenenti eseguibili dai nomi sospetti. In tal caso, basterà

farvi clic con il tasto destro del mouse e scegliere Delete per eliminarli. È bene comunque accertarsi di ciò

che si sta facendo per evitare di rimuovere voci che contribuiscono al corretto funzionamento del sistema

operativo e delle altre applicazioni.

Allo stesso modo, è consigliabile portarsi in corrispondenza della chiave

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon e controllare che in

corrispondenza del valore Shell, nel pannello di destra, sia riportato explorer.exe e null'altro. In caso

contrario, è possibile intervenire manualmente con un doppio clic e specificare explorer.exe in

corrispondenza del valore Shell.

La chiave Userinit, invece, deve contenere tassativamente il solo valore C:\Windows\system32\userinit.exe,

(attenzione alla virgola finale che dev'essere presente).

Infine, accedendo alla chiave HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\System, se presente, il valore DisableTaskMgr deve essere impostato a 0

altrimenti non si potrà aprire il task manager di Windows. Se il valore DisableTaskMgr fosse ancora su 1,

significa che è ancora in atto la restrizione imposta dal malware. Facendo doppio clic sul parametro

DisableTaskMgr quindi digitando 0 nella casella Value data, si dovrebbe risolvere il problema.

A questo punto, riavviando il sistema (pulsante in basso a destra, Restart) ci si dovrebbe essere finalmente

sbarazzati del “ransomware” Polizia di Stato così come delle altre minacce similari.

METODO 4) Intervento manuale sul contenuto del registro di sistema di Windows

Gli utenti più smaliziati possono provare a rimuovere il virus Polizia di Stato autonomamente apportando

alcune variazioni alla configurazione del registro di Windows.

Anche in questo caso, è necessario riavviare il sistema in modalità provvisoria premendo ripetutamente, in

fase di boot, il tasto F8 sino alla comparsa del menù di scelta.

Da qui, si dovrà richiedere l'avvio di Windows in modalità provvisoria con prompt dei comandi accedendo

quindi con un account utente dotato di diritti amministrativi.

Alla comparsa della finestra del prompt dei comandi, si dovrà digitare rapidamente regedit e premere il

tasto Invio.

Apparirà immediatamente l'Editor del registro di sistema. L'obiettivo è quello di eliminare dapprima i

riferimenti a quei file che, ad ogni ingresso in Windows, provocano il caricamento automatico del virus

Polizia di Stato e dei “suoi fratelli”.

Per procedere, quindi, si dovranno aprire, in sequenza, i vari rami dell'albero del registro di Windows

seguendo il percorso HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon.

Dopo aver selezionato l'ultima voce Winlogon, nel pannello di destra dell'editor, si troverà il parametro

Shell. La sua impostazione corretta dovrebbe essere explorer.exe, così come riportato in figura:

Se il contenuto del valore Shell fosse diverso da explorer.exe, è altamente probabile che il “ransomware” si

sia qui insediato.

La migliore cosa da fare, a questo punto, è annotarsi il percorso indicato nel valore Shell, fare doppio clic su

Shell e modificare il campo Dati valore indicando solo ed esclusivamente explorer.exe e facendo clic sul

pulsante OK.

Il contenuto del parametro Shell del registro di sistema è infatti utilizzato da Windows (insieme con altre

chiavi) per stabilire quali applicazioni avviare ad ogni ingresso nel sistema operativo. Il virus Polizia di Stato

sfrutta tale locazione proprio perché è solitamente più difficoltosa da scovare e così da prendere il

"sopravvento" sugli altri programmi.

Dopo aver chiuso l'Editor del registro di sistema, sempre dal prompt dei comandi in modalità provvisoria, si

dovrà digitare Explorer seguito dalla pressione del tasto Invio.

Si aprirà la tradizionale interfaccia di Windows. Da qui bisognerà portarsi in corrispondenza del percorso

precedentemente annotato (contenuto nel parametro Shell) ed eliminare il file corrispondente.

Adesso, è bene portarsi all'interno delle cartelle seguenti (il percorso completo andrà digitato nella finestra

di Explorer):

%systemdrive%\users\%username%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

(Windows Vista e Windows 7)

%systemdrive%\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup (Windows Vista e

Windows 7)

C:\Documents and Settings\All Users\Menu Avvio\Programmi\Esecuzione automatica (Windows XP)

C:\Documents and Settings\%USERNAME%\Menu Avvio\Programmi\Esecuzione automatica (Windows XP)

All'interno di queste cartelle, è bene verificare che non vi siano riferimenti al file WPBT0 od altre voci

sospette. In caso affermativo, si dovrà provvedere a rimuoverle.

In particolare, il virus Polizia di Stato e gli altri “ransomware” possono presentarsi come file denominati

“0.una serie numeri.exe”: sono tutti elementi da cancellare immediatamente.

Dalla directory C:\ProgramData vanno eliminati tutti i file che contengono nel nome una serie di numeri.

File con una lunga serie di numeri nel nome potrebbero essere contenuti anche nella cartella

C:\Users\nomeutente\AppData.

Nella cartella %appdata% (C:\Users\nomeutente\Dati applicazioni in Windows XP;

C:\Users\nomeutente\AppData\Roaming in Windows Vista e Windows 7), bisognerà accertarsi che non sia

presente il file mahmud.exe (in caso affermativo si dovrà eliminarlo).

A questo punto, eseguendo il seguente comando si cancellerà l'intero contenuto della cartella dei file

temporanei di Windows sbarazzandosi degli altri file eventualmente correlati all'azione del malware:

rd %temp% /s /q

Indipendentemente dal metodo di rimozione utilizzato, dopo aver eliminato il malware con successo,

suggeriamo di effettuare una scansione completa del sistema con Malwarebytes Antimalware eliminando

tutti gli eventuali residui (Rimozione dei componenti dannosi con Malwarebytes' Anti-Malware e

Disattivare i processi collegati all'azione dei malware con Malwarebytes' Anti-Malware).

L'ultima versione di Malwarebytes Antimalware è prelevabile gratuitamente da questa pagina.

By dexstexprograms