Consapevolezza tecnologica:Trusted

Toshiba EasyGuard è la miglior

soluzione per un’elevata sicurezza dei

Platform Module (TPM)

Cosa significa Trusted Platform

Module ?

Tre elementi cardine per una mobilità senza problemi

Trusted Platform Module, in breve TPM, è un chip in

grado di gestire la crittografia di tutti i dati da e verso il

computer. Viene utilizzato un sistema a chiave doppia

(Chiave Pubblica e Chiave Privata) per assicurare il

giusto livello di sicurezza. In altre parole, essa rappresenta una sorta di “cassaforte” in

cui le chiavi di encription dei dati vengono conservate. Il TPM è stato sviluppato in

conformità alle specifiche industriali standard rilasciate dal Trusted Computing Group

(TCG) e rappresenta lo standard per la sicurezza dell’infrastruttura informatica mobile.

Per rispondere all'esigenza di una protezione avanzata dei dati e del sistema

Come funziona

e di una semplice connettività, gli elementi chiave di Toshiba EasyGuard sono

La maggior parte delle attuali soluzioni di sicurezza sono di natura software; di

conseguenza, non forniscono una protezione sufficiente e sono vulnerabili ad attacchi

fisici e/o da parte di applicativi espressamente progettati per

questo fine. Il TPM, invece, garantisce un livello ottimale di

sicurezza poiché coniuga l’elaborazione di avanzate procedure

di encription da parte di un processore integrato nell’hardware

della schema madre del notebook. E’ una soluzione di

sicurezza basata sia sull'hardware che sul software. Questa

tecnologia garantisce inoltre l’esecuzione dei soli applicativi

“autorizzati” dall’amministratore di rete, e che le informazioni trasmesse fuori

dall’azienda siano incomprensibili da parte di utenti non espressamente autorizzati.

dati,per una protezione avanzata del

sistema e per una semplice connettività. Questa innovativa soluzione di mobile

computing incorpora tecnologie che assicurano connettività e sicurezza ottimali,

innovazioni Toshiba anti-imprevisti e utility software avanzate per una mobilità

senza preoccupazioni.

tre:

Toshiba EasyGuard “Secure”

Funzionalità che offrono una protezione

avanzata dei dati

e del sistema

Toshiba EasyGuard “Protect & Fix”

Durable Design e Utility di diagnostica

per un tempo di produttività ottimizzato

Toshiba EasyGuard “Connect”

Funzionalità e utility software che

assicurano una connettività via cavo e

wireless semplice e affidabileCos'è lo

strumento di diagnostica PC?

©2005. Toshiba Europe GmbH. Nonostante l'impegno profuso da Toshiba per assicurare l'accuratezza delle informazioni qui fornite alla data

della pubblicazione, le specifiche, le configurazioni, i prezzi, la disponibilità di opzioni relative al sistema o ai componenti dei prodotti sono

soggetti a modifiche senza preavviso. Per le ultime informazioni sui prodotti o per rimanere aggiornati sulle più recenti opzioni software

e hardware, visitare il sito web Toshiba all'indirizzo www..toshiba-europe.com.

L’archiviazione delle chiavi di encription all’interno del processore TPM, garantisce

l’elevato livello di sicurezza di questa tecnologia. Dopo la generazione della chiave o

del certificato da usarsi per la crittografia dei dati da parte della componente software,

tali chiavi e certificati vengono archiviate all’interno del TPM. Tali informazioni

vengono utilizzate per autenticare l'integrità dei dati quando necessario e informano

l'utente. Prima che i dati possano essere resi disponibili all’utente oppure agli

applicativi che ne hanno richiesto l’accesso, il sistema si occupa di fare la decodifica

dei dati utilizzando la chiave in memoria. In seguito avviene un confronto con la

chiave memorizzata all’interno del processore TMP in modo da verificare con certezza

lo stato di integrità della chiave e di conseguenza dei dati. Sebbene ogni processore

TPM sia identificato da un numero univoco, il meccanismo di autenticazione dei dati

avviene attraverso le chiavi o l'ID memorizzati nel TPM. Questo sistema è in grado

CORRECT TECH-INSIGHT-TPM-IT

Consapevolezza tecnologica:Trusted

Platform Module (TPM)

quindi di resistere ad attacchi da parte di applicativi progettati con l’intento di

simulare un’azione del sistema per poi rivelare le informazioni decodificate ad utenti

non autorizzati.

Laddove sia necessario implementare livelli di sicurezza particolarmente elevati, il

sistema di protezione del TMP viene ulteriormente rafforzato grazie all’adozione di

chiavi USB oppure schede SD che contengono una seconda chiave di decodifica e

di verifica dell’autenticità dei dati. Questa meccanismo di autenticazione è di tipo

bidirezionale, ed opera in modo indipendente dalla chiave memorizzata all’interno

del processore TMP.

Quali applicazioni possono essere utilizzate con la

TPM?

Crittografia di file

e cartelle

•

Windows EFS (Encrypting File System)

•

Cartelle virtuali crittografate (sicurezza dei dati

personali)

X

E-mail sicura

Versioni di Outlook, Outlook Express e Netscape

Communicator che supportano la firma digitale

e le funzionalità di codifica/decodifica della posta.

X

WWW sicuro

Internet Explorer e Netscape Communicator che

supportano protocolli di sicurezza (SSL)

X

Altro

•

Reti private virtuali (Virtual Private Network ,VPN)

•

Password uniche (ad esempio, RSA SecurID)

•

Autenticazione del client

X

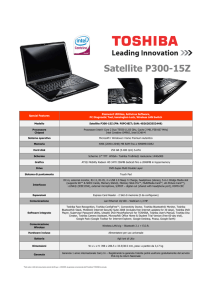

Riepilogo delle funzionalità e dei vantaggi

X

TPM (Trusted

Platform Module)

Protezione dei dati sensibili, codifica e firma digitale per

la sicurezza della privacy e dei contenuti dell'utente

X

Soluzioni basate su

hardware e software

Capacità di sostenere attacchi fisici e logici a protezione

delle chiavi e delle credenziali memorizzate

X

Funzionalità leader

(ad esempio TCG)

Possibilità di utilizzo su piattaforme multiple

CORRECT TECH-INSIGHT-TPM-IT