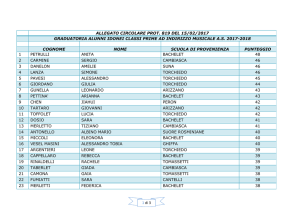

I.T. VITTORIO BACHELET

Ormai lo sappiamo:

Internet è un mondo "parallelo“

Fonte di informazioni, di relazioni sociali, di

crescita culturale.

Si possono trovare occasioni per acquisti,

per viaggi ma anche, come nella vita reale,

criminali e persone pronte ad approfittare

della buona fede per ingannare la gente.

I.T. VITTORIO BACHELET

presentata a Roma da Eurispes e Telefono Azzurro il 7/12/2011

Il 37,7% degli adolescenti italiani naviga su Internet da 2 a 4 ore e oltre al giorno

e tra questi, quasi la metà perde la cognizione del tempo quando è online.

La maggior parte lo usa però per giocare o scaricare video e materiali

multimediali (87,3%).

In particolare sono scaricati da YouTube canzoni e spezzoni dei telefilm

preferiti.

Un 17,1% scarica anche video di incidenti, scene di sangue e di sesso.

Il 41,4% passa dalle due alle quattro ore attaccate al cellulare anche per

connettersi a alla rete.

Il 42,5% dei ragazzi controlla continuamente la posta elettronica o Facebook

(un terzo ha più di 500 “amici”).

Tra chi usa i social network, l'8,5% accetta amicizie anche da sconosciuti.

Quasi 1 su 5 si sente irrequieto e nervoso se non può usare internet.

I.T. VITTORIO BACHELET

Cosa preoccupa ?

il 31,1% dei ragazzi interpellati comunica

con sconosciuti

ma soprattutto il 56,4% non si aspetta di

parlare con persone che non dicano chi sono

veramente

I.T. VITTORIO BACHELET

Altro dato allarmante

Molti ragazzi (60%) non sanno che

a 14 anni si è già

penalmente responsabili

di fronte alla legge.

Non percepiscono i pericoli nella trasmissione di

messaggi e immagini non legali, soprattutto, se

si tratta ad esempio di episodi di bullismo che

vengono trasmessi per foto e video in Internet.

I.T. VITTORIO BACHELET

e-mail

chat

Facebook

YouTube

acquisti on line

I.T. VITTORIO BACHELET

Insidie

Essere contagiati da virus informatici

che possono essere contenuti

nei file allegati ai messaggi di posta o nei link

Trovare centinaia di messaggi indesiderati inviati

da utenti sconosciuti (spamming)

Phishing

Queste attività sono svolte dai “cracker” persone

che si ingegnano per eludere blocchi imposti da

qualsiasi software al fine di trarne profitto

I.T. VITTORIO BACHELET

Cosa fare contro i virus

Aumenta il livello di protezione del browser

Installa un antivirus e aggiornarlo ogni giorno

Se esistono dubbi legati al mittente della mail cancella il

messaggio e non aprire gli allegati (senza aprire il

messaggio!!!)

Se il messaggio ricevuto è in lingua inglese ed ha per oggetto

“thanks” oppure “hi” cancellalo immediatamente

Non farti tentare dalla curiosità se arrivano e-mail riguardanti

presunte vincite

Non aprire allegati con estensione .txt .exe o .zip da mittenti

sconosciuti

I.T. VITTORIO BACHELET

Presta attenzione!!!

I creatori dei codici infetti possono inviare e-mail

con link infetti.

Un esempio può essere

rappresentato da un link con un

filmato che (si suppone) richieda

un aggiornamento di Flash per

essere visto.

Quando l'utente accetta di eseguire

l'update, viene in realtà infettato da

codice maligno.

I.T. VITTORIO BACHELET

Spamming

Cosa fare ?

Leggi sempre la nota informativa sull’uso dei dati personali

prima di accettarla

Se non vuoi ricevere materiale pubblicitario, specifica che

non vuoi essere inserito negli elenchi

Non fornire mai il tuo indirizzo mail se non sono chiare le

finalità

Installa sul pc un software anti-spamming in grado di filtrare

i messaggi inviati ad una moltitudine di indirizzi

I.T. VITTORIO BACHELET

Phishing

Il phishing è un tipo di frode ideato allo scopo di

rubare importanti dati personali dell'utente, ad

esempio numeri di carta di credito, password, dati

relativi al proprio conto e così via.

Gli autori delle frodi sono in grado di inviare

milioni

di

messaggi di posta

fraudolenti

che, in apparenza, sembrano

provenire da siti Web sicuri, come la banca

o le poste, che richiedono di fornire

informazioni riservate.

I.T. VITTORIO BACHELET

Avverti

mamma e

papà

Esempio di phishing

Il messaggio contiene un indirizzo URL ingannevole

che collega a un sito Web falsificato

I.T. VITTORIO BACHELET

Phishing: cosa fare

Se pensi di aver ricevuto un messaggio di phishing, non

rispondere

Non utilizzare i collegamenti contenuti all'interno dei

messaggi perchè conducono spesso a falsi siti Web

Digita gli indirizzi direttamente all'interno del browser se vuoi

accedere al sito vero

Prima di immettere dati

personali

verifica

il

certificato di protezione

Installa le versioni più recenti dei programmi di posta

elettronica dotati di funzionalità di protezione

I.T. VITTORIO BACHELET

Phishing: cosa fare

Interessante il sito

http://antiphishing.poste.it/

Se questo non è sufficiente devi sporgere querela

presso la Polizia Postale (video)

http://www.commissariatodips.it/

Altri siti

www.sicurinrete.it

I.T. VITTORIO BACHELET

La messaggistica immediata o

chat

è essenzialmente l'equivalente in

modalità testo di una telefonata

In aziende di tutte le dimensioni,

sempre più utenti la utilizzano

come strumento di comunicazione

I.T. VITTORIO BACHELET

Esistono diversi

prodotti di

instant

messaging con

cui è possibile

chattare con altre

persone che

abbiano attivo lo

stesso programma

I.T. VITTORIO BACHELET

Skype

Windows Live Messenger

Alcune funzioni:

la chat istantanea

la gestione di messaggi

con “contatti” non in linea

il trasferimento di file tra

un utente e l'altro

la condivisione di cartelle

I.T. VITTORIO BACHELET

Presta attenzione!!!

Le persone che incontri

in chat potrebbero non

essere quelle che dicono

di essere !!!

Accade spesso infatti che comunicando attraverso il computer si

instauri subito con gli altri una forte confidenza, che i più piccoli

o gli sprovveduti non sono abituati a gestire e di cui i

malintenzionati riescono facilmente ad approfittare.

video: la chat di Chiara (scegli tu la fine della storia)

I.T. VITTORIO BACHELET

Popolare sito di

social network

inventato da Mark Zuckerberg

1 miliardo di utenti

in tutto il mondo

L’Italia è all’undicesimo posto della classifica delle nazioni

con il maggior numero di utenti

(con quasi 22 milioni e mezzo di “amici” )

I.T. VITTORIO BACHELET

Per entrare a far parte di

un social network online

occorre costruire il proprio

profilo personale

A questo punto è possibile invitare i propri amici a far parte del

proprio network, i quali a loro volta possono fare lo stesso,

cosicché ci si trova ad allargare la cerchia di contatti con gli amici

degli amici e così via, idealmente fino a comprendere tutta la

popolazione del mondo.

I.T. VITTORIO BACHELET

Quando siamo davanti allo schermo

superiamo reticenze e imbarazzi

propri della vita reale

Tendiamo a riversare in rete foto e video di noi stessi e

di altri, riflessioni di qualunque tipo o riguardo le nostre

scelte più intime, senza riflettere sul fatto che una volta

immesse in rete le informazioni hanno una diffusione

pressoché illimitata nello spazio e nel tempo

Riflettiamo…

video: posta con la testa

I.T. VITTORIO BACHELET

Rischi

Pericoli per la privacy, in particolare il rischio di furto

d’identità da parte di un soggetto che si registra con

nome, foto e informazioni altrui

Alla facilità di immissione di dati e foto non corrisponde

un altrettanto agevole possibilità di cancellazione,

quando si decide di uscire dal social network

Rischio che le informazioni immesse

vengano utilizzate senza un apposito

consenso da parte di altri anche per

atti di bullismo (cyberbullismo)

Una storia vera: Amanda Todd

I.T. VITTORIO BACHELET

Riflettiamo…..

Se sapessi che il vicino di casa o il tuo professore possono

leggere quello che hai inserito on-line, scriveresti le stesse

cose e nella stessa forma?

Sei sicuro che le foto e le informazioni che pubblichi ti

piaceranno anche tra qualche anno?

Prima di caricare/postare la “foto ridicola” di un amico, ti sei

chiesto se a te farebbe piacere trovarti nella stessa situazione?

I membri dei gruppi ai quali sei iscritto possono leggere le

tue informazioni personali?

Sei sicuro che mostreresti “quella” foto anche al tuo nuovo

ragazzo/a?

I.T. VITTORIO BACHELET

Un uso consapevole

Rifletti bene prima di mettere on-line i tuoi dati, foto,

filmati

Renditi visibile solo agli amici

Non accettare con disinvoltura tutte le proposte di

“amicizia”

Cerca di essere assolutamente certo dell’identità della

persona con cui entri in contatto

Astieniti dal pubblicare informazioni personali o foto di

altri senza il loro consenso

I.T. VITTORIO BACHELET

L'accesso a YouTube

non è consentito

a ragazzi di età

inferiore a 13 anni

La pubblicazione di video su di te, sui tuoi amici o sulla tua

famiglia può essere divertente ed esaltante … però non puoi

mai sapere chi lo troverà: potrebbe persino finire in cima

all'elenco dei più visti!

Se il tuo video è personale, contrassegnalo come privato in

modo che possa essere visualizzato soltanto dai tuoi amici e

da coloro con cui lo condividi.

I.T. VITTORIO BACHELET

OCCHIO!!!

Se inserisci dei video pubblici, verifica che non contengano alcun

elemento che possa far capire a un estraneo chi sei o dove vivi.

Le informazioni personali come il numero di telefono o l'indirizzo privato

non dovrebbero MAI essere condivise con altri utenti.

Stai attento a elementi come i numeri di targa sulle macchine o

immagini dell'esterno della tua abitazione che potrebbero

accidentalmente apparire sullo sfondo di un video e consentire a un

estraneo di rintracciarti.

… e comunque pensaci prima di mettere video o foto in rete!!

video: cyberbullismo

I.T. VITTORIO BACHELET

Sempre più consumatori acquistano on line.

Ad affermarlo è una indagine che indica come la

crescita sia stimata attorno al 40 per cento

negli ultimi due anni.

Parallelamente a questa crescita, però,

aumenta anche il rischio truffe.

Ebay segnala quei venditori che non

offrono adeguate garanzie ai

consumatori, nonché quelli che hanno

messo in atto delle truffe.

I.T. VITTORIO BACHELET

PAGAMENTI

nel mondo la carta di credito è lo strumento

più utilizzato per pagare gli

acquisti on line

in Italia

PayPal (un metodo di pagamento telematico

considerato sicuro) è quello più utilizzato

(45%), seguito dalle carte di credito (43%)

e dalle carte pre-pagate (42%).

Per fare acquisti in rete di solito viene richiesto solo il

numero di carta di credito e la data di scadenza.

I.T. VITTORIO BACHELET

PAGAMENTI

Il rischio principale è quello della clonazione

L’uso fraudolento può avvenire principalmente in due modi:

1. SNIFFING: i pirati informatici riescono ad intercettare

tutte le informazioni che vengono inviate via Internet

2. Attraverso l’utilizzazione, da parte di terzi, delle ricevute

di pagamento che il titolare, a seguito di un acquisto in

un negozio, ha buttato, senza distruggere

I.T. VITTORIO BACHELET

Contromisure per evitare truffe

Utilizza siti conosciuti o che abbiano

credibilità

Verifica

che

i

siti

usino

protocolli

di

sicurezza

(in basso a destra deve esserci un’icona con un lucchetto)

Evita di fornire informazioni troppo personali

Fai uso delle soluzioni di home banking che le banche

mettono a disposizione per controllare spesso il tuo

estratto conto

Non gettare mai le ricevute di carte di credito nei rifiuti

I.T. VITTORIO BACHELET

I.T. VITTORIO BACHELET

1. Attenti all’identità: nella vita reale, se qualcuno

si maschera puoi accorgertene subito. In Rete è molto semplice

assumere identità diverse da quella vera. Quindi non dare mai

indirizzi, numeri di telefono o altre informazioni che ti rendano

rintracciabile a persone che non hai già incontrato nella vita reale.

2. Pedofili nascosti: se ti trovi in un sito dedicato ai giovani e

incontri un adulto, sii prudente. Cosa ci fa un adulto sul sito dove si

aiutano gli studenti a svolgere i compiti? Se ti contatta, fai

attenzione ai tuoi dati personali e agli appuntamenti.

3. Pornografia verbale: esistono forum per ragazzi dove si

discute sul sesso usando un linguaggio esplicito. In questi luoghi è

più facile incontrare persone che hanno secondi fini, quindi è meglio

evitarli.

I.T. VITTORIO BACHELET

4. Appuntamenti al buio? No grazie: molti ragazzi

vogliono incontrare gli amici virtuali. Se anche tu ne hai

voglia, prendi appuntamenti in luoghi molto frequentatati e fatti

sempre accompagnare. Infine non dimenticarti di avvertire i tuoi

genitori su orario e luogo dell’incontro.

5. Stalking: se qualcuno ha il tuo numero di telefono, conosce il tuo

indirizzo di casa, sa dove vai a scuola o in palestra, può usare questi

dati per intromettersi in maniera molesta nella tua vita privata.

6. Cyberbullismo: in rete è facile diventare bulli, non serve la

violenza fisica. Un fotomontaggio che ti ridicolizza può farti star male

se lo vedono i tuoi amici. Se qualcuno apre un gruppo sul tuo social

network con lo scopo di prenderti in giro, potresti rimanerci molto

male. Se sei una vittima di questi comportamenti, segnala gli abusi ai

gestori del sito dove si trova il materiale.

I.T. VITTORIO BACHELET

7. Furto di identità: se qualcuno conosce i tuoi

username e password, può usare indisturbato il tuo nome

e la tua faccia virtuali. Perciò usa password complesse (es. numeri e

lettere) e imposta domande di “recupero password” a cui solo tu sai

dare una risposta.

8. Violazione della privacy: le informazioni che ti riguardano sono

di tua proprietà. Perciò se trovi una foto o un video su di te su

internet, ma non sei d’accordo, puoi segnalare l’accaduto ai gestori

del sito.

9. Livelli di Privacy: i social network ti permettono di scegliere le

persone a cui mostrare il tuo profilo. Ricordati di impostare sempre i

“livelli di privacy” affinché i tuoi dati non siano mai pubblici.

I.T. VITTORIO BACHELET

10. Evasione dalla realtà:

esagerare con le relazioni virtuali può isolarti dal mondo reale.

Non stare troppe ore al pc, esiste ancora la vita reale.

Divertiti con i tuoi amici

a scuola

al cinema

a casa

in palestra….

I.T. VITTORIO BACHELET

I.T. VITTORIO BACHELET