Capitolo 2: Le reti di computers

2.1 - Local Area Network (LAN)

Le reti locali (LAN), sono il più comune tipo di rete presente nei

piccoli

uffici.

Una

rete

locale

presenta

le

seguenti

caratteristiche:

• opera su di un'area ristretta. Può trattarsi di un piano di un

edificio o di un singolo edificio;

• gli host all'interno della LAN sono collegati tra di loro per

mezzo di connessioni di rete ad elevata capacità di banda, tipo

ethernet o token ring;

• spesso, tutti gli aspetti della rete locale sono gestiti

privatamente. Non occorre l'intervento di terze parti per le

soluzioni che riguardano la connettività;

• i servizi delle reti locali sono disponibili 7 giorni alla

settimana, 24 ore su 24.

Parlando dei sistemi operativi di rete, si possono trovare due

tipi fondamentali di reti locali: quelle paritetiche e quelle

basate su server.

Le reti paritetiche (dette anche "peer-to-peer") operano senza

server dedicati sulla rete. Ciascun host funge sia da client che

da server. L'utente di ciascun host determina le informazioni o le

periferiche che desidera condividere con gli altri membri della

rete. Le reti paritetiche, in genere, sono relegate alle

organizzazioni più piccole, poiché non si adattano bene a quelle

di dimensioni maggiori. Presentano inoltre diversi problemi per

quanto riguarda la sicurezza, dato che questa dipende dalla

capacità di ciascun utente host di controllare la propria

protezione.

Nelle reti basate su server, invece, almeno un host é dedicato

alla funzione di server. I computer client non condividono alcuna

informazione con gli altri computer. Tutti i dati sono archiviati

sul server centrale. Molte reti aziendali si basano su questa

metodologia. Nell'ambito di una rete basata su server, i server

possono giocare parecchi ruoli, tra i quali:

• server di file e di stampa. Forniscono un deposito sicuro per

tutti i dati. Possono anche gestire le code di stampa, che

offrono l'accesso alle risorse di stampa condivisibili sulla

rete;

• server di applicazione. Forniscono la parte del server nelle

applicazioni client/server. In un ambiente client/server, il

client fa girare una piccola versione del programma (stub), che

permette la connessione con il server. La parte server

dell'applicazione, ha poi lo scopo di eseguire, per conto del

client,

le

interrogazioni

che

richiedono

molta

potenza

elaborativa. I server Web ed i server di database sono esempi di

server di applicazioni;

• server della posta. Forniscono funzioni di inoltro e di

ricezione della posta elettronica ai client della rete.

Ricorrendo a dei gateway, il trasporto può avvenire tra sistemi

di posta omogenei;

• server fax. Forniscono, agli utenti

l'inoltro e la ricezione di fax;

della

rete,

servizi

per

• server della sicurezza. Sono dedicati alla sicurezza sulla rete

locale, nel caso questa sia collegata a qualche rete più grande,

come per esempio Internet. I server della sicurezza comprendono

i firewall ed i server proxy;

• server di comunicazione. Consentono che vi sia un flusso di dati

esterno tra la rete ed i client remoti. Un client remoto può

utilizzare un modem per chiamare telefonicamente la rete locale.

Il sistema contattato é il server di comunicazione, il quale può

essere configurato con uno o più modem, per consentire l'accesso

esterno alla rete. Dopo che il client si é collegato alla rete,

esso può agire come se vi fosse direttamente connesso per mezzo

di una scheda di rete.

Nell'implementazione di una rete locale, bisogna prendere in

considerazione

parecchi

aspetti

della

rete,

tra

cui

la

collocazione dei computer, l'ubicazione dei cavi e l'hardware

richiesto per la connessione. Il termine usato per definire questi

problemi connessi alla progettazione di una rete, é "topologia di

rete". Al momento attuale, per le reti locali si utilizzano

comunemente queste quattro topologie:

• reti a bus;

• reti a stella;

• reti ad anello;

• reti a doppio anello.

2.1.1 - Reti a bus

La rete a bus é il metodo più semplice utilizzato per mettere in

rete i computer. Consiste in un singolo cavo che connette tutti i

computer, i server e le varie periferiche in un singolo segmento

di rete. Gli host su una rete a bus, comunicano tra loro mettendo

le informazioni sul cavo, indirizzate all'indirizzo fisico della

scheda di rete usata per connettere il computer destinatario al

segmento di rete. Questo indirizzo fisico prende il nome di

indirizzo Media Access Control (MAC). I dati messi sulla rete

vengono inviati a tutti i computer che fanno parte della rete

stessa. Ciascun computer esamina questi dati, per scoprire se

l'indirizzo di destinazione delle informazioni corrisponde al

proprio indirizzo MAC. In caso affermativo, il computer legge le

informazioni, altrimenti le scarta. Le reti ethernet costituiscono

l'implementazione più comune delle reti a bus. Esse si servono di

un metodo chiamato "Carrier Sense Multiple Access with Collision

Detection" (CSMA/CD). Ciò significa che un solo computer per volta

può inviare dati sulla rete a bus. Se un host volesse trasmettere

dati e scopre che vi sono già altri dati in transito sulla rete,

esso deve aspettare che questa sia libera prima di trasmettere le

sue informazioni.

Se due host iniziano contemporaneamente a trasmettere dati sulla

rete, avviene un fenomeno chiamato “collisione”. Gli host possono

accorgersi di questa situazione ed inviare sulla rete un segnale

di ingorgo. Questo fa sì che la collisione duri abbastanza a lungo

perché tutti gli altri host la riconoscano. Ciascun host

trasmittente aspetta un periodo di tempo casuale prima di tentare

di nuovo l’invio dei dati. Questo intervallo di tempo è reso

casuale per ovvi motivi. Se infatti due host rilevassero una

collisione e dopo un periodo di tempo T tornassero entrambi ad

inviare il messaggio, vi sarebbe nuovamente una collisione. Si

creerebbe insomma un ciclo di durata virtualmente infinita,

durante il quale tutti gli host sarebbero esclusi dalla rete.

2.1.2 – Reti a stella

In una rete a stella, i segmenti di cavo da un’unità centrale di

connessione (hub), connettono tutti i computer. In alcuni casi,

l’hub può prendere anche il nome di “concentratore”. Questa che

impiega un hub è una delle topologie di rete in assoluto più

utilizzate. Il vantaggio principale, rispetto ad una rete a bus è

che, se un segmento di cavo si rompe, solo l’host connesso alla

hub su quel segmento di cavo ne è influenzato. Di seguito, sono

elencati altri vantaggi della topologia di rete a stella:

•

è possibile disporre più hub, uno sopra all’altro, in modo di

aumentare il numero di porte che collegano gli host alla pila

di hub. In questo modo, le reti a stella, possono diventare

di grandi dimensioni;

•

per effettuare le connessioni con

utilizzare differenti tipi di cavo;

•

se si utilizza un hub attivo, è possibile controllare in via

centralizzata l’attività ed il traffico sulla rete, per mezzo

di protocolli per la gestione della rete, come il Simple

Network Management Protocol (SNMP).

degli

hub,

si

possono

2.1.3 – Reti ad anello (token ring)

In una rete ad anello, tutti i computer sono collegati tra loro in

un cerchio logico. I dati viaggiano intorno al cerchio e passano

attraverso tutti i computer. Nella disposizione fisica, la rete ad

anello sembra seguire lo stesso schema della rete a stella. La

differenza sostanziale è l’unità di connessione, conosciuta come

Multi-Station Access Unit (MAU). Nella MAU, i segnali dei dati

passano, in un anello, da un host a quello successivo. I dati sono

trasmessi intorno all’anello per mezzo di un metodo chiamato

“passaggio del testimone” o “passaggio del gettone” (in inglese,

token passing). Quando un host deve trasmettere dei dati, modifica

il testimone con i dati che desidera inviare e lo configura con

l’indirizzo MAC dell’host destinatario.

I dati passano attraverso tutti i computer finché non raggiungono

quello giusto, che, a sua volta, modifica il testimone per

indicare di aver ricevuto correttamente le informazioni trasmesse.

Quando l’host mittente constata l’avvenuta ricezione dei dati, il

pacchetto dei dati viene rimosso dalla rete. Il testimone è quindi

rilasciato, in modo che un altro host sulla rete possa trasmettere

dati. In una rete con topologia ad anello, esiste un solo

testimone. Se un client vuole trasmettere dati ed il testimone è

già in uso, deve attendere che questo venga rilasciato. Sebbene

sembri un sistema poco efficiente, è bene far presente che il

testimone viaggia nell’anello ad una velocità prossima a quella

della luce. Se la lunghezza totale dell’anello fosse di 400 metri

(l’equivalente di una pista di atletica), un testimone sarebbe in

grado di percorrerlo circa 5000 volte al secondo.

2.1.4 – Reti a doppio anello

Le reti a doppio anello, sono un’evoluzione delle più semplici

token ring. Al posto di un singolo anello che collega i vari host,

gli anelli utilizzati sono due (anello principale ed anello

secondario). Nelle normali operazioni, tutti i dati fluiscono

sull’anello principale, mentre quello secondario rimane spesso

inattivo. Quest’ultimo serve solo nel caso che si verifichi una

rottura sull’anello principale. L’anello, quando è necessario,

riconfigura sé stesso automaticamente, in modo da utilizzare il

circuito secondario, continuando pertanto a trasmettere.

Le reti a doppio anello supportano solitamente la tecnologia a

fibre ottiche, detta Fiber Distribucted Data Interface (FDDI). I

cavi a fibre ottiche presentano i seguenti vantaggi:

•

trasmissione

sicura:

non

vengono

emessi

elettromagnetici passibili di intercettazione;

•

distanze maggiori: fino a 1600 metri su di un unico segmento,

senza bisogno di ripetitori che rafforzino il segnale;

•

immunità al rumore elettromagnetico (EM noise)

segnali

2.2 – Le schede di rete (NIC)

Conosciute anche come NIU (Network Interface Units), le NIC

(Network Interface Cards) sono schede a circuiti stampati che

forniscono l’accesso fisico dal nodo al mezzo trasmissivo della

LAN. La NIC esegue la frammentazione della trasmissione dati e la

formattazione dei pacchetti di dati con l’intestazione e la coda

opportune. Una NIC, conforme allo standard IEEE, contiene un

indirizzo logico univoco (MAC address), codificato nell’hardware,

che antepone all’intestazione di ciascun pacchetto dati. La NIC

dispone in genere di una certa quantità di memoria buffer che le

consente di assorbire alcuni bit trasmessi dal dispositivo

associato, costituire i pacchetti e mantenerli fino a che la rete

non sia disponibile. Nell’ambito del modello di riferimento OSI

(che sarà illustrato nel dettaglio nel capitolo 3), le NIC operano

a livello dei due strati più bassi (fisico e collegamento dati) e

possono contenere un microprocessore in grado di svolgere alcune

banali funzioni di elaborazione, diminuendo il carico di lavoro

del dispositivo collegato (solitamente un PC). La NIC può essere

inserita in uno slot di espansione del PC, oppure in un

contenitore separato. In configurazione autonoma essa può gestire

più dispositivi, realizzando un ulteriore controllo della contesa

del mezzo trasmissivo. I transceiver, integrati nelle NIC/NIU e

nei MAU, vengono inseriti nelle LAN per ricevere un segnale di

trasporto e trasmetterlo lungo il percorso assegnatogli. I MAU

(Media Access Units o Multistation Access Units) sono dispositivi

autonomi contenenti le NIC, che supportano uno o più nodi.

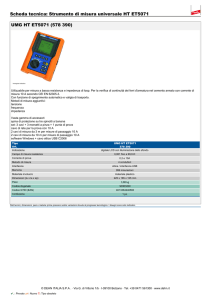

(una scheda di rete della 3COM:

il modello Gigabit EtherLink Server Network Interface Card)

2.3 – Il cablaggio di una LAN

Nell’implementazione di una rete locale, assume importanza

fondamentale il tipo di cablaggio da utilizzare. I cavi di rete si

suddividono fondamentalmente in quattro categorie:

•

cavi coassiali

•

cavi twisted-pairs

•

cavi USB

• cavi in fibre ottiche

Ogni tipo di cavo, possiede caratteristiche ben precise: lunghezza

massima del singolo segmento, impedenza, numero massimo di host

collegabili al singolo segmento e molte altre.

2.3.1 – Cavi coassiali

I cavi coassiali si dividono sostanzialmente in due tipi diversi:

•

i cavi coassiali “thin ethernet” (denominati più comunemente

“thinnet”);

•

i cavi coassiali “thick ethernet” (denominati più comunemente

“thicknet)”.

Entrambi i tipi di cavo garantiscono un’ampiezza di banda di circa

10 Mbit/sec.

2.3.1.1 – Thin Ethernet (10base-2)

Si tratta del cavo di rete in assoluto più utilizzato. Un singolo

segmento può essere lungo fino a 185 metri e vi possono essere

collegati fino a 30 host. Mediante l’utilizzo di un ripetitore di

segnale, è possibile collegare tra loro fino a 5 segmenti da 185

metri l’uno, raggiungendo la ragguardevole cifra di 925 metri. I

segmenti utilizzabili per collegare gli host, sono però al massimo

3. I professionisti, infatti, dicono che il thinnet deve

rispettare la regola del 5-4-3: al massimo 5 segmenti, con 4

ripetitori e 3 segmenti utili per mettere in rete le macchine.

L’impedenza del cavo thinnet (o coassiale sottile) è di 50 ohm. La

topologia di rete in cui questo cavo viene utilizzato è quella di

una rete a bus (vedi paragrafo 2.1.1). Tra i suoi pregi vi sono un

prezzo veramente concorrenziale (circa 1000 lire al metro) ed il

suo limitato spessore, che ne permette una facile collocazione

anche in spazi ristretti. Si tratta però di un cavo molto delicato

soprattutto in considerazione della topologia di rete in cui è

utilizzato. In una rete a bus, infatti, è sufficiente che un cavo

si danneggi, affinché tutti gli host rimangano completamente

isolati.

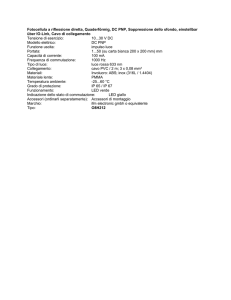

(due cavi coassiali sottili:

in alto un RG-58 C/U ed in basso un RG-11)

2.3.1.2 – Thick Ethernet (10-base-5)

Parente stretto del thinnet, il thicknet è caratterizzato da un

maggiore spessore, che migliora la distanza massima del singolo

segmento (circa 500 metri) ed il numero di host ad esso

collegabili (circa 100). L’impedenza del cavo thicknet è di 75 ohm

ed anche in questo caso la topologia di rete nel quale viene

utilizzato è quella di una rete a bus. E’ un cavo decisamente più

costoso rispetto al “cugino” ed il suo spessore lo rende molto

difficile da posare. Tra gli aspetti negativi, non bisogna

trascurare il fatto che non è possibile fare delle “aggiunte” al

cavo, che deve necessariamente essere un pezzo unico.

2.3.2 – Cavi twisted-pairs (10Base-T)

Si tratta di quello che in Italia é generalmente chiamato col nome

di “doppino”. Così come per i cavi coassiali, anche i cavi

twisted-pairs sono suddivisi in due diverse categorie:

•

i cavi twisted-pairs STP (Shielded Twisted-Pairs);

• I cavi twisted-pairs UTP (Unshielded Twisted-Pairs)

Entrambi i tipi di cavo sono formati da 8 fili, intrecciati tra di

loro in modo da formare 4 coppie. L’ampiezza di banda garantita da

un rete di cavi twisted-pairs può arrivare fino a 100Mbps. La

topologia di rete a cui questi cavi sono applicati è solitamente

quella della rete a stella, in quanto possono essere soltanto due

gli host collegati al singolo segmento.

2.3.2.1 – Unshielded Twisted-Pairs (UTP)

Il cavo UTP si differenzia dall’STP esclusivamente per il fatto di

non essere schermato. Può essere di cinque categorie differenti:

•

Categoria

1:

usata

nei

tradizionali

cavi

Trasporta solo il traffico vocale e non i dati;

•

Categoria 2: approvato per trasmissioni di dati fino a 4Mbps

(le prime token ring);

•

Categoria 3: approvato per trasmissioni di dati fino a 10Mbps

(ethernet);

•

Categoria 4: approvato per trasmissioni di dati fino a 16

Mbps (token ring);

•

Categoria 5: approvato

100Mbps (fast ethernet).

per

trasmissioni

di

telefonici.

dati

fino

a

A seconda del tipo di cablaggio implementato, servono connettori

diversi per interfacciare i segmenti di cavo con le schede di

rete. I connettori RJ45 si accompagnano spesso al cablaggio UTP.

Essi assomigliano molto ai connettori telefonici, ma rispetto a

questi sono di dimensioni doppie.

(un connettore RJ45 abbinato ad un cavo UTP)

Non essendo schermato, il cavo UTP non raggiunge grandi distanze:

tra stazione ed hub, infatti, difficilmente possono esserci più di

100 metri di distanza.

2.3.2.2 – Shielded Twisted-Pairs (STP)

Il cavo STP, così come l’UTP, presenta una impedenza di 100 ohm.

(un connettore RJ45 abbinato ad un cavo STP, si può notare la schermatura)

Trattandosi di un cavo schermato, la distanza raggiungibile dal

segnale sul singolo segmento è circa doppia rispetto all’UTP e

raggiunge i 200 metri. Importanza fondamentale nel costruire un

cavo STP sta nel intrecciare il più possibile le quattro coppie di

fili presenti al suo interno. In questo modo si riesce ad

attenuare il più possibile il fenomeno elettromagnetico denominato

“cross-talk”.

2.3.3 – Cavi USB

L'USB, da poco diventato uno standard per le schede madri,

fornisce una larghezza di banda di 12 Mbps (megabits-per-second)

con un massimo di 63 periferiche e una distanza massima del

segnale di cinque metri per segmento. Si tratta dunque di un tipo

di collegamento di rete poco pratico, in quanto il segnale decade

in uno spazio veramente molto ridotto. L’USB si conferma dunque un

ottimo sistema (soprattutto se alimentato dall’esterno) per

collegare periferiche come mouse, stampanti, scanner, ecc... Per

creare reti di PC, invece, è meglio orientarsi su altri tipi di

cavi.

2.3.4 – Cavi in fibre ottiche

A differenza dei cavi visti in precedenza, quelli costituiti in

fibre ottiche non trasmettono impulsi elettrici, ma bensì impulsi

luminosi. Questa tecnica permette di raggiungere grandi distanze

senza che il segnale decada, con una velocità prossima a quella

della luce. Il principio di funzionamento dei cavi in fibre

ottiche è concettualmente semplice. Il trasmettitore converte gli

impulsi elettrici da spedire in segnali luminosi. Questi fasci di

luce vengono immessi nel cavo, da dove (sfruttando i fenomeni

fisici della rifrazione e della riflessione) viaggiano verso il

destinatario. Una volta raggiunto l’host destinatario, una serie

di fotocellule raccolgono l’impulso e lo riconvertono in una

grandezza elettrica pronta per essere elaborata dal PC. A causa

del costo ancora proibitivo, attualmente i cavi in fibre ottiche

non vengono utilizzati per la cablatura di reti locali.

Tuttavia, molte dorsali di reti estese sfruttano già ora questa

tecnologia.

(un cavo in fibra ottica)

2.4 – Lo standard Ethernet

Ethernet è il più diffuso tipo di rete locale esistente al mondo.

Come verrà ricordato in apertura del prossimo capitolo, il fatto

che Ethernet sia diventato uno standard internazionale, non

implica che essa sia la migliore tecnologia in assoluto.

Sicuramente, però, si tratta della più economica e della più

semplice da implementare.

2.4.1 – La storia

La storia di Ethernet ha inizio nei primi anni settanta presso il

Palo Alto Research Center, il laboratorio di ricerca della Xerox,

per merito di Robert Metcalfe e David Bloggs. Il loro lavoro

iniziò nel 1972, ma solo quattro anni più tardi essi arrivarono a

pubblicare una prima definizione pubblica di Ethernet. Il nome,

ideato e registrato da Xerox, doveva suggerire l’idea dell’etere,

di quella sostanza incorporea che in passato si supponeva

pervadesse tutta l’aria e consentisse il propagarsi della luce. La

prima versione commerciale della tecnologia risale al 1980 ed è

dovuta all’iniziativa congiunta di Xerox, Digital Equipment ed

Intel. Due anni dopo (1982), esce Ethernet 2 (detta anche DIX).

Ormai diffusissima in svariati ambienti, le tre grandi aziende

sentirono la necessità di affidarne la standardizzazione ad un

ente al di sopra delle parti. Il ruolo di arbitro fu quindi

affidato all’IEEE di New York, istituto che ne gestisce a

tutt’oggi l’evoluzione.

2.4.2 – Il sistema di trasmissione

Originariamente, Ethernet, utilizzava un solo cavo per collegare

decine di stazioni di lavoro, ciascuna delle quali riceveva

contemporaneamente (o quasi) tutto quello che passava sulla rete.

Solo una stazione alla volta, invece, aveva la possibilità di

trasmettere. Si tratta della topologia a bus, abbinata alla

tecnica CSMA/CD, che abbiamo già visto nel paragrafo 2.1.1. In

realtà, al giorno d’oggi, Ethernet gestisce alla perfezione anche

reti LAN basate su di una topologia a stella (paragrafo 2.1.2). Il

CSMA/CD, comunque, rimane la prerogativa preponderante di questo

standard.

2.5 – Wide Area Netowrk (WAN)

Le implementazioni delle reti locali, soffrono di limitazioni

fisiche e geografiche. Col passare del tempo aumentano i

fabbisogni di collegamenti in rete che prevedono la connettività

su distanze ben maggiori di quelle tra le singole stanze di un

edificio. Molte reti geografiche estese (WAN) sono semplici

combinazioni di reti locali e collegamenti aggiuntivi per le

comunicazioni tra le varie LAN. Per descrivere la portata o le

dimensioni della WAN, si usano i seguenti termini:

•

Reti di area metropolitana: le MAN (Metropolitan Area

Network) sono WAN disposte in piccole aree geografiche.

Dimensionalmente possono essere identificate come reti che

collegano singole città o regioni;

•

Reti universitarie: le CAN (Campus Area Network) sono di

solito WAN che collegano fra loro dipartimenti e facoltà

universitarie.

Queste due definizioni sono quelle fornite dal libro “TCP/IP:

guida completa” della Apogeo. Tuttavia si può facilmente notare

come tali concetti non siano esattamente nostrani. Le definizioni

viste qui sopra, infatti, si riferiscono ad un ambiente “USAstyle”, dove si può ragionare per campus universitari e contee.

Per cercare di dimensionare a dovere i due concetti qui sopra

esposti, prendendoci una sorta di licenza poetica, potremmo

arrivare a dire che:

•

le MAN sono reti che ricoprono circa l’area di una grossa

città e/o di una piccola provincia;

•

le WAN sono reti molto più estese, che possono interessare

anche una o più regioni di medie dimensioni.

Per l’implementazione pratica, queste reti apparentemente molto

complesse, non differiscono molto da una LAN piuttosto estesa. Le

comunicazioni su di una WAN, si servono comunque di una delle

seguenti tecnologie di trasmissione:

•

analogica;

•

digitale;

•

a commutazione di pacchetto.

2.5.1 – Reti WAN analogiche

Nonostante la loro scarsa qualità e le velocità piuttosto ridotte,

é possibile utilizzare linee telefoniche analogiche per connettere

insieme varie reti locali. La Public-Switched Telephone Network

(PSTN) é principalmente destinata al traffico vocale, ma viene

correntemente utilizzata anche per il traffico di dati. Un host

che desideri collegarsi ad una PSTN, necessita obbligatoriamente

di un modem (modulator/demodulator) che converta i segnali

digitali emessi dal computer e li trasformi in grandezze

analogiche, adatte a viaggiare sulla linea telefonica. Il modem,

ovviamente, si preoccupa anche di convertire le grandezze

analogiche che riceve in ingresso nei corrispettivi valori

digitali. Negli ultimi anni, dai vecchi modem a 9600 bps si è

arrivati ai 56 kbps, che riescono a sfruttare appieno l’ampiezza

di banda disponibile sul filo telefonico. Tipico esempio di rete

WAN analogica, è quella basata sulla 56 commutata.

2.5.1.1 – 56 commutata

E’ il metodo più semplice, ma anche quello con prestazioni

inferiori, che si utilizza per implementare una rete WAN. Si

fornisce ogni stazione di un modem di tipo analogico, di un

opportuno software di comunicazione e ci si allaccia alla linea

telefonica come si farebbe con un normale apparecchio telefonico.

La linea viene detta commutata, perché lo smistamento in centrale

avviene mediante organi di commutazione. Le prestazioni dipendono

essenzialmente dal tipo di modem utilizzato: si passa dai 300

bit/sec del vecchio V.21, ai 56000 bit/sec del più recente V.90.

Si tenga presente che queste velocità sono lorde, cioè comprendono

overhead per la sincronizzazione e la gestione degli errori,

quindi vanno corrette verso il basso di un 15-30% in funzione del

protocollo in uso. Il costo delle versioni più diffuse è

relativamente basso: un buon modem esterno V.90, oggi può costare

dalle 100000 alle 300000 lire. Per quanto riguarda il traffico, la

tariffa da pagare è strettamente legata al consumo e viene

determinata dal fruitore del servizio nazionale (fino ad oggi

monopolio di Telecom, ma destinato in questi mesi a cadere a

vantaggio dei nuovi gestori come Infostrada, Wind e TeleDue). La

soluzione

basata

su

56

commutata,

infatti,

richiede

una

connessione a richiesta e su questa vengono applicate le tariffe

telefoniche vigenti, indipendentemente dal fatto che vi sia o meno

una trasmissione di dati. Ad esempio, se volessi collegare due

host appartenenti allo stesso distretto telefonico (quindi con il

medesimo prefisso), tutto il tempo della connessione lo pagherei

alla stessa tariffa di una normale telefonata urbana.

2.5.2 – Reti WAN digitali

Un altro metodo diffuso per collegare una WAN, prevede l’utilizzo

delle linee DDS (Digital Data Service), che forniscono una

connessione sincrona punto a punto. Esistono circuiti dedicati che

forniscono

un’ampiezza

di

banda

full-duplex

(ricezione

e

trasmissione

contemporanee),

instaurando

un

collegamento

permanente da ciascun punto terminale della rete. Le linee

digitali,

sebbene

più

costose,

sono

preferibili

a

quelle

analogiche per via delle maggiori velocità raggiungibili e

dell’assenza di errori nella trasmissione. Il traffico digitale

non necessita inoltre di un modem, in quanto i dati che un host

deve spedire possono tranquillamente instradarsi sulla linea

digitale. E’ comunque necessario l’utilizzo di un adattatore,

spesso confuso (specie dai neofiti) con un modem.

Le linee WAN digitali sono divise in quattro categorie:

•

T1;

•

T3;

•

ISDN;

•

linea dedicata;

•

ADSL;

2.5.2.1 – T1

Diffuso quasi esclusivamente negli Stati Uniti, il servizio T1 é

quello digitale che offre le più alte velocità di passaggio dei

dati. T1 può trasmettere un segnale in modalità full-duplex ad una

velocità di 1544Mbps e può servire a inviare voce, dati e segnali

video. A causa dell’altissimo costo delle linee T1, molti abbonati

optano per un servizio T1 frazionato. Invece di utilizzare

un’ampiezza di banda completa, gli abbonati usufruiscono di uno o

più canali T1, ciascuno dei quali costituisce un incremento di

64kbps.

2.5.2.2 – T3

Il servizio T3 può fornire la trasmissione di voce e dati, a

velocità fino a 45Mbps. Allo stato attuale, si tratta del miglior

servizio disponibile in virtù del suo rapporto qualità/prezzo.

Analogamente al T1, comunque, anche il T3 viene spesso frazionato.

2.5.2.3 – Integrated Services Digital Network (ISDN)

Si tratta di un metodo di connettività tra LAN che può trasportare

segnali di dati, voce ed immagini. Esistono principalmente due

formati di ISDN: il Basic Rate ed il Primary Rate:

•

ISDN Basic Rate: fornisce due canali bearer (portatori),

conosciuti come canale B, che comunicano a 56kbps; un canale

di gestione dei collegamenti da 8 kbps ed un canale per i

dati (canale D), che trasporta segnali e dati di gestione dei

collegamenti ad una velocità di 16kbps. Una rete che utilizza

entrambi i canali B, può fornire un flusso di dati di

128kbps;

•

ISDN Primary Rate: Può offrire l’intera ampiezza di banda di

un collegamento T1, fornendo 23 canali B ed un canale D. Il

canale D in ISDN Primary Rate, comunica a 64kbps ed è tuttora

utilizzato solo per segnali e dati di gestione dei

collegamenti.

Come le PSTN, anche ISDN è un’interfaccia con chiamata a

richiesta. Invece di rimanere attivo a tutte le ore, chiama a

richiesta quando occorre stabilire una connessione.

2.5.2.4 – Linea dedicata

Viene detta linea dedicata, quel collegamento fornito ad una

coppia di utenti, costituito da una connessione virtualmente

diretta (senza passare per i circuiti di commutazione di centrale)

e di loro esclusiva proprietà. In pratica si potrebbe pensare che

l’azienda telefonica fornisca una coppia di fili tra tutti quelli

che ha a disposizione, che collegano direttamente i due utenti. In

realtà, l’unica diversità che caratterizza questa linea rispetto

ad una 56 commutata, è la totale assenza di commutazione. Nelle

varie centrali telefoniche, infatti, non si opera più un processo

di multiplexazione e demultiplexazione, ma gli interruttori

rimangono sempre settati nella posizione che permette ai due

utenti di essere in collegamento tra di loro. Le linee dedicate si

dividono in due categorie, a seconda delle esigenze del cliente e

delle disponibilità dell’azienda telefonica: il CDA ed il CDN:

•

Il CDA (Canale Diretto Analogico) è un collegamento come

quello descritto in precedenza, trattato dalla rete come un

normale canale telefonico di natura analogica, che subisce

nelle centrali numeriche la conversione ADC ed a cui viene

assicurata una banda telefonica standard (300-3300 Hz). Le

uniche differenze tra la soluzione a modem vista prima ed il

CDA è la totale disponibilità del mezzo (non ci sono più

problemi

di

traffico)

e

di

conseguenza

la

migliore

affidabilità. E naturalmente il costo, molto più elevato;

•

Il CDN (Canale Diretto Numerico), è invece qualcosa di

sostanzialmente diverso ed offre la possibilità di accedere

direttamente alla centrale numerica (ove naturalmente sia

presente) con un flusso la cui capacità normale è di 64

Kbit/sec. Si evita quindi la conversione e la manipolazione

analogica del segnale (degrado, disturbi, amplificazione con

rumore, ecc…) e si utilizza un canale a velocità maggiore e

tasso di rumore inferiore, sempre rimanendo di utilizzo

esclusivo della coppia di utenti che l’hanno acquistato. Il

costo elevato di una linea dedicata è tale da far diventare

quasi obbligatoria la scelta del canale CDN. La rete a

disposizione è in grado di realizzare collegamenti puntopunto ed anche multipunto in half e full-duplex a 4 fili, è

di tipo sincrono ed offre a lato linea una velocità di 64

Kbps. In realtà è possibile ottenere capacità maggiori: se

consideriamo che la tecnica usata in centrale nel multiplare

i dati è del tipo TDM, si capisce come sia possibile occupare

più canali adiacenti della multiplazione ed ottenere una

capacità multiplo dei 64 kbit originari. In pratica si ha a

disposizione un flusso massimo di 2,048 Mbit/sec, ovviamente

ad un costo molto più alto. La soluzione a linea dedicata

(ovviamente prendiamo in considerazione quella di tipo CDN),

attualmente costa circa 300000 lire di quota fissa, più un

canone bimestrale di circa 4000000 fisso (indipendente dal

traffico e calcolato per una capacità di 1 Mbit/sec), più una

quota bimestrale per l’uso del mezzo trasmissivo, di circa

800000 lire per km. Conviene quindi adottare questa soluzione

soltanto quando il traffico è abbastanza continuativo, anche

di notte, sufficientemente elevato e comunque richiede un

alto

tasso

di

affidabilità

e

di

sicurezza.

Tipiche

applicazioni delle linee dedicata, sono i collegamenti tra

filiali bancarie.

2.5.2.6 – xDSL (ADSL e HDSL)

La sigla DSL sta per “Digital Subscriber Line” ed indica una

tecnologia, di recente introduzione, che permette di raggiungere

elevatissime velocità di trasferimento dati, utilizzando come

mezzo trasmissivo il semplice doppino telefonico. Il segreto del

tutto sta all’interno dei modem xDSL, dotati di processori di

ultima generazione, capaci di oltre 250 milioni di operazioni al

secondo.

Tali

processori

sono

in

grado

di

controllare

continuamente le caratteristiche della linea, correggendo disturbi

e variazioni del segnale. Il segnale emesso da uno dei due modem,

viene ricevuto dall’altro in forma fortemente attenuata e

distorta,

a

causa

della

resistenza

del

doppino

e

delle

caratteristiche non lineari del cavo al crescere (in questo caso,

quasi esponenziale) della frequenza. Il modem xDSL, attraverso un

preciso modello matematico di comportamento del cavo in rame in

funzione della frequenza, è in grado di compensare le numerose

distorsioni

introdotte

e

può

così

ricostruire

il

segnale

originario con una elevatissima affidabilità. Il tasso di errore

(ber, bit error rate) di una linea DSL è sull’ordine di un bit

ogni miliardo: un valore paragonabile a quello della fibra ottica.

I dispositivi che sfruttano questa tecnologia sono principalmente

di due tipi:

•

ADSL (Asymetric DSL): si tratta della versione asimmetrica

della DSL, utile per l’utenza “passiva” che passa più tempo

ad effettuare download, piuttosto che degli upload. L’offerta

di Telecom per gli utenti privati, prevede due canali

separati: uno a 640 Kbit/sec per la ricezione ed uno a 128

Kbit/sec per l’invio;

•

HDSL (High Bit-Rate DSL): raggiunge velocità di trasmissione

simmetriche

in

invio

ed

in

ricezione.

Ad

un

costo

relativamente basso (intendendo come target una azienda: per

l’utente privato è una tecnologia ancora troppo costosa) è

possibile sfruttare un canale reversibile a 2 Mbit/sec.

In Italia sta lentamente prendendo piede l’ADSL (nonostante già da

qualche anno sia disponibile la poco pubblicizzata HDSL), grazie

ad alcune offerte degli operatori telefonici, appetibili anche per

gli utenti privati. A causa della relativa arretratezza delle

nostre linee telefoniche, però, è necessaria l’installazione di

una borchia ISDN prima di poter sfruttare la banda larga offerta

dalla tecnologia DSL.

2.5.3 – Reti a commutazione di pacchetto

Le reti a commutazione di pacchetto consentono di trasmettere dati

su una connessione “chiunque con chiunque”. A volte, una rete di

questo tipo viene detta “rete ibrida”. Quando si trasmettono le

informazioni sulla rete, non è possibile sapere in anticipo quale

sarà il percorso che intraprenderanno i dati nel raggiungere il

destinatario.

I dati originali sono suddivisi in pacchetti più piccoli, ciascuno

dei quali è contrassegnato con l’indirizzo di destinazione ed un

numero sequenziale. Quando il pacchetto attraversa la rete tra

l’host di origine e quello destinatario, viaggia sul miglior

percorso disponibile al momento della spedizione. In questo modo,

se

un

collegamento

della

rete

si

interrompe

durante

la

trasmissione del flusso di pachetti, non occorre inviarli tutti

una seconda volta, poiché alcuni avranno trovato una strada

alternativa quando il collegamento si è interrotto. La figura

disegnata alcune righe sopra, mostra i possibili percorsi tra

l’host A e l’host B. Ipotizziamo che, in una condizione identica a

quella del diagramma, un pacchetto sia stato instradato da A a B

attraverso le reti che si trovano in A,C,F ed H. Se la rete che si

trova in F si blocca, i pacchetti che sono arrivati alla rete C

devono trovare una strada alternativa per la rete H. Una

alternativa possibile è attraversare le reti E e G, arrivando così

ad H. All’host destinatario, i pacchetti potrebbero arrivare in

momenti diversi o comunque non in sequenza. Poiché, però, ogni

pacchetto è contraddistinto da un numero sequenziale, il messaggio

originale si può ricostituire senza sbagliare. L’host destinatario

può anche richiedere un nuovo invio dei pacchetti eventualmente

persi, in base ai numeri mancanti nella sequenza. Le reti a

commutazione di pacchetto sono rapide ed efficienti, avendo un

loro metodo per gestire il traffico di instradamento. Quelle che

seguono

sono

quattro

comuni

implementazioni

delle

reti

a

commutazione di pacchetto; ne verrano tuttavia approfondite

soltanto due in quanto le altre richiederebbero una spiegazione

troppo specifica, che esulerebbe dagli obiettivi di questa tesina.

•

Datapac;

•

X.25;

•

X.28;

•

Frame Relay;

•

ATM

2.5.3.1 – Datapac

La rete Datapac é una rete a commutazione di pacchetto con

copertura nazionale, in cui le comunicazioni tra gli utenti

richiedono la formazione di un circuito virtuale. In Italia, la

Datapac venne ribattezzata Itapac e fu introdotta nei primissimi

anni 80.

I nodi della rete si trovano solitamente nelle città principali

della nazione “coperta” e sono interconnessi con linee telefoniche

analogiche (56 Kbit/sec). Le chiamate possono essere di tipo

permanente (per ciò che riguarda l'utente, equivalenti ad una

linea dedicata) o di tipo commutato. Il servizio, per quanto

concerne la velocità di inoltro dei pacchetti, é organizzato su

due livelli di priorità. I pacchetti hanno una dimensione massima

di 128 byte per il livello di priorità più elevato e di 256 byte

per il servizio normale. L'accesso alla rete può essere fatto

mediante l'utilizzo di due tipi di interfaccia. Il primo é

indipendente dal dispositivo utilizzato per l'accesso e si

riferisce a dispositivi controllati a programma, mentre il secondo

é dipendente dal dispositivo ed é utilizzato con unità di accesso

a programma cablato. L'accesso, in ogni caso, avviene con un

protocollo standardizzato. Lo standard, costituito dalle regole di

accesso, così come é stato definito in Canada dal gruppo che si

occupa del collegamento di computer, é stato chiamato SNAP

(Standard Network Access Protocol), conosciuto internazionalmente

come X.25. Lo SNAP regola:

•

•

•

lo standard di controllo del data link;

lo standard del Datagram (ben presto abbandonato dagli utenti a

vantaggio del circuito virtuale che non comporta perdite o

duplicazioni di messaggi o ordine di arrivo non sequenziale dei

pacchetti);

lo standard della virtual call (chiamata virtuale)

E' proprio il data link che dipende fortemente dal tipo di

terminale utilizzato. Per terminali a pacchetto, il protocollo é

quello stabilito dalla X.25, mentre, per i terminali "byte

oriented", il protocollo é di tipo BSC IBM compatibile.

Lo SNAP é suddiviso in tre livelli di controllo indipendenti:

•

livello fisico di interfaccia: é costituito da un circuito

sincrono a 4 fili di tipo punto a punto, collegante il terminale

alla rete. Se il protocollo di linea é l'HDLC, la trasmissione é

full-duplex, mentre, se il protocollo é BSC, la trasmissione é

half-duplex. L'interfaccia elettrica é conforme a quanto

stabilito dalla raccomandazione CCITT V.24 (RS232);

•

livello di frame (virtuale): controlla il trasferimento dei dati

su di un singolo circuito di accesso alla rete;

•

livello di pacchetto (virtuale): controlla il trasferimento dei

dati provenienti da DTE di tipo multicanale.

Protocolli diversi da quelli standard di rete compresi nello SNAP,

richiedono l'utilizzazione di apposite interfacce chiamate NIM. Il

NIM (equivalente al PAD) contiene il software necessario per

convertire

i

dati

in

pacchetti

con

caratteristiche

SNAP

compatibili. Tra i protocolli che lo SNAP permette di utilizzare,

vi é anche il protocollo IBM di tipo multileaving.

2.5.3.2 – X.25

Questo protocollo è stato sviluppato negli anni 70, per fornire

agli utenti capacità WAN sulle reti di dati pubblici. Furono le

compagnie telefoniche a svilupparlo, agevolate dal fatto che i

suoi attributi avessero carattere internazionale. Incaricata della

sua amministrazione, è un’agenzia delle Nazioni Unite: la

International Telecommunications Union (ITU). In una rete X.25, un

host chiama un altro host per richiedere una sessione di

comunicazione. Se la chiamata è accettata, i due sistemi possono

iniziare un trasferimento full-duplex delle informazioni; in caso

contrario essi rimangono isolati. Ciascuno dei due host può, in un

qualsiasi momento, terminare la sessione. Ha quindi luogo una

connessione punto a punto tra il data terminal equipment (DTE) al

sito del client ed il data circuit-terminating equipment (DCE)

all’impianto del vettore. Il DTE è connesso con il DCE per mezzo

di

un

dispositivo

di

traduzione

conosciuto

come

packet

assembler/disassembler (PAD). Il DCE si connette con i packet

switching exchanges (PSE), più comunemente conosciuti come switch.

Questi si connettono tra loro fino a raggiungere il DCE dell’host

destinatario. Tale DCE si connette con il DTE dell’host per

completare la sessione di comunicazione.

La comunicazione da un capo all’altro tra i due DTE è svolta da

un’associazione conosciuta come circuito virtule. I circuiti

virtuali consentono lo svolgersi di comunicazioni tra due punti

terminali definiti attraverso un numero qualunque di nodi

intermedi. Tali nodi non devono per forza essere una porzione

dedicata della rete. Il circuito non è un collegamento fisico di

dati, ma è ampiezza di banda che può essere assegnata a richiesta.

Questi circuiti virtuali possono essere di due tipi:

•

•

Circuiti virtuali permanenti. I Permanent Virtual Circuit

(PVC) servono per trasferimenti di dati comuni, che quindi

avvengono con cadenza regolare. Sebbene la strada sia

permanente, l’utilizzatore paga soltanto per il tempo in cui

utilizza le linee;

Circuiti virtuali a commutazione. Gli Swithced Virtual

Circuit (SVC) servono per i trasferimenti saltuari di dati.

La connessione percorre una strada specifica attraverso la

rete. Tale strada viene mantenuta fino a quando non cessa la

connessione.

Il protocollo X.25 contiene diversi algoritmi di correzione degli

errori, poiché fu originariamente implementato attraverso linee

PSTN, fortemente soggette a rumore e disturbi vari.