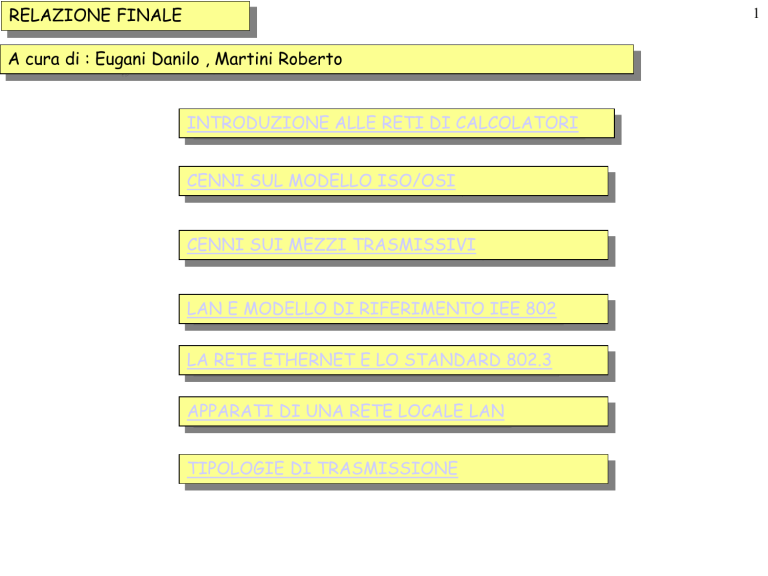

RELAZIONE FINALE

1

A cura di : Eugani Danilo , Martini Roberto

INTRODUZIONE ALLE RETI DI CALCOLATORI

CENNI SUL MODELLO ISO/OSI

CENNI SUI MEZZI TRASMISSIVI

LAN E MODELLO DI RIFERIMENTO IEE 802

LA RETE ETHERNET E LO STANDARD 802.3

APPARATI DI UNA RETE LOCALE LAN

TIPOLOGIE DI TRASMISSIONE

INTRODUZIONE ALLE RETI DI CALCOLATORI

CHE COSA E’ UNA RETE

TOPOLOGIE DI UNA RETE

2

Che cos'è una rete?

Una rete di calcolatori è un mezzo di trasporto che consente ai Pc e ad altri dispositivi di

comunicare tra di loro,condividendo informazioni e risorse.

Le reti possono avere dimensioni differenti ed è possibile ospitarle in una sede singola oppure

dislocarle in tutto il mondo.

3

Topologia delle reti

4

Le reti ,secondo l'utilizzo e il mezzo con cui sono state realizzate ,assumono diverse topologie:

- Anello;

- Stella;

- Bus;

- Maglia completa o incompleta.

Topologia ad anello

5

T

T

T

T

T

T

La topologia ad anello prevede di connettere ogni sistema al successivo.Ne risulta quindi un

anello unidirezionale che vede la sua affidabilità gravemente compromessa.Se un sistema

risulta guasto o spento si interrompe l'intera rete.

Topologia a stella

La topologia a stella implica la presenza di un “centro stella” permettendo l'esclusione di

sistemi malfunzionanti ,evitando di bloccare l'intera rete.Il “centro stella” rappresenta però

un punto critico per l'affidabilità della rete.

6

Topologia a bus

7

T

T

T

T

T

T

T

La topologia a bus richiede un mezzo trasmissivo bidirezionale ( La propagazione del segnale in

entrambe le direzioni) broadcast,in cui quando un sistema trasmette tutti gli altri

ricevono.Inoltre,l'assenza di un elemento centrale,garantisce un'elevata affidabilità.

Topologia a maglie

maglia completa

8

maglia incompleta

La topologia a maglie prevede di interconnettere i sistemi con canali trasmissivi

bidirezionali.Se ogni sistema e’ connesso con tutti gli altri si parla di maglia completa ,in caso

contrario si parla di maglia incompleta.

MODELLO OSI STANDARD

9

Esempio per TCP/IP

APPLICAZIONE

PRESENTAZIONE

SESSIONE

TRASPORTO

RETE

COLLEGAMENTO

FISICO

FTP

TCP

IP

MAC ADDRESS

Il modello OSI (Open System Interconnection), diventato parte degli standard ISO,

scompone la gestione della rete in livelli. Questo modello e’ un riferimento comune ai concetti

che riguardano le reti. I livelli del modello OSI/ISO sono sette e, per tradizione, il primo

livello è quello più basso ed è a contatto del supporto fisico di trasmissione, mentre l'ultimo è

quello più alto ed è a contatto delle applicazioni utilizzate dall'utente

LO STATO APPLICAZIONE

Livello 7 Applicazione

Interfaccia di comunicazione con i programmi (Application Program Interface),cioe’ gli

applicativi attraverso i quali l’utente finale utilizza la rete.

TORNA AL MENU OSI

10

LO STATO PRESENTAZIONE

11

Livello 6 Presentazione

Gestisce la sintassi dell’informazione da trasferire, compresa la cifratura e decifratura,senza

l’aiuto di entita’ di applicazione.

TORNA AL MENU OSI

LO STATO SESSIONE

Livello 5 Sessione

Si occupa di instaurare, mantenere e concludere il dialogo tra due programmi applicativi.

TORNA AL MENU OSI

12

LO STATO TRASPORTO

Livello 4 Trasporto

Si occupa di trasferire i dati ottimizzando l’uso delle risorse di rete attraverso:

-controllo e possibile correzione degli errori:

-frammentazione :

-prevenzione congestione della rete.

TORNA AL MENU OSI

13

LO STATO RETE

Livello 3 Rete

Il livello rete definisce i pacchetti, l'indirizzamento e l'instradamento in modo astratto

rispetto al tipo fisico di comunicazione.In pratica determina se e quali sistemi intermedi

devono essere attraversati dal pacchetto per giungere a destinazione.

TORNA AL MENU OSI

14

LO STATO COLLEGAMENTO

Livello 2 Collegamento dati

Questo livello definisce i pacchetti e l'indirizzamento in funzione del tipo fisico di

comunicazione.Verifica,inoltre, la presenza di errori e gestisce la contesa del mezzo

trasmissivo.

TORNA AL MENU OSI

15

LO STATO FISICO

Livello 1 Fisico

Ha il compito di trasmettere sequenze binarie sul canale di comunicazione .A questo livello si

specificano,ad esempio,le tensioni che rappresentano 0 e 1 e le caratteristiche dei cavi e dei

connettori.

TORNA AL MENU OSI

16

MEZZI TRASMISSIVI

17

MEZZI

RAME(DOPPINO)

COASSIALE

MONOMODALE

FIBRA OTTICA

MULTIMODALE

WIRELESS

RAME(DOPPINO)

18

CAVO UTP

Il doppino telefonico (o twisted pair) può essere di categoria 3 o di categoria 5. Il doppino di

categoria 3, utilizzato in passato, non è più adatto per le nuove tecnologie: ora esiste il doppino

TP di categoria 5, testato fino a 100 Mhz, che garantisce velocità dell'ordine dei 100 Mbps. Il

twisted pair può essere schermato (STP - Shielded Twisted Pair) o non schermato (UTP Unshielded Twisted Pair). Mentre il cavo coassiale permette cablaggi a catena con l’ UTP sono

possibili solo connessioni punto a punto (peer-to-peer); infatti la topologia di rete che utilizza

come mezzo trasmissivo l’ UTP è la topologia a stella. L'UTP è oggi il tipo di cablatura più usata

nelle reti LAN. Viene infatti utilizzato nella maggioranza delle reti Ethernet come pure nelle

Token Ring. l cavo UTP è composto da quattro coppie di fili contenuti in un rivestimento

isolante. Ogni coppia è intrecciata per eliminare l’interferenza proveniente dalle altre coppie e

da altre apparecchiature elettriche.

FIBRE OTTICHE

19

ll cavo in fibra ottica utilizza i segnali luminosi per trasferire i dati e li trasmette attraverso

una sottile fibra in vetro. E' generalmente composto da due parti: la piu’ interna prende il

nome di nucleo (core), e l’esterna di mantello (cladding). La trasmissione di impulsi luminosi

anziché elettrici consente di eliminare il problema delle interferenze elettromagnetiche. Per

questo motivo è il mezzo trasmissivo ideale per gli ambienti che hanno molto “noise”

elettromagnetico. I dati che viaggiano sulle fibre ottiche possono essere trasferiti a velocità

altissime e su distanze maggiori rispetto al cavo coassiale e al twisted pair. Le fibre ottiche

vengono spesso utilizzate per le dorsali (backbone).

FIBRE OTTICHE MONOMODALI E MULTIMODALI

FIBRE OTTICHE MULTIMODALI

MULTIMODALE

20

DIODO

MANTELLO

NUCLEO (CORE)

MULTIMODALE

NELLE FIBRE OTTICHE MULTIMODALI I RAGGI CHE SI PROPAGANO SECONDO I

DIVERSI MODI PERCORRONO CAMMINI DI LUNGHEZZA DIVERSA,CUI

CORRISPONDONO TEMPI DI PROPAGAZIONE DIVERSI.QUESTO FENOMENO SI

CHIAMA DISPERSIONE MODALE E PONE UN LIMITE INFERIORE ALLA DURATA

MINIMA DI UN IMPULSO LUMINOSO,LIMITANDO QUINDI LA VELOCITA’ DI

TRASMISSIONE.LE FIBRE MULTIMODALI TRASMETTONO CON LED POCO COSTOSI.

FIBRE OTTICHE MONOMODALI

MONOMODALE

21

LASER

MANTELLO

NUCLEO (CORE)

MONOMODALE

PER RISOLVERE DEFINITIVAMENTE IL PROBLEMA DELLA DISPERSIONE MODALE SI

USANO LE FIBRE OTTICHE MONOMODALI.LA FIBRA OTTICA MONOMODALE AMMETTE

UNA SOLA MODALITA’ PROPAGATIVA.SULLE FIBRE MONOMODALI SI TRASMETTE

CON LASER COSTOSI, MA SI COPRONO DISTANZE MAGGIORI A VELOCITA’ MAGGIORI

RISPETTO ALLE FIBRE MULTIMODALI.

CAVI COASSIALI

22

Il cavo coassiale ha al suo interno un filo conduttore di rame. Il cavo che ricopre il filo serve a

garantire l'isolamento tra il filo di rame ed uno schermo di metallo intrecciato. Tale schermo

limita le interferenze esterne. Il cavo coassiale è molto simile al cavo della TV. L'unica

differenza è che trasporta dati digitali anziché analogici. Per molto tempo il cavo coassiale è

stato l'unica possibilità per la cablatura di reti locali ad alta velocità, nonostante alcuni

svantaggi: non si poteva piegare facilmente ed era soggetto a frequenti rotture meccaniche ai

connettori.

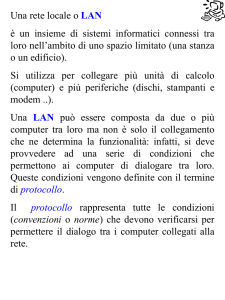

LAN ( LOCAL AREA NETWORK )

PC B

PC A

Application layer

MODELLO DI RIFERIMENTO IEEE

23

MODELLO DI RIFERIMENTO IEEE 802 (Institute of Electrical and Elettronic Engineers)

Il progetto IEEE 802 si pone il problema di standardizzare le reti LAN e MAN,che devono

fornire un’interfaccia unificata verso il livello Network.

E’ formato da sei gruppi di lavoro:

-802.1 Overview,Architecture,Bridging and Management;

-802.2 Logical Link Control;

-802.3 CSMA/CD(Carrier Sense ,Multiple Access with Collisiom Detection);

-802.4 Token Ring;

-802.5 Token Bus;

-802.6 Metropolitan Area Networks – DQDB (Distributed Queue,Dual Bus).

24

IEEE 802.1 Overview,Architecture,Bridging and Management

25

E’ lo standard contenente le specifiche generali del progetto 802.

IEEE 802 introduce l’idea che le LAN e le MAN devono fornire un’interfaccia unificata verso il

livello network. Per ottenere tale risultato il livello collegamento(data-link)viene suddiviso in

due sottolivelli:

-LLC(Logical Link Control);

-MAC(Media Access Control).

Il sottolivello LLC e’ comune a tutte le LAN ,mentre il MAC e’ peculiare di ciascuna LAN.

LLC e’ l’interfaccia unificata verso il livello network.

MAC risolve il problema della condivisione del mezzo trasmissivo. Esistono vari tipi di Mac ,

basati su token, prenotazione e round-robin.

IEEE 802.2: LOGICAL LINK CONTROL

26

IEEE 802.2 e’ lo standard del sottolivello LLC. Esso definisce sia i servizi forniti dal livello

LLC, sia il protocollo che li implementa.

IL PROTOCOLLO LLC

LLC ha lo scopo di fornire un’interfaccia unificata con il livello network, il piu’ simile possibile a

quella delle reti geografiche. Si appoggia sul livello MAC e puo’ operare sia come protocollo

connesso che non connesso.

IEEE 802.4 (TOKEN BUS)

27

IEEE 802.4 ha una topologia a bus,ma l’arbitraggio del canale trasmissivo avviene tramite

token. La velocita’ trasmissiva e’ di 10 Mb/s.

IEEE 802.5 (TOKEN RING)

IEEE 802.5 prevede una topologia ad anello e l’arbitraggio del canale trasmissivo avviene

tramite token. La velocita’ trasmissiva e’ di 4 o 16 Mb/s.

FDDI (FIBER DISTRIBUTED DATA INTERFACE)

Si tratta di una rete locale ad alte prestazioni standardizzata dall’ISO con la sigla 9314.

Prevede una topologia logica ad anello con cablaggio stellare o a doppio anello .L’arbitraggio del

canale trasmissivo avviene tramite token. La velocita’ trasmissiva di 100 Mb/s.

L’ idea del token evita collisioni ma e’ molto pesante per la difficile gestione del token. Se un Pc

ha il token e viene spento o lo perde, si deve rigenerare il token.

CSMA/CD (Carrier-Sense Multiple Access with Collision Detection)

28

In tal modo può comunicare solo un dispositivo per volta. Quando due dispositivi cercano di

comunicare simultaneamente, tra i pacchetti trasmessi si verifica una collisione che viene

rilevata dai dispositivi trasmittenti(transceiver). I dispositivi cessano quindi di trasmettere e

attendono prima di inviare nuovamente i loro pacchetti. Il meccanismo è paragonabile ad una

conversazione tra un gruppo di persone; se due persone parlano contemporaneamente, si

fermano entrambe e una di esse inizia a parlare nuovamente.

IEEE 802.3 / Ethernet

29

-10 BASE-T

-velocita’ 10 Mbit/s;

-il mezzo condiviso e’ realizzato con un hub;

-le stazioni sono collegate all’hub attraverso doppino intrecciato non schermato UTP CAT 5,la

nassima distanza e’ di 100 metri.

Hub

IEEE 802.3 / Ethernet

-10 BASE-2

-velocita’ 10 Mbit/s;

-il mezzo condiviso e’ un cavo coassiale RG58 (cavo sottile) avente lunghezza massima 185

metri;

-il cavo deve essere terminato con una impedenza da 50 ohm;

-le schede di rete sono collegate al cavo con connettori a T ad attacco BNC.

30

IEEE 802.3 / Ethernet

-10 BASE-F

-velocita’ 10 Mbit/s;

-il mezzo condiviso e’ una fibra ottica che collega due spezzoni di rete distanti;

-la fibra ottica ha lunghezza massima di 2 Km .

31

MAC ADDRESS

32

E’ l’indirizzo fisico di un qualsiasi apparato che si attacca alla rete. Per questo motivo e’ unico,

ed e’ formato da 48 bits (6 byte) solitamente espressi in formato esadecimale.

24 bits

Codice venditore

24 bits

Serial number

bd fa 0c 1a 34 5f

PROTOCOLLI ARP E RARP

PROTOCOLLO ARP

Questo protocollo costruisce l’ARP table che permette di ricavare da un indirizzo IP il MAC

Address di un Host.

Consente ai router di inviare i pacchetti agli Host delle sottoreti direttamente connesse.

PROTOCOLLO RARP

E’ il protocollo inverso di ARP, utilizzato dagli Host per ricavare il proprio indirizzo IP.

33

Protocollo ARP

34

In una LAN due Pc che comunicano devono conoscere il mac address .

Se il Pc A vuole comunicare con il Pc B deve conoscere il mac address del Pc B.

Per fare cio’, nel caso di protocollo TCP/IP, il Pc A manda un broadcast ai nodi sulla LAN.

Il Pc destinatario (in questo caso il B) manda un pacchetto di risposta (protocollo arp).

Pc A

Query

Broadcast

Pc B

Host B

MAC?

Host A

Response

Host A

MAC

Host B

MAC

Pc B

Protocollo ARP

Trovare il mac address di una destinazione non

locale

Routing Table

Rete per Host B

Pc A

Query

Broadcast

Host B

MAC?

Host B

Router A

Response

Host A Router A

MAC

MAC

35

PROTOCOLLO IP

36

L' IP e' un protocollo non connesso ,cioe' non e' garantito che il pacchetto arrivi a destinazione.E’ il

protocollo principale del livello di rete di architettura TCP/IP. Si occupa di instradare i pacchetti sulla rete.

Ha le funzioni di frammentazione, riassemblaggio dei messaggi e di correggere eventuali errori.

I pacchetti IP sono formati dall' header e dai dati.

L'header contiene molte informazioni che sono:

-version (specifica il tipo di versione dell' ip);

-hlen (lunghezza dell’header);

-service type (tipo di servizi da svolgere);

-total length ( totale lunghezza header + pacchetto);

-identification (nel caso di frammentazione del pacchetto IP, identifica i frammenti);

-fragment offset (indica la posizione del frammento all’interno del pacchetto IP);

-Flags (ulteriori bit di gestione della frammentazione);

-time to live (tempo di vita del pacchetto );

-protocol ( specifica se e' usato il protocollo di trasporto UDP o TCP) :

-header checksum (rileva errori di trasmissione):

-source ip address (indirizzo ip sorgente):

-destination ip address (indirizzo ip destinatario):

-options (non usato):

-padding ( di riempimento).

PROTOCOLLO IP

37

L' indirizzo IP e' formato da 4 campi da 8 bit ciascuno.

8 bits

8 bits

8 bits

8 bits

Gli indirizzi IP sono composti da due parti che sono:

-network(rete),che indica la LAN di destinazione:

-host, che indica il Pc di destinazione.

NETWORK

HOST

32 bits

CLASSI DI INDIRIZZI

38

.Classe A

-i bit che indicano la rete sono 8 mentre quelli che indicano l’host sono 24;

-gli indirizzi di classe A sono riconoscibili in quanto il primo campo e’ compreso tra 0 e 127.

8

24

network

host

host

host

.Classe B

-i bit che indicano la rete sono 16 mentre quelli che indicano l’host sono 16;

-gli indirizzi di classe B sono riconoscibili in quanto il primo campo e’ compreso tra 128 e 191.

16

network

16

network

host

host

CLASSI DI INDIRIZZI

39

.Classe C

-i bit che indicano la rete sono 24 mentre quelli che indicano l’host sono 8;

-gli indirizzi di classe A sono riconoscibili in quanto il primo campo e’ compreso tra 192 e 223.

24

network

network

8

network

host

.Classe D

-sono riservati ad applicazioni multicast;

-gli indirizzi di classe D sono riconoscibili in quanto il primo campo e’ compreso tra 224 e 239.

INDIRIZZI IP PRIVATI

INDIRIZZI IP PRIVATI

Classe

40

Network Address Range

A

10.0.0.0 – 10.255.255.255

B

172.16.0.0 – 172.31.255.255

C

192.168.0.0 –192.168.255.255

Gli indirizzi nascosti (privati) non vengono resi disponibili alle rete pubbliche, per non

comunicare con l’esterno, solitamente per motivi di sicurezza. A volte vengono traslati in

pubblici attraverso il NAT (Network Address Traslation)

SUBNETTING

41

Per introdurre maggiore flessibilita’ la parte host di un indirizzo di classe

A,B,C puo’ essere ulteriormente suddivisa in due parti:

-subnet;

-host.

32 bits

network

subnet

host

NETMASK

42

L’ ampiezza dei campi subnet e host puo’ essere definita in modo flessibile tramite la netmask.

La netmask contiene bit ad uno in corrispondenza dei campi network, subnet e zero in

corrispondemza del campo host. La netmask e’ univoca all’interno di una network. E’ utilizzata

dai router per verificare a quale sottorete appartiene un determinato pacchetto.

NAT E PAT

NAT (Network Address Traslation) permette di assegnare agli indirizzi nascosti indirzzi

pubblici per uscire sulla rete.

PAT (Path Address Traslation) permette a piu’ utenti di utilizzare lo stesso indirizzo IP .

La NAT e la PAT consentono ,quindi, di risparmiare sui costi degli indirizzi IP.

43

I PACCHETTI

44

I dati viaggiano nella rete in forma di pacchetti. Il termine è appropriato perché si tratta di

una sorta di confezionamento delle informazioni attraverso cui si definisce il mittente e il

destinatario dei dati trasmessi. Il confezionamento e le dimensioni dei pacchetti dipendono

dal tipo di rete fisica utilizzata. I dati sono un materiale duttile che può essere suddiviso e

aggregato in vari modi. Ciò significa che, durante il loro tragitto, i dati possono essere

scomposti e ricomposti più volte e in modi differenti. Per esempio, per attraversare un

particolare segmento di una rete, potrebbe essere necessario suddividere dei pacchetti

troppo grandi in pacchetti più piccoli, oppure potrebbe essere utile il contrario.

I PROTOCOLLI

I pacchetti di dati vengono trasmessi e ricevuti in base a delle regole definite da un

protocollo di comunicazione.

PROTOCOLLI DI TRASPORTO

45

46

PROTOCOLLI DI TRASPORTO

Usano le porte per passare le informazioni agli strati superiori.

I protocolli di trasporto sono due :

-TCP;

-UDP.

TCP e’ un protocollo orientato alla connessione,mentre UDP non e’ orientato alla connessione.

Cio’ vuol dire che TCP risulta piu’ sicuro nel trasporto dei pacchetti,rispetto ad UDP.

F

T

P

Data

Control

20

21

T

E

L

N

E

T

S

M

T

P

D

N

S

T

F

T

P

23

25

53

69

TCP

UDP

IP

S

N

M

P

161

FTP

FTP e’ un protocollo che serve per trasferire dati.

TELNET

E’ un protocollo poco sicuro che mette in comunicazione l’utente con una macchina remota.

SMTP

E’ un protocollo che permette di inviare e ricevere posta.

47

DNS

E’ un protocollo che da la risoluzione nome-indirizzo.

TFTP

E’ un protocollo equivalente a FTP che usa UDP.

SNMP

E’ un protocollo che controlla gli apparati di rete.

48

Struttura albero DNS

49

DNS

ROOT Cache Servers

.

DOMINI “TLD” (Top Level Domain)

.COM

.EDU

.FR

.NET

.US

.IT

.INFN.IT

Gli indirizzi della rete Internet sono organizzati ad

albero in domini, sottodomini (altri sottodomini...), fino ad

arrivare a identificare il computer host desiderato.

.GARR.IT

.LNF.INFN.IT

WWW.LNF.INFN.IT

APPARATI DI UNA RETE LAN

LAN

50

WAN

INTERNET

ROUTER

SWITCH

CARATTERISTICHE DI UNA RETE LAN

Una rete LAN è un mezzo di trasporto equamente condiviso tra tutte le stazioni che vi si

collegano , con accesso regolato da apposito protocollo, e con le seguenti caratteristiche:

- private;

- alta velocità trasmissiva ( compresa tra 4 Mb/s - 1000 Mb/s ed oltre );

- basso tasso errore ;

- estensione limitata ( ordine del Km ).

VANTAGGI DI UNA RETE LAN

51

VANTAGGI DI UNA RETE LAN

52

•E' possibile condividere periferiche costose, come le stampanti. In una rete, tutti i computer

possono accedere alla stessa stampante.

•E' possibile centralizzare programmi informatici essenziali, come gli applicativi finanziari e

contabili. Spesso gli utenti devono poter accedere allo stesso programma in modo che possano

lavorarvi simultaneamente. Un esempio di ciò potrebbe essere un sistema di prenotazione di

biglietti in cui è importante evitare di vendere due volte lo stesso biglietto.

•E' possibile istituire sistemi di backup automatico dei file. E' possibile usare un programma

informatico per fare il backup automatico di file essenziali, risparmiando tempo e proteggendo

l'integrità del proprio lavoro.

Le reti Ethernet e Fast Ethernet

53

La tecnologia Ethernet è apparsa nel 1970 e da allora è quella più utilizzata per le reti locali

(LAN). Ethernet si basa sullo standard CSMA/CD (Carrier Sense Multiple Access with

Collision Detection). In pratica, una Ethernet può inviare i pacchetti di dati solo quando nessun

altro pacchetto sta viaggiando sulla rete. In caso contrario, aspetta a trasmettere. Se piu’

stazioni, ritenendo libero il canale, iniziassero ad inviare i dati nello stesso momento, si

verificherebbe una "collisione". Ogni stazione, allora, attende per un certo periodo e poi prova

a inviare nuovamente il pacchetto di dati. Se gli utenti della rete aumentano, cresce

rapidamente anche il numero di collisioni. La larghezza di banda o capacità di trasmissione dei

dati (throughput) di Ethernet è di 10 Mbps. Fast Ethernet opera nello stesso modo (con

l'identificazione delle collisioni) ma ad una velocità di 100 Mbps. Oggi esiste anche la

tecnologia Gigabit Ethernet che trasmette a 1000 Mbps.

WAN (WIDE AREA NETWORK)

54

In una rete WAN (Wide Area Network), le informazioni e le risorse sono condivise in un'area

geografica più ampia rispetto ad una LAN.

Questa possibilità offre diversi vantaggi:

•E' possibile inviare e ricevere messaggi in tutto il mondo, comunicare messaggi e avviso a

molte persone, in molti luoghi diversi, in modo più rapido ed economico.

•E' possibile scambiare i file con i colleghi situati in altri luoghi o accedere da casa alla rete

aziendale.

•E' possibile accedere alla vaste risorse dell'Internet e di World Wide Web.

Per accedere ad una WAN, è necessario instaurare una connessione con un fornitore di servizi

internet (ISP).

ROUTER

55

Il router mette in connessione due (o più) reti intervenendo al terzo livello del modello

OSI/ISO. Di conseguenza, il router è in grado di trasferire i pacchetti di un determinato tipo

di protocollo di rete (TCP/IP, IPX/SPX...), indipendentemente dal tipo di reti fisiche

effettivamente connesse.

In altri termini, si può dire che il router sia in grado di connettere reti separate che hanno

schemi di indirizzamento differenti, ma che utilizzano lo stesso tipo di protocollo di rete al

terzo livello OSI/ISO.

Negli ambienti Unix si utilizza spesso il termine gateway impropriamente, per fare riferimento

a ciò che in realtà è un router.

L'instradamento dei pacchetti attraverso le reti connesse al router avviene in base a una

tabella di instradamento (tabella di routing). Questa può essere determinata in modo dinamico

(abilitando protocolli di routing) o statico (stabilito dal Network Manager).

Se c’ e’ un fault su un’interfaccia , ci puo’ essere un software (agent) che manda una trap

(interruzione) al Server che notifica la caduta del nodo.

REPEATER/HUB/SWITCH

56

I repeater possono essere usati per estendere una rete. Tuttavia ciò può produrre una grande

quantità di traffico superfluo, poiché le stesse informazioni vengono inviate a tutti i dispositivi

di una rete.

Gli hub e gli switch servono a collegare PC, stampanti e altri dispositivi. Gli hub si differiscono

dai switch per il modo in cui avviene la trasmissione del traffico di rete.

Con il termine "hub" ci si riferisce a volte ad un componente dell'apparecchiatura di rete che

collega assieme i PC, ma che in effetti funge da ripetitore (trasmette o ripete tutte le

informazioni che riceve, a tutte le porte).

Gli hub sono adatti alle piccole reti; per le rete con elevato livello di traffico si consiglia

un'apparecchiatura supplementare di networking (ad es. uno switch che riduce il traffico non

necessario). Gli switch si avvalgono degli indirizzi di ciascun pacchetto per gestire il flusso del

traffico di rete. Monitorando i pacchetti che riceve, uno switch "impara" a riconoscere i

dispositivi che sono collegati alle proprie porte per poi inviare i pacchetti solamente alle porte

pertinenti e non come negli hub, a tutte le porte.

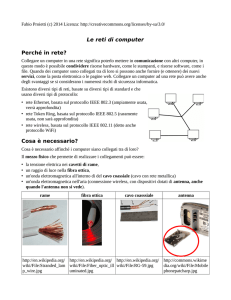

WIRELESS

57

Le LAN di tipo wireless usano segnali radio ad alta frequenza o raggi di luce infrarossa per far

comunicare i computers.

Le reti wireless sono adatte per consentire a computers portatili di connettersi alla LAN. Sono

inoltre utili negli edifici più vecchi dove può essere difficoltoso o impossibile installare i cavi.

Le reti wireless hanno però alcuni svantaggi: sono molto costose, garantiscono poca sicurezza,

sono suscettibili all’interferenza elettrica della luce e delle onde radio e sono più lente delle

LAN che utilizzano la cablatura.

TIPOLOGIE DI TRASMISSIONE

58

TRAFFICO UNICAST

TRAFFICO BROADCAST

TRAFFICO MULTICAST

TRAFFICO UNICAST

59

Un’applicazione Unicast

manda una copia di ciascun

pacchetto a ciascun client con

indirizzo unicast

Video Server

Receiver

Receiver

Receiver

Not a Receiver

TRAFFICO BROADCAST

60

Un pacchetto broadcast e’

mandato da un nodo a tutti gli

altri client della rete.

Video Server

Receiver

Receiver

Receiver

Receiver

TRAFFICO MULTICAST

61

Un’applicazione Multicast

manda una copia di ciascun

pacchetto a ciascun client che

ha un particolare indirizzo IP

multicast

Video Server

Receiver

Receiver

Receiver

Not a Receiver